mirror of

https://github.com/LCTT/TranslateProject.git

synced 2025-03-12 01:40:10 +08:00

commit

fcb229bd87

@ -16,7 +16,7 @@

|

||||

|

||||

$ cat .ssh/id_rsa.pub | ssh aliceB@hostB 'cat >> .ssh/authorized_keys'

|

||||

|

||||

自此以后,从aliceA@hostA上ssh到aliceB@hostB上再也不需要输入密码。

|

||||

自此以后,从aliceA@hostA上ssh到aliceB@hostB上再也不需要输入密码。(LCTT 译注:上述的创建目录并复制的操作也可以通过一个 ssh-copy-id 命令一步完成:`ssh-copy-id -i ~/.ssh/id_rsa.pub aliceB@hostB`)

|

||||

|

||||

### 疑难解答 ###

|

||||

|

||||

@ -34,7 +34,7 @@ via: http://xmodulo.com/how-to-enable-ssh-login-without.html

|

||||

|

||||

作者:[Dan Nanni][a]

|

||||

译者:[KayGuoWhu](https://github.com/KayGuoWhu)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

@ -0,0 +1,86 @@

|

||||

Linux 有问必答:如何在Ubuntu上配置网桥

|

||||

===============================================================================

|

||||

> **Question**: 我需要在我的Ubuntu主机上建立一个Linux网桥,共享一个网卡给其他一些虚拟主机或在主机上创建的容器。我目前正在Ubuntu上使用网络管理器(Network Manager),所以最好>能使用网络管理器来配置一个网桥。我该怎么做?

|

||||

|

||||

网桥是一个硬件装备,用来将两个或多个数据链路层(OSI七层模型中第二层)互联,以使得不同网段上的网络设备可以互相访问。当你想要互联一个主机里的多个虚拟机器或者以太接口时,就需要在Linux主机里有一个类似桥接的概念。这里使用的是一种软网桥。

|

||||

|

||||

有很多的方法来配置一个Linux网桥。举个例子,在一个无外接显示/键盘的服务器环境里,你可以使用[brct][1]手动地配置一个网桥。而在桌面环境下,在网络管理器里也支持网桥设置。那就让我们测试一下如何用网络管理器配置一个网桥吧。

|

||||

|

||||

### 要求 ###

|

||||

|

||||

为了避免[任何问题][2],建议你的网络管理器版本为0.9.9或者更高,它用在 Ubuntu 15.04或者更新的版本。

|

||||

|

||||

$ apt-cache show network-manager | grep Version

|

||||

|

||||

----------

|

||||

|

||||

Version: 0.9.10.0-4ubuntu15.1

|

||||

Version: 0.9.10.0-4ubuntu15

|

||||

|

||||

### 创建一个网桥 ###

|

||||

|

||||

使用网络管理器创建网桥最简单的方式就是通过nm-connection-editor。这款GUI(图形用户界面)的工具允许你傻瓜式地配置一个网桥。

|

||||

|

||||

首先,启动nm-connection-editor。

|

||||

|

||||

$ nm-connection-editor

|

||||

|

||||

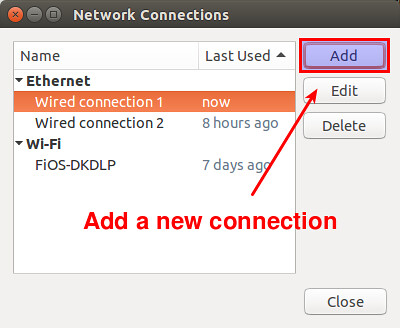

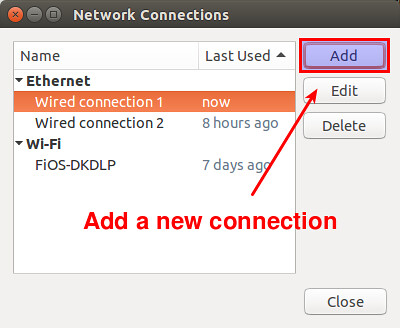

该编辑器的窗口会显示给你一个列表,列出目前配置好的网络连接。点击右上角的“添加”按钮,创建一个网桥。

|

||||

|

||||

|

||||

|

||||

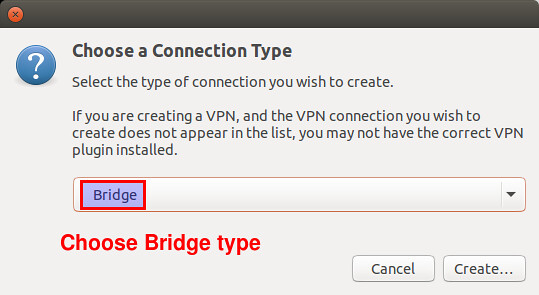

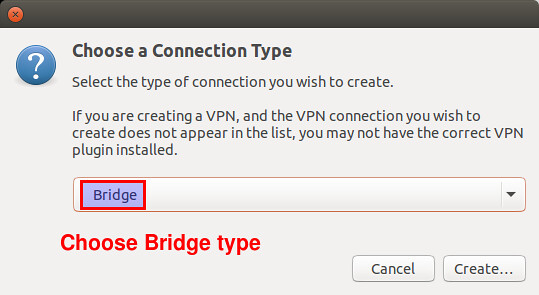

接下来,选择“Bridge”(网桥)作为连接类型。

|

||||

|

||||

|

||||

|

||||

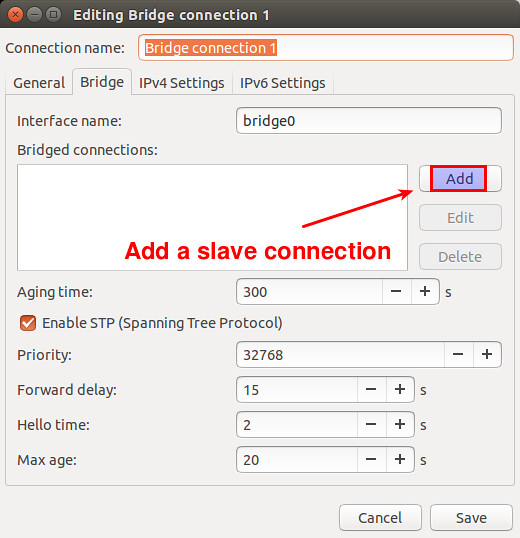

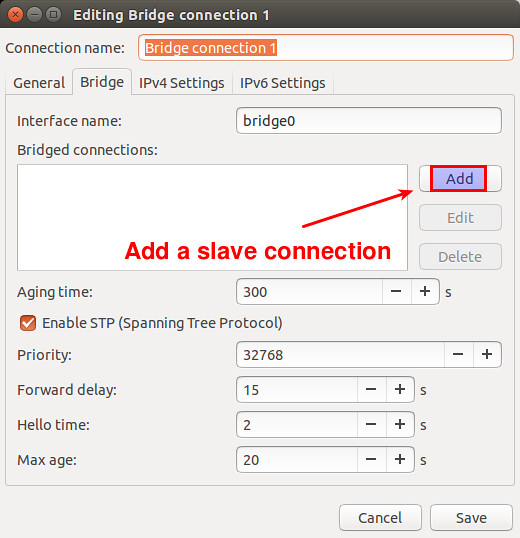

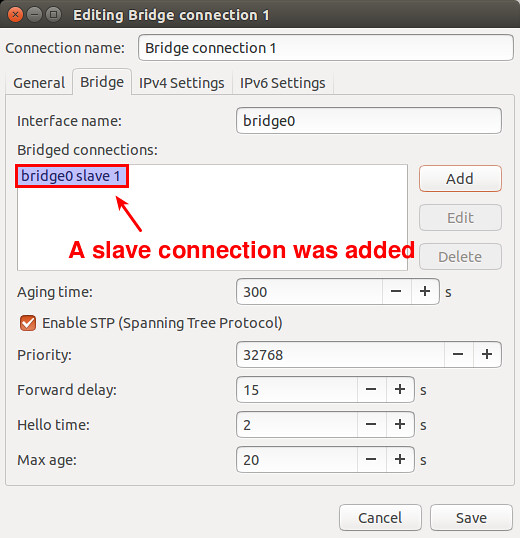

现在,开始配置网桥,包括它的名字和所桥接的连接。如果没有创建过其他网桥,那么默认的网桥接口会被命名为bridge0。

|

||||

|

||||

回顾一下,创建网桥的目的是为了通过网桥共享你的以太网卡接口,所以你需要添加以太网卡接口到网桥。在图形界面添加一个新的“桥接的连接”可以实现上述目的。点击“Add”按钮。

|

||||

|

||||

|

||||

|

||||

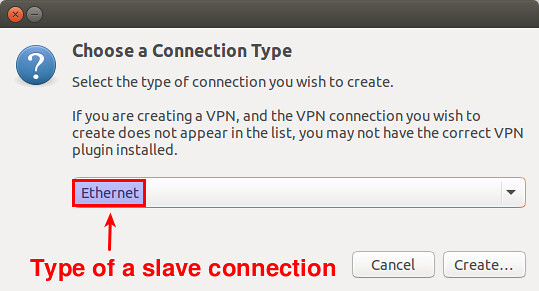

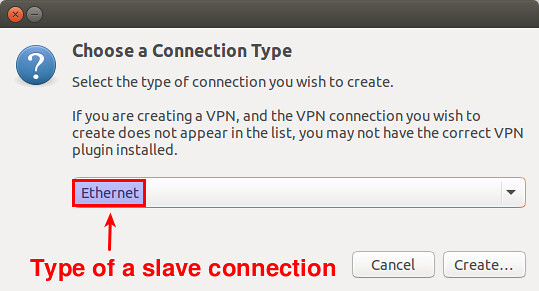

选择“以太网”作为连接类型。

|

||||

|

||||

|

||||

|

||||

在“设备的 MAC 地址”区域,选择你想要从属于网桥的接口。本例中,假设该接口是eth0。

|

||||

|

||||

|

||||

|

||||

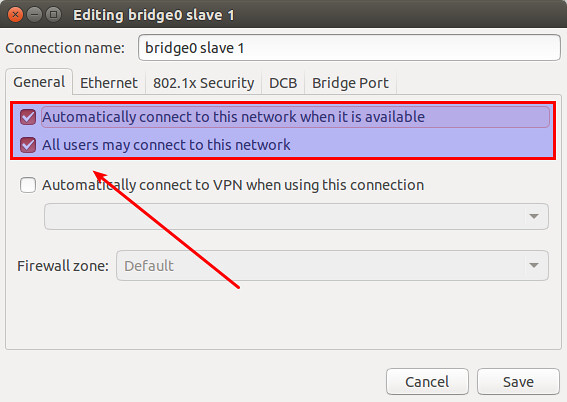

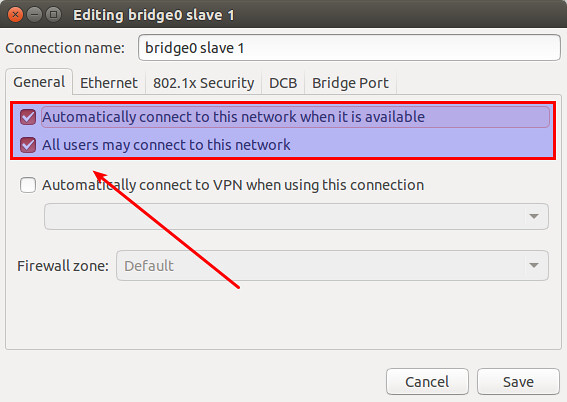

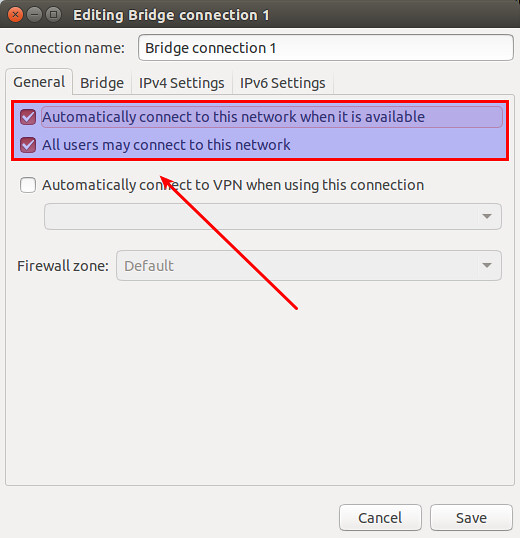

点击“常规”标签,并且选中两个复选框,分别是“当其可用时自动连接到该网络”和“所有用户都可以连接到该网络”。

|

||||

|

||||

|

||||

|

||||

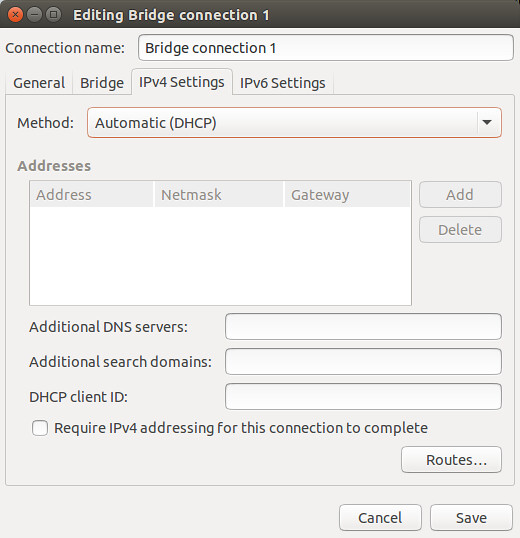

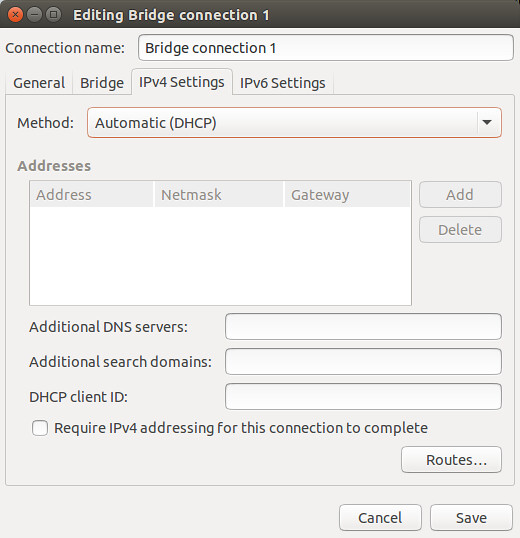

切换到“IPv4 设置”标签,为网桥配置DHCP或者是静态IP地址。注意,你应该为从属的以太网卡接口eth0使用相同的IPv4设定。本例中,我们假设eth0是用过DHCP配置的。因此,此处选择“自动(DHCP)”。如果eth0被指定了一个静态IP地址,那么你也应该指定相同的IP地址给网桥。

|

||||

|

||||

|

||||

|

||||

最后,保存网桥的设置。

|

||||

|

||||

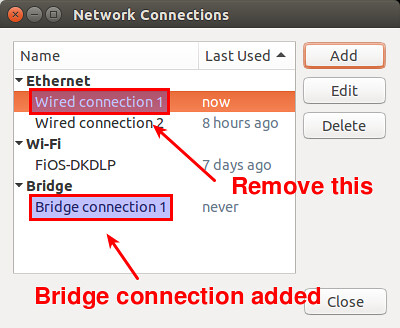

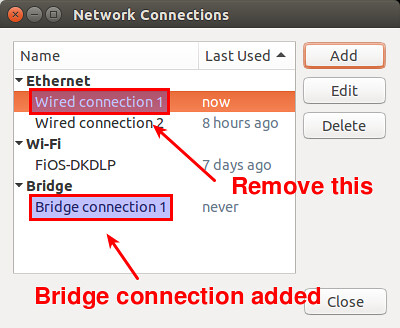

现在,你会看见一个新增的网桥连接被创建在“网络连接”窗口里。因为已经从属与网桥,以前配置好的有线连接 eth0 就不再需要了,所以去删除原来的有线连接吧。

|

||||

|

||||

|

||||

|

||||

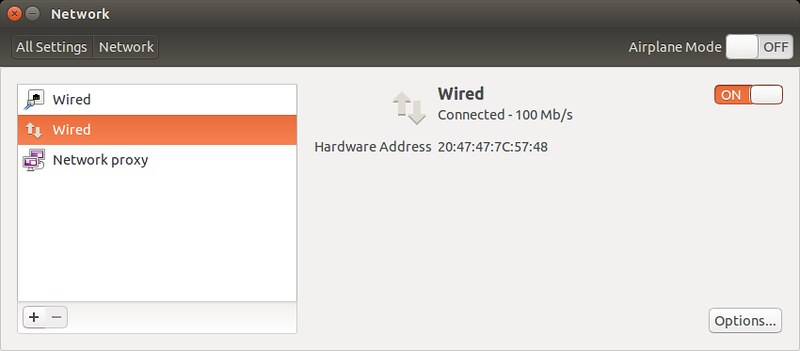

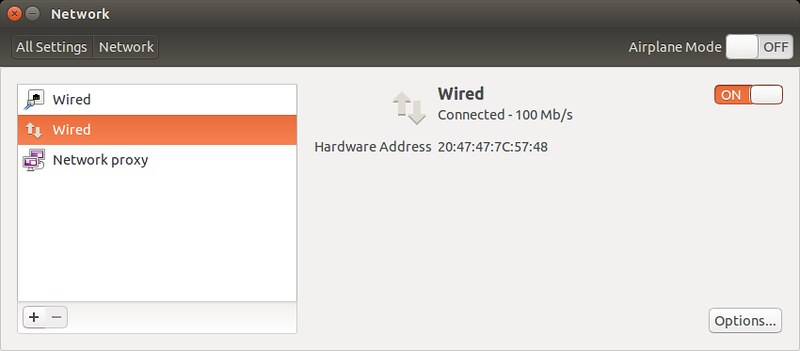

这时候,网桥连接会被自动激活。从指定给eth0的IP地址被网桥接管起,你将会暂时丢失一下连接。当IP地址赋给了网桥,你将会通过网桥连接回你的以太网卡接口。你可以通过“Network”设置确认一下。

|

||||

|

||||

|

||||

|

||||

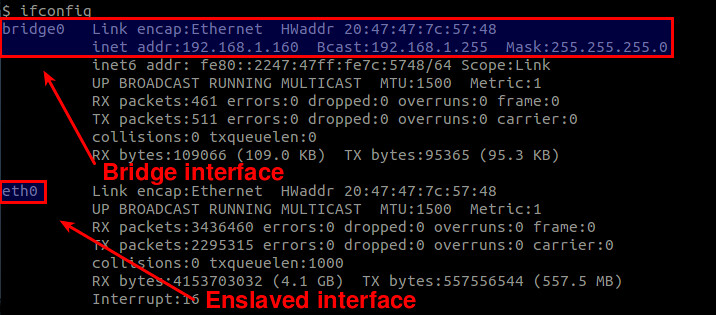

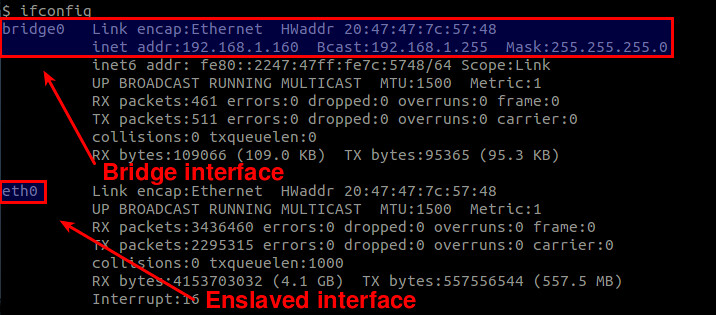

同时,检查可用的接口。提醒一下,网桥接口必须已经取代了任何你的以太网卡接口拥有的IP地址。

|

||||

|

||||

|

||||

|

||||

就这么多了,现在,网桥已经可以用了。

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://ask.xmodulo.com/configure-linux-bridge-network-manager-ubuntu.html

|

||||

|

||||

作者:[Dan Nanni][a]

|

||||

译者:[wi-cuckoo](https://github.com/wi-cuckoo)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://ask.xmodulo.com/author/nanni

|

||||

[1]:http://xmodulo.com/how-to-configure-linux-bridge-interface.html

|

||||

[2]:https://bugs.launchpad.net/ubuntu/+source/network-manager/+bug/1273201

|

||||

@ -1,18 +1,18 @@

|

||||

OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

建立你自己的 CA 服务:OpenSSL 命令行 CA 操作快速指南

|

||||

================================================================================

|

||||

|

||||

这些是关于使用OpenSSL生成证书授权(CA)、中间证书授权和末端证书的速记随笔,内容包括OCSP、CRL和CA颁发者信息,以及指定颁发和有效期限。

|

||||

这些是关于使用 OpenSSL 生成证书授权(CA)、中间证书授权和末端证书的速记随笔,内容包括 OCSP、CRL 和 CA 颁发者信息,以及指定颁发和有效期限等。

|

||||

|

||||

我们将建立我们自己的根CA,我们将使用根CA来生成一个样例中间CA,我们将使用中间CA来签署末端用户证书。

|

||||

我们将建立我们自己的根 CA,我们将使用根 CA 来生成一个中间 CA 的例子,我们将使用中间 CA 来签署末端用户证书。

|

||||

|

||||

### 根CA ###

|

||||

### 根 CA ###

|

||||

|

||||

创建根CA授权目录并切换到该目录:

|

||||

创建根 CA 授权目录并切换到该目录:

|

||||

|

||||

mkdir ~/SSLCA/root/

|

||||

cd ~/SSLCA/root/

|

||||

|

||||

为我们的根CA生成一个8192位长的SHA-256 RSA密钥:

|

||||

为我们的根 CA 生成一个8192位长的 SHA-256 RSA 密钥:

|

||||

|

||||

openssl genrsa -aes256 -out rootca.key 8192

|

||||

|

||||

@ -23,9 +23,9 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

....................................................................................................................++

|

||||

e is 65537 (0x10001)

|

||||

|

||||

如果你想要用密码保护该密钥,请添加`-aes256`选项。

|

||||

如果你想要用密码保护该密钥,请添加 `-aes256` 选项。

|

||||

|

||||

创建自颁发根CA证书`ca.crt`;你需要为你的根CA提供一个身份:

|

||||

创建自签名根 CA 证书 `ca.crt`;你需要为你的根 CA 提供一个身份:

|

||||

|

||||

openssl req -sha256 -new -x509 -days 1826 -key rootca.key -out rootca.crt

|

||||

|

||||

@ -46,13 +46,13 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

Common Name (e.g. server FQDN or YOUR name) []:Sparkling Root CA

|

||||

Email Address []:

|

||||

|

||||

创建存储CA序列的文件:

|

||||

创建一个存储 CA 序列的文件:

|

||||

|

||||

touch certindex

|

||||

echo 1000 > certserial

|

||||

echo 1000 > crlnumber

|

||||

|

||||

放置CA配置文件,该文件持有CRL和OCSP末端的存根。

|

||||

放置 CA 配置文件,该文件持有 CRL 和 OCSP 末端的存根。

|

||||

|

||||

# vim ca.conf

|

||||

[ ca ]

|

||||

@ -121,18 +121,19 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

OCSP;URI.0 = http://pki.sparklingca.com/ocsp/

|

||||

OCSP;URI.1 = http://pki.backup.com/ocsp/

|

||||

|

||||

如果你需要设置某个特定的证书生效/过期日期,请添加以下内容到`[myca]`

|

||||

如果你需要设置某个特定的证书生效/过期日期,请添加以下内容到`[myca]`:

|

||||

|

||||

# format: YYYYMMDDHHMMSS

|

||||

default_enddate = 20191222035911

|

||||

default_startdate = 20181222035911

|

||||

|

||||

### 创建中间1 CA ###

|

||||

### 创建中间 CA###

|

||||

|

||||

生成中间 CA (名为 intermediate1)的私钥:

|

||||

|

||||

生成中间CA的私钥:

|

||||

openssl genrsa -out intermediate1.key 4096

|

||||

|

||||

生成intermediate1 CA的CSR:

|

||||

生成中间 CA 的 CSR:

|

||||

|

||||

openssl req -new -sha256 -key intermediate1.key -out intermediate1.csr

|

||||

|

||||

@ -158,9 +159,9 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

A challenge password []:

|

||||

An optional company name []:

|

||||

|

||||

确保中间CA的主体(CN)和根CA不同。

|

||||

确保中间 CA 的主体(CN)和根 CA 不同。

|

||||

|

||||

用根CA签署intermediate1 CSR:

|

||||

用根 CA 签署 中间 CA 的 CSR:

|

||||

|

||||

openssl ca -batch -config ca.conf -notext -in intermediate1.csr -out intermediate1.crt

|

||||

|

||||

@ -181,26 +182,26 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

Write out database with 1 new entries

|

||||

Data Base Updated

|

||||

|

||||

生成CRL(同时采用PEM和DER格式):

|

||||

生成 CRL(同时采用 PEM 和 DER 格式):

|

||||

|

||||

openssl ca -config ca.conf -gencrl -keyfile rootca.key -cert rootca.crt -out rootca.crl.pem

|

||||

|

||||

openssl crl -inform PEM -in rootca.crl.pem -outform DER -out rootca.crl

|

||||

|

||||

每次使用该CA签署证书后,请生成CRL。

|

||||

每次使用该 CA 签署证书后,请生成 CRL。

|

||||

|

||||

如果你需要撤销该中间证书:

|

||||

|

||||

openssl ca -config ca.conf -revoke intermediate1.crt -keyfile rootca.key -cert rootca.crt

|

||||

|

||||

### 配置中间CA 1 ###

|

||||

### 配置中间 CA ###

|

||||

|

||||

为该中间CA创建一个新文件夹,然后进入该文件夹:

|

||||

为该中间 CA 创建一个新文件夹,然后进入该文件夹:

|

||||

|

||||

mkdir ~/SSLCA/intermediate1/

|

||||

cd ~/SSLCA/intermediate1/

|

||||

|

||||

从根CA拷贝中间证书和密钥:

|

||||

从根 CA 拷贝中间证书和密钥:

|

||||

|

||||

cp ~/SSLCA/root/intermediate1.key ./

|

||||

cp ~/SSLCA/root/intermediate1.crt ./

|

||||

@ -211,7 +212,7 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

echo 1000 > certserial

|

||||

echo 1000 > crlnumber

|

||||

|

||||

创建一个新的`ca.conf`文件:

|

||||

创建一个新的 `ca.conf` 文件:

|

||||

|

||||

# vim ca.conf

|

||||

[ ca ]

|

||||

@ -269,15 +270,15 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

OCSP;URI.0 = http://pki.sparklingca.com/ocsp/

|

||||

OCSP;URI.1 = http://pki.backup.com/ocsp/

|

||||

|

||||

修改`[alt_names]`部分,添加你需要的主体备选名。如果你不需要主体备选名,请移除该部分包括`subjectAltName = @alt_names`的行。

|

||||

修改 `[alt_names]` 部分,添加你需要的主体备选名。如果你不需要主体备选名,请移除该部分包括`subjectAltName = @alt_names`的行。

|

||||

|

||||

如果你需要设置一个指定的生效/到期日期,请添加以下内容到`[myca]`

|

||||

如果你需要设置一个指定的生效/到期日期,请添加以下内容到 `[myca]`:

|

||||

|

||||

# format: YYYYMMDDHHMMSS

|

||||

default_enddate = 20191222035911

|

||||

default_startdate = 20181222035911

|

||||

|

||||

生成一个空白CRL(同时以PEM和DER格式):

|

||||

生成一个空白 CRL(同时以 PEM 和 DER 格式):

|

||||

|

||||

openssl ca -config ca.conf -gencrl -keyfile rootca.key -cert rootca.crt -out rootca.crl.pem

|

||||

|

||||

@ -285,7 +286,7 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

|

||||

### 生成末端用户证书 ###

|

||||

|

||||

我们使用这个新的中间CA来生成一个末端用户证书,请重复以下操作来使用该CA为每个用户签署。

|

||||

我们使用这个新的中间 CA 来生成一个末端用户证书,请重复以下操作来使用该 CA 为每个用户签署。

|

||||

|

||||

mkdir enduser-certs

|

||||

|

||||

@ -293,7 +294,7 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

|

||||

openssl genrsa -out enduser-certs/enduser-example.com.key 4096

|

||||

|

||||

生成末端用户的CSR:

|

||||

生成末端用户的 CSR:

|

||||

|

||||

openssl req -new -sha256 -key enduser-certs/enduser-example.com.key -out enduser-certs/enduser-example.com.csr

|

||||

|

||||

@ -319,7 +320,7 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

A challenge password []:

|

||||

An optional company name []:

|

||||

|

||||

使用Intermediate 1 CA签署末端用户的CSR:

|

||||

使用中间 CA 签署末端用户的 CSR:

|

||||

|

||||

openssl ca -batch -config ca.conf -notext -in enduser-certs/enduser-example.com.csr -out enduser-certs/enduser-example.com.crt

|

||||

|

||||

@ -340,13 +341,13 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

Write out database with 1 new entries

|

||||

Data Base Updated

|

||||

|

||||

生成CRL(同时以PEM和DER格式):

|

||||

生成 CRL(同时以 PEM 和 DER 格式):

|

||||

|

||||

openssl ca -config ca.conf -gencrl -keyfile intermediate1.key -cert intermediate1.crt -out intermediate1.crl.pem

|

||||

|

||||

openssl crl -inform PEM -in intermediate1.crl.pem -outform DER -out intermediate1.crl

|

||||

|

||||

每次你使用该CA签署证书后,都需要生成CRL。

|

||||

每次你使用该 CA 签署证书后,都需要生成 CRL。

|

||||

|

||||

如果你需要撤销该末端用户证书:

|

||||

|

||||

@ -358,7 +359,7 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

Revoking Certificate 1000.

|

||||

Data Base Updated

|

||||

|

||||

通过联结根证书和intermediate 1证书来创建证书链文件。

|

||||

通过连接根证书和中间证书来创建证书链文件。

|

||||

|

||||

cat ../root/rootca.crt intermediate1.crt > enduser-certs/enduser-example.com.chain

|

||||

|

||||

@ -368,16 +369,16 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

enduser-example.com.key

|

||||

enduser-example.com.chain

|

||||

|

||||

你也可以只发送给他们.crt文件,让末端用户提供他们自己的CSR。不要把它从服务器删除,否则你就不能撤销了。

|

||||

你也可以让末端用户提供他们自己的 CSR,而只发送给他们这个 .crt 文件。不要把它从服务器删除,否则你就不能撤销了。

|

||||

|

||||

### 合法化证书 ###

|

||||

### 校验证书 ###

|

||||

|

||||

你可以使用以下命令来针对链验证末端用户证书:

|

||||

你可以对证书链使用以下命令来验证末端用户证书:

|

||||

|

||||

openssl verify -CAfile enduser-certs/enduser-example.com.chain enduser-certs/enduser-example.com.crt

|

||||

enduser-certs/enduser-example.com.crt: OK

|

||||

|

||||

你也可以针对CRL来验证。首先,将PEM、CRL和链连结:

|

||||

你也可以针对 CRL 来验证。首先,将 PEM 格式的 CRL 和证书链相连接:

|

||||

|

||||

cat ../root/rootca.crt intermediate1.crt intermediate1.crl.pem > enduser-certs/enduser-example.com.crl.chain

|

||||

|

||||

@ -389,7 +390,7 @@ OpenSSL命令行生成根CA和中间CA,涵盖了OCSP、CRL和证书撤销

|

||||

|

||||

enduser-certs/enduser-example.com.crt: OK

|

||||

|

||||

撤销后的输出:

|

||||

撤销后的输出如下:

|

||||

|

||||

enduser-certs/enduser-example.com.crt: CN = example.com, ST = Noord Holland, C = NL, O = Example Inc, OU = IT Dept

|

||||

error 23 at 0 depth lookup:certificate revoked

|

||||

@ -400,6 +401,6 @@ via: https://raymii.org/s/tutorials/OpenSSL_command_line_Root_and_Intermediate_C

|

||||

|

||||

作者:Remy van Elst

|

||||

译者:[GOLinux](https://github.com/GOLinux)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

@ -1,98 +0,0 @@

|

||||

nux常见问题解答--如何在Ubuntu上使用网络管理配置一个Linux网桥

|

||||

===============================================================================

|

||||

> **Question**: 我需要在我的Ubuntu主机上建立一个Linux网桥,共享一个NIC给其他一些虚拟主机或者主机上创建的容器。我目前正在Ubunut上使用网络管理,所以最好>能使用网络管理来配置一个网桥。我该怎么做?

|

||||

|

||||

|

||||

网桥是一个硬件装备,用来内部连接两个或多个数据链路层(OSI七层模型中第二层),所以使得不同段上的网络设备可以互相访问。当你想要内连多个虚拟机器或者一个>主机里的以太接口时,就需要在Linux主机里有一个类似桥接的概念。

|

||||

|

||||

有很多的方法来配置一个Linux网桥。举个例子,在一个无中心的服务器环境里,你可以使用[brct][1]手动地配置一个网桥。在桌面环境下,在网络管理里有建立网桥支持

|

||||

。那就让我们测试一下如何用网络管理配置一个网桥吧。

|

||||

|

||||

### 要求 ###

|

||||

|

||||

为了避免[任何问题][2],建议你的网络管理版本为0.9.9或者更高,这主要为了配合Ubuntu15.05或者更新的版本。

|

||||

|

||||

$ apt-cache show network-manager | grep Version

|

||||

|

||||

----------

|

||||

|

||||

Version: 0.9.10.0-4ubuntu15.1

|

||||

Version: 0.9.10.0-4ubuntu15

|

||||

|

||||

### 创建一个网桥 ###

|

||||

|

||||

使用网络管理创建网桥最简单的方式就是通过nm-connection-editor。这款GUI(图形用户界面)的工具允许你傻瓜式地配置一个网桥。

|

||||

|

||||

首先,启动nm-connection-editor。

|

||||

|

||||

$ nm-connection-editor

|

||||

|

||||

该编辑器的窗口会显示给你一个列表,关于目前配置好的网络连接。点击右上角的“Click”按钮,创建一个网桥。

|

||||

|

||||

|

||||

|

||||

接下来,选择“Bridge”作为连接类型。

|

||||

|

||||

|

||||

|

||||

现在,开始配置网桥,包括它的名字和桥接。如果没有其他网桥被创建,那么默认的网桥接口会被命名为bridge0。

|

||||

|

||||

回顾一下,创建网桥的目的是为了通过网桥共享你的以太网卡接口。所以你需要添加以太网卡接口到网桥。在图形界面添加一个新的“bridged connection”可以实现上述目的。点击“Add”按钮。

|

||||

|

||||

|

||||

|

||||

选择“Ethernet”作为连接类型。

|

||||

|

||||

|

||||

|

||||

在“Device MAC address”区域,选择你想要控制的接口到bridge里。本例中,假设接口是eth0。

|

||||

|

||||

|

||||

|

||||

点击“General”标签,并且选中两个复选框,分别是“Automatically connect to this network when it is available”和“All users may connect to this network”。

|

||||

|

||||

|

||||

|

||||

保存更改。

|

||||

|

||||

现在,你会在网桥里看见一个新的从属连接被建立。

|

||||

|

||||

|

||||

|

||||

点击网桥的“General”标签,并且确保最上面的两个复选框被选中了。

|

||||

|

||||

|

||||

|

||||

切换到“IPv4 Setting”标签,为网桥配置DHCP或者是静态IP地址。注意,你应该使用相同的IPv4设定作为从属的以太网卡接口eth0。本例中,我们假设eth0是用过DHCP配置的。因此,此处选择“Automatic(DHCP)”。如果eth0被指定了一个静态IP地址,那么你应该指定相同的IP地址给网桥。

|

||||

|

||||

|

||||

|

||||

最后,保存网桥的设置。

|

||||

|

||||

现在,你会看见一个额外的网桥连接被创建在“Network Connection”窗口里。你不再需要一个预先配置的有线连接,为着从属的eth0接口。所以去删除原来的有线连接吧。

|

||||

|

||||

|

||||

|

||||

这时候,网桥连接会被自动激活。你将会暂时失去一个连接,从指定给eth0的IP地址被网桥接管。一旦IP地址指定给了网桥,你将会连接回你的以太网卡接口,通过网桥。你可以通过“Network”设置确认一下。

|

||||

|

||||

|

||||

|

||||

同时,检查可用的接口。提醒一下,网桥接口必须已经取代了任何通过你的以太网卡接口的IP地址。

|

||||

|

||||

|

||||

|

||||

就这么多了,现在,网桥已经可以用了。

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://ask.xmodulo.com/configure-linux-bridge-network-manager-ubuntu.html

|

||||

|

||||

作者:[Dan Nanni][a]

|

||||

译者:[wi-cuckoo](https://github.com/wi-cuckoo)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://ask.xmodulo.com/author/nanni

|

||||

[1]:http://xmodulo.com/how-to-configure-linux-bridge-interface.html

|

||||

[2]:https://bugs.launchpad.net/ubuntu/+source/network-manager/+bug/1273201

|

||||

Loading…

Reference in New Issue

Block a user