diff --git a/published/20090203 How the Kernel Manages Your Memory.md b/published/20090203 How the Kernel Manages Your Memory.md

new file mode 100644

index 0000000000..2e72498165

--- /dev/null

+++ b/published/20090203 How the Kernel Manages Your Memory.md

@@ -0,0 +1,102 @@

+内核如何管理内存

+============================================================

+

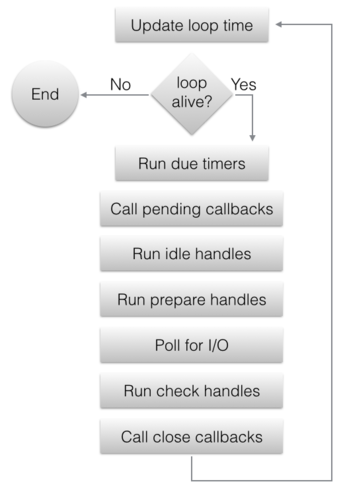

+在学习了进程的 [虚拟地址布局][1] 之后,让我们回到内核,来学习它管理用户内存的机制。这里再次使用 Gonzo:

+

+

+

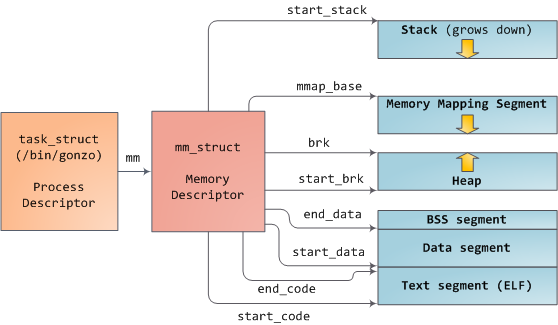

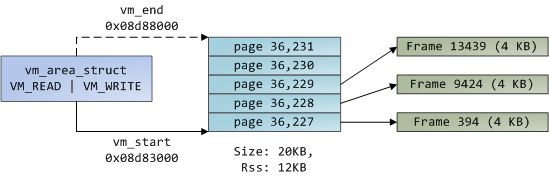

+Linux 进程在内核中是作为进程描述符 [task_struct][2] (LCTT 译注:它是在 Linux 中描述进程完整信息的一种数据结构)的实例来实现的。在 task_struct 中的 [mm][3] 域指向到**内存描述符**,[mm_struct][4] 是一个程序在内存中的执行摘要。如上图所示,它保存了起始和结束内存段,进程使用的物理内存页面的 [数量][5](RSS 常驻内存大小 )、虚拟地址空间使用的 [总数量][6]、以及其它片断。 在内存描述符中,我们可以获悉它有两种管理内存的方式:**虚拟内存区域**集和**页面表**。Gonzo 的内存区域如下所示:

+

+

+

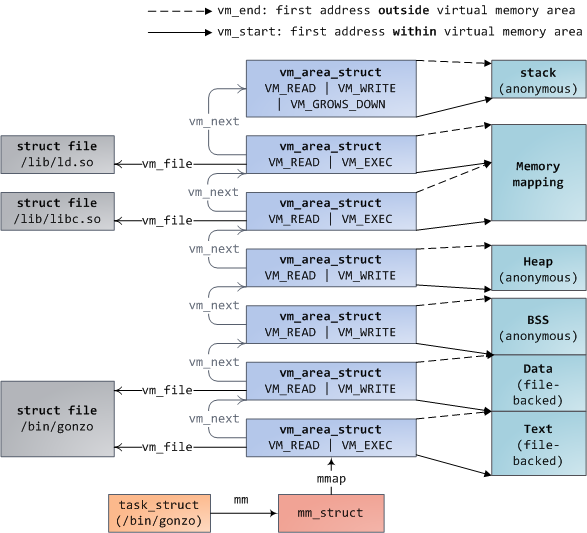

+每个虚拟内存区域(VMA)是一个连续的虚拟地址范围;这些区域绝对不会重叠。一个 [vm_area_struct][7] 的实例完整地描述了一个内存区域,包括它的起始和结束地址,[flags][8] 决定了访问权限和行为,并且 [vm_file][9] 域指定了映射到这个区域的文件(如果有的话)。(除了内存映射段的例外情况之外,)一个 VMA 是不能**匿名**映射文件的。上面的每个内存段(比如,堆、栈)都对应一个单个的 VMA。虽然它通常都使用在 x86 的机器上,但它并不是必需的。VMA 也不关心它们在哪个段中。

+

+一个程序的 VMA 在内存描述符中是作为 [mmap][10] 域的一个链接列表保存的,以起始虚拟地址为序进行排列,并且在 [mm_rb][12] 域中作为一个 [红黑树][11] 的根。红黑树允许内核通过给定的虚拟地址去快速搜索内存区域。在你读取文件 `/proc/pid_of_process/maps` 时,内核只是简单地读取每个进程的 VMA 的链接列表并[显示它们][13]。

+

+在 Windows 中,[EPROCESS][14] 块大致类似于一个 task_struct 和 mm_struct 的结合。在 Windows 中模拟一个 VMA 的是虚拟地址描述符,或称为 [VAD][15];它保存在一个 [AVL 树][16] 中。你知道关于 Windows 和 Linux 之间最有趣的事情是什么吗?其实它们只有一点小差别。

+

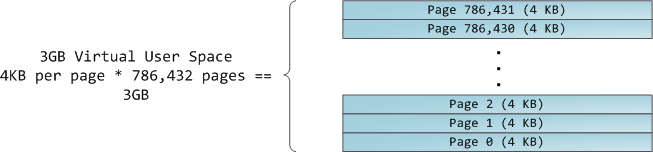

+4GB 虚拟地址空间被分配到**页面**中。在 32 位模式中的 x86 处理器中支持 4KB、2MB、以及 4MB 大小的页面。Linux 和 Windows 都使用大小为 4KB 的页面去映射用户的一部分虚拟地址空间。字节 0-4095 在页面 0 中,字节 4096-8191 在页面 1 中,依次类推。VMA 的大小 _必须是页面大小的倍数_ 。下图是使用 4KB 大小页面的总数量为 3GB 的用户空间:

+

+

+

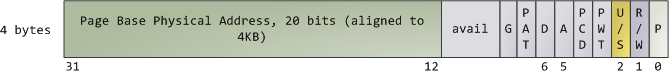

+处理器通过查看**页面表**去转换一个虚拟内存地址到一个真实的物理内存地址。每个进程都有它自己的一组页面表;每当发生进程切换时,用户空间的页面表也同时切换。Linux 在内存描述符的 [pgd][17] 域中保存了一个指向进程的页面表的指针。对于每个虚拟页面,页面表中都有一个相应的**页面表条目**(PTE),在常规的 x86 页面表中,它是一个简单的如下所示的大小为 4 字节的记录:

+

+

+

+Linux 通过函数去 [读取][18] 和 [设置][19] PTE 条目中的每个标志位。标志位 P 告诉处理器这个虚拟页面是否**在**物理内存中。如果该位被清除(设置为 0),访问这个页面将触发一个页面故障。请记住,当这个标志位为 0 时,内核可以在剩余的域上**做任何想做的事**。R/W 标志位是读/写标志;如果被清除,这个页面将变成只读的。U/S 标志位表示用户/超级用户;如果被清除,这个页面将仅被内核访问。这些标志都是用于实现我们在前面看到的只读内存和内核空间保护。

+

+标志位 D 和 A 用于标识页面是否是“**脏的**”或者是已**被访问过**。一个脏页面表示已经被写入,而一个被访问过的页面则表示有一个写入或者读取发生过。这两个标志位都是粘滞位:处理器只能设置它们,而清除则是由内核来完成的。最终,PTE 保存了这个页面相应的起始物理地址,它们按 4KB 进行整齐排列。这个看起来不起眼的域是一些痛苦的根源,因为它限制了物理内存最大为 [4 GB][20]。其它的 PTE 域留到下次再讲,因为它是涉及了物理地址扩展的知识。

+

+由于在一个虚拟页面上的所有字节都共享一个 U/S 和 R/W 标志位,所以内存保护的最小单元是一个虚拟页面。但是,同一个物理内存可能被映射到不同的虚拟页面,这样就有可能会出现相同的物理内存出现不同的保护标志位的情况。请注意,在 PTE 中是看不到运行权限的。这就是为什么经典的 x86 页面上允许代码在栈上被执行的原因,这样会很容易导致挖掘出栈缓冲溢出漏洞(可能会通过使用 [return-to-libc][21] 和其它技术来找出非可执行栈)。由于 PTE 缺少禁止运行标志位说明了一个更广泛的事实:在 VMA 中的权限标志位有可能或可能不完全转换为硬件保护。内核只能做它能做到的,但是,最终的架构限制了它能做的事情。

+

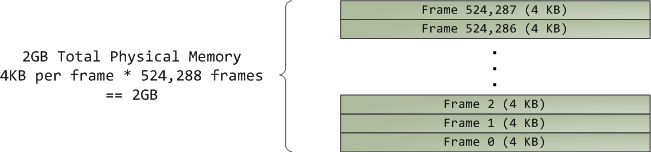

+虚拟内存不保存任何东西,它只是简单地 _映射_ 一个程序的地址空间到底层的物理内存上。物理内存被当作一个称之为**物理地址空间**的巨大块而由处理器访问。虽然内存的操作[涉及到某些][22]总线,我们在这里先忽略它,并假设物理地址范围从 0 到可用的最大值按字节递增。物理地址空间被内核进一步分解为**页面帧**。处理器并不会关心帧的具体情况,这一点对内核也是至关重要的,因为,**页面帧是物理内存管理的最小单元**。Linux 和 Windows 在 32 位模式下都使用 4KB 大小的页面帧;下图是一个有 2 GB 内存的机器的例子:

+

+

+

+在 Linux 上每个页面帧是被一个 [描述符][23] 和 [几个标志][24] 来跟踪的。通过这些描述符和标志,实现了对机器上整个物理内存的跟踪;每个页面帧的具体状态是公开的。物理内存是通过使用 [Buddy 内存分配][25] (LCTT 译注:一种内存分配算法)技术来管理的,因此,如果一个页面帧可以通过 Buddy 系统分配,那么它是**未分配的**(free)。一个被分配的页面帧可以是**匿名的**、持有程序数据的、或者它可能处于页面缓存中、持有数据保存在一个文件或者块设备中。还有其它的异形页面帧,但是这些异形页面帧现在已经不怎么使用了。Windows 有一个类似的页面帧号(Page Frame Number (PFN))数据库去跟踪物理内存。

+

+我们把虚拟内存区域(VMA)、页面表条目(PTE),以及页面帧放在一起来理解它们是如何工作的。下面是一个用户堆的示例:

+

+

+

+蓝色的矩形框表示在 VMA 范围内的页面,而箭头表示页面表条目映射页面到页面帧。一些缺少箭头的虚拟页面,表示它们对应的 PTE 的当前标志位被清除(置为 0)。这可能是因为这个页面从来没有被使用过,或者是它的内容已经被交换出去了。在这两种情况下,即便这些页面在 VMA 中,访问它们也将导致产生一个页面故障。对于这种 VMA 和页面表的不一致的情况,看上去似乎很奇怪,但是这种情况却经常发生。

+

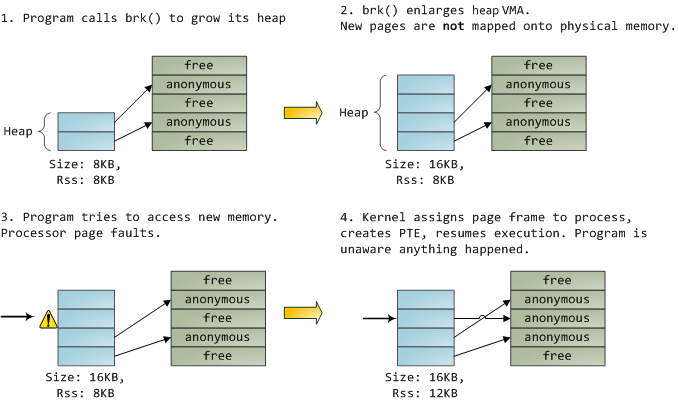

+一个 VMA 像一个在你的程序和内核之间的合约。你请求它做一些事情(分配内存、文件映射、等等),内核会回应“收到”,然后去创建或者更新相应的 VMA。 但是,它 _并不立刻_ 去“兑现”对你的承诺,而是它会等待到发生一个页面故障时才去 _真正_ 做这个工作。内核是个“懒惰的家伙”、“不诚实的人渣”;这就是虚拟内存的基本原理。它适用于大多数的情况,有一些类似情况和有一些意外的情况,但是,它是规则是,VMA 记录 _约定的_ 内容,而 PTE 才反映这个“懒惰的内核” _真正做了什么_。通过这两种数据结构共同来管理程序的内存;它们共同来完成解决页面故障、释放内存、从内存中交换出数据、等等。下图是内存分配的一个简单案例:

+

+

+

+当程序通过 [brk()][26] 系统调用来请求一些内存时,内核只是简单地 [更新][27] 堆的 VMA 并给程序回复“已搞定”。而在这个时候并没有真正地分配页面帧,并且新的页面也没有映射到物理内存上。一旦程序尝试去访问这个页面时,处理器将发生页面故障,然后调用 [do_page_fault()][28]。这个函数将使用 [find_vma()][30] 去 [搜索][29] 发生页面故障的 VMA。如果找到了,然后在 VMA 上进行权限检查以防范恶意访问(读取或者写入)。如果没有合适的 VMA,也没有所尝试访问的内存的“合约”,将会给进程返回段故障。

+

+当[找到][31]了一个合适的 VMA,内核必须通过查找 PTE 的内容和 VMA 的类型去[处理][32]故障。在我们的案例中,PTE 显示这个页面是 [不存在的][33]。事实上,我们的 PTE 是全部空白的(全部都是 0),在 Linux 中这表示虚拟内存还没有被映射。由于这是匿名 VMA,我们有一个完全的 RAM 事务,它必须被 [do_anonymous_page()][34] 来处理,它分配页面帧,并且用一个 PTE 去映射故障虚拟页面到一个新分配的帧。

+

+有时候,事情可能会有所不同。例如,对于被交换出内存的页面的 PTE,在当前(Present)标志位上是 0,但它并不是空白的。而是在交换位置仍有页面内容,它必须从磁盘上读取并且通过 [do_swap_page()][35] 来加载到一个被称为 [major fault][36] 的页面帧上。

+

+这是我们通过探查内核的用户内存管理得出的前半部分的结论。在下一篇文章中,我们通过将文件加载到内存中,来构建一个完整的内存框架图,以及对性能的影响。

+

+--------------------------------------------------------------------------------

+

+via: http://duartes.org/gustavo/blog/post/how-the-kernel-manages-your-memory/

+

+作者:[Gustavo Duarte][a]

+译者:[qhwdw](https://github.com/qhwdw)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:http://duartes.org/gustavo/blog/about/

+[1]:https://linux.cn/article-9255-1.html

+[2]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/sched.h#L1075

+[3]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/sched.h#L1129

+[4]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L173

+[5]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L197

+[6]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L206

+[7]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L99

+[8]:http://lxr.linux.no/linux+v2.6.28/include/linux/mm.h#L76

+[9]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L150

+[10]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L174

+[11]:http://en.wikipedia.org/wiki/Red_black_tree

+[12]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L175

+[13]:http://lxr.linux.no/linux+v2.6.28.1/fs/proc/task_mmu.c#L201

+[14]:http://www.nirsoft.net/kernel_struct/vista/EPROCESS.html

+[15]:http://www.nirsoft.net/kernel_struct/vista/MMVAD.html

+[16]:http://en.wikipedia.org/wiki/AVL_tree

+[17]:http://lxr.linux.no/linux+v2.6.28.1/include/linux/mm_types.h#L185

+[18]:http://lxr.linux.no/linux+v2.6.28.1/arch/x86/include/asm/pgtable.h#L173

+[19]:http://lxr.linux.no/linux+v2.6.28.1/arch/x86/include/asm/pgtable.h#L230

+[20]:http://www.google.com/search?hl=en&q=2^20+*+2^12+bytes+in+GB

+[21]:http://en.wikipedia.org/wiki/Return-to-libc_attack

+[22]:http://duartes.org/gustavo/blog/post/getting-physical-with-memory

+[23]:http://lxr.linux.no/linux+v2.6.28/include/linux/mm_types.h#L32

+[24]:http://lxr.linux.no/linux+v2.6.28/include/linux/page-flags.h#L14

+[25]:http://en.wikipedia.org/wiki/Buddy_memory_allocation

+[26]:http://www.kernel.org/doc/man-pages/online/pages/man2/brk.2.html

+[27]:http://lxr.linux.no/linux+v2.6.28.1/mm/mmap.c#L2050

+[28]:http://lxr.linux.no/linux+v2.6.28/arch/x86/mm/fault.c#L583

+[29]:http://lxr.linux.no/linux+v2.6.28/arch/x86/mm/fault.c#L692

+[30]:http://lxr.linux.no/linux+v2.6.28/mm/mmap.c#L1466

+[31]:http://lxr.linux.no/linux+v2.6.28/arch/x86/mm/fault.c#L711

+[32]:http://lxr.linux.no/linux+v2.6.28/mm/memory.c#L2653

+[33]:http://lxr.linux.no/linux+v2.6.28/mm/memory.c#L2674

+[34]:http://lxr.linux.no/linux+v2.6.28/mm/memory.c#L2681

+[35]:http://lxr.linux.no/linux+v2.6.28/mm/memory.c#L2280

+[36]:http://lxr.linux.no/linux+v2.6.28/mm/memory.c#L2316

diff --git a/published/20090518 How to use yum-cron to automatically update RHEL-CentOS Linux.md b/published/20090518 How to use yum-cron to automatically update RHEL-CentOS Linux.md

new file mode 100644

index 0000000000..e2d88ce4ec

--- /dev/null

+++ b/published/20090518 How to use yum-cron to automatically update RHEL-CentOS Linux.md

@@ -0,0 +1,146 @@

+如何使用 yum-cron 自动更新 RHEL/CentOS Linux

+======

+

+`yum` 命令是 RHEL / CentOS Linux 系统中用来安装和更新软件包的一个工具。我知道如何使用 [yum 命令行][1] 更新系统,但是我想用 cron 任务自动更新软件包。该如何配置才能使得 `yum` 使用 [cron 自动更新][2]系统补丁或更新呢?

+

+首先需要安装 yum-cron 软件包。该软件包提供以 cron 命令运行 `yum` 更新所需的文件。如果你想要每晚通过 cron 自动更新可以安装这个软件包。

+

+### CentOS/RHEL 6.x/7.x 上安装 yum cron

+

+输入以下 [yum 命令][3]:

+

+```

+$ sudo yum install yum-cron

+```

+

+

+

+使用 CentOS/RHEL 7.x 上的 `systemctl` 启动服务:

+

+```

+$ sudo systemctl enable yum-cron.service

+$ sudo systemctl start yum-cron.service

+$ sudo systemctl status yum-cron.service

+```

+

+在 CentOS/RHEL 6.x 系统中,运行:

+

+```

+$ sudo chkconfig yum-cron on

+$ sudo service yum-cron start

+```

+

+

+

+`yum-cron` 是 `yum` 的一个替代方式。使得 cron 调用 `yum` 变得非常方便。该软件提供了元数据更新、更新检查、下载和安装等功能。`yum-cron` 的各种功能可以使用配置文件配置,而不是输入一堆复杂的命令行参数。

+

+### 配置 yum-cron 自动更新 RHEL/CentOS Linux

+

+使用 vi 等编辑器编辑文件 `/etc/yum/yum-cron.conf` 和 `/etc/yum/yum-cron-hourly.conf`:

+

+```

+$ sudo vi /etc/yum/yum-cron.conf

+```

+

+确保更新可用时自动更新:

+

+```

+apply_updates = yes

+```

+

+可以设置通知 email 的发件地址。注意: localhost` 将会被 `system_name` 的值代替。

+

+```

+email_from = root@localhost

+```

+

+列出发送到的 email 地址。

+

+```

+email_to = your-it-support@some-domain-name

+```

+

+发送 email 信息的主机名。

+

+```

+email_host = localhost

+```

+

+[CentOS/RHEL 7.x][4] 上不想更新内核的话,添加以下内容:

+

+```

+exclude=kernel*

+```

+

+RHEL/CentOS 6.x 下[添加以下内容来禁用内核更新][5]:

+

+```

+YUM_PARAMETER=kernel*

+```

+

+[保存并关闭文件][6]。如果想每小时更新系统的话修改文件 `/etc/yum/yum-cron-hourly.conf`,否则文件 `/etc/yum/yum-cron.conf` 将使用以下命令每天运行一次(使用 [cat 命令][7] 查看):

+

+```

+$ cat /etc/cron.daily/0yum-daily.cron

+```

+

+示例输出:

+

+```

+#!/bin/bash

+

+# Only run if this flag is set. The flag is created by the yum-cron init

+# script when the service is started -- this allows one to use chkconfig and

+# the standard "service stop|start" commands to enable or disable yum-cron.

+if [[ ! -f /var/lock/subsys/yum-cron ]]; then

+ exit 0

+fi

+

+# Action!

+exec /usr/sbin/yum-cron /etc/yum/yum-cron-hourly.conf

+[root@centos7-box yum]# cat /etc/cron.daily/0yum-daily.cron

+#!/bin/bash

+

+# Only run if this flag is set. The flag is created by the yum-cron init

+# script when the service is started -- this allows one to use chkconfig and

+# the standard "service stop|start" commands to enable or disable yum-cron.

+if [[ ! -f /var/lock/subsys/yum-cron ]]; then

+ exit 0

+fi

+

+# Action!

+exec /usr/sbin/yum-cron

+```

+

+完成配置。现在你的系统将每天自动更新一次。更多细节请参照 yum-cron 的说明手册。

+

+```

+$ man yum-cron

+```

+

+### 关于作者

+

+作者是 nixCraft 的创始人,一个经验丰富的系统管理员和 Linux/Unix 脚本培训师。他曾与全球客户合作,领域涉及IT,教育,国防和空间研究以及非营利部门等多个行业。请在 [Twitter][9]、[Facebook][10]、[Google+][11] 上关注他。获取更多有关系统管理、Linux/Unix 和开源话题请关注[我的 RSS/XML 地址][12]。

+

+--------------------------------------------------------------------------------

+

+via: https://www.cyberciti.biz/faq/fedora-automatic-update-retrieval-installation-with-cron/

+

+作者:[Vivek Gite][a]

+译者:[shipsw](https://github.com/shipsw)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:https://www.cyberciti.biz/

+[1]:https://www.cyberciti.biz/faq/rhel-centos-fedora-linux-yum-command-howto/

+[2]:https://www.cyberciti.biz/faq/how-do-i-add-jobs-to-cron-under-linux-or-unix-oses

+[3]:https://www.cyberciti.biz/faq/rhel-centos-fedora-linux-yum-command-howto/ [4]:https://www.cyberciti.biz/faq/yum-update-except-kernel-package-command/

+[5]:https://www.cyberciti.biz/faq/redhat-centos-linux-yum-update-exclude-packages/

+[6]:https://www.cyberciti.biz/faq/linux-unix-vim-save-and-quit-command/

+[7]:https://www.cyberciti.biz/faq/linux-unix-appleosx-bsd-cat-command-examples/

+[8]:https://www.cyberciti.biz/faq/how-do-i-add-jobs-to-cron-under-linux-or-unix-oses

+[9]:https://twitter.com/nixcraft

+[10]:https://facebook.com/nixcraft

+[11]:https://plus.google.com/+CybercitiBiz

+[12]:https://www.cyberciti.biz/atom/atom.xml

diff --git a/published/20091215 How To Create sar Graphs With kSar To Identifying Linux Bottlenecks.md b/published/20091215 How To Create sar Graphs With kSar To Identifying Linux Bottlenecks.md

new file mode 100644

index 0000000000..fe53159cec

--- /dev/null

+++ b/published/20091215 How To Create sar Graphs With kSar To Identifying Linux Bottlenecks.md

@@ -0,0 +1,435 @@

+使用 sar 和 kSar 来发现 Linux 性能瓶颈

+======

+

+`sar` 命令用用收集、报告、或者保存 UNIX / Linux 系统的活动信息。它保存选择的计数器到操作系统的 `/var/log/sa/sadd` 文件中。从收集的数据中,你可以得到许多关于你的服务器的信息:

+

+1. CPU 使用率

+2. 内存页面和使用率

+3. 网络 I/O 和传输统计

+4. 进程创建活动

+5. 所有的块设备活动

+6. 每秒中断数等等

+

+`sar` 命令的输出能够用于识别服务器瓶颈。但是,分析 `sar` 命令提供的信息可能比较困难,所以要使用 kSar 工具。kSar 工具可以将 `sar` 命令的输出绘制成基于时间周期的、易于理解的图表。

+

+### sysstat 包

+

+`sar`、`sa1`、和 `sa2` 命令都是 sysstat 包的一部分。它是 Linux 包含的性能监视工具集合。

+

+1. `sar`:显示数据

+2. `sa1` 和 `sa2`:收集和保存数据用于以后分析。`sa2` shell 脚本在 `/var/log/sa` 目录中每日写入一个报告。`sa1` shell 脚本将每日的系统活动信息以二进制数据的形式写入到文件中。

+3. sadc —— 系统活动数据收集器。你可以通过修改 `sa1` 和 `sa2` 脚本去配置各种选项。它们位于以下的目录:

+ * `/usr/lib64/sa/sa1` (64 位)或者 `/usr/lib/sa/sa1` (32 位) —— 它调用 `sadc` 去记录报告到 `/var/log/sa/sadX` 格式。

+ * `/usr/lib64/sa/sa2` (64 位)或者 `/usr/lib/sa/sa2` (32 位) —— 它调用 `sar` 去记录报告到 `/var/log/sa/sarX` 格式。

+

+#### 如何在我的系统上安装 sar?

+

+在一个基于 CentOS/RHEL 的系统上,输入如下的 [yum 命令][1] 去安装 sysstat:

+

+```

+# yum install sysstat

+```

+

+示例输出如下:

+

+```

+Loaded plugins: downloadonly, fastestmirror, priorities,

+ : protectbase, security

+Loading mirror speeds from cached hostfile

+ * addons: mirror.cs.vt.edu

+ * base: mirror.ash.fastserv.com

+ * epel: serverbeach1.fedoraproject.org

+ * extras: mirror.cogentco.com

+ * updates: centos.mirror.nac.net

+0 packages excluded due to repository protections

+Setting up Install Process

+Resolving Dependencies

+--> Running transaction check

+---> Package sysstat.x86_64 0:7.0.2-3.el5 set to be updated

+--> Finished Dependency Resolution

+

+Dependencies Resolved

+

+====================================================================

+ Package Arch Version Repository Size

+====================================================================

+Installing:

+ sysstat x86_64 7.0.2-3.el5 base 173 k

+

+Transaction Summary

+====================================================================

+Install 1 Package(s)

+Update 0 Package(s)

+Remove 0 Package(s)

+

+Total download size: 173 k

+Is this ok [y/N]: y

+Downloading Packages:

+sysstat-7.0.2-3.el5.x86_64.rpm | 173 kB 00:00

+Running rpm_check_debug

+Running Transaction Test

+Finished Transaction Test

+Transaction Test Succeeded

+Running Transaction

+ Installing : sysstat 1/1

+

+Installed:

+ sysstat.x86_64 0:7.0.2-3.el5

+

+Complete!

+```

+

+#### 为 sysstat 配置文件

+

+编辑 `/etc/sysconfig/sysstat` 文件去指定日志文件保存多少天(最长为一个月):

+

+```

+# vi /etc/sysconfig/sysstat

+```

+

+示例输出如下 :

+

+```

+# keep log for 28 days

+# the default is 7

+HISTORY=28

+```

+

+保存并关闭这个文件。

+

+### 找到 sar 默认的 cron 作业

+

+[默认的 cron 作业位于][2] `/etc/cron.d/sysstat`:

+

+```

+# cat /etc/cron.d/sysstat

+```

+

+示例输出如下:

+

+```

+# run system activity accounting tool every 10 minutes

+*/10 * * * * root /usr/lib64/sa/sa1 1 1

+# generate a daily summary of process accounting at 23:53

+53 23 * * * root /usr/lib64/sa/sa2 -A

+```

+

+#### 告诉 sadc 去报告磁盘的统计数据

+

+使用一个文本编辑器去编辑 `/etc/cron.d/sysstat` 文件,比如使用 `vim` 命令,输入如下:

+

+```

+# vi /etc/cron.d/sysstat

+```

+

+像下面的示例那样更新这个文件,以记录所有的硬盘统计数据(`-d` 选项强制记录每个块设备的统计数据,而 `-I` 选项强制记录所有系统中断的统计数据):

+

+```

+# run system activity accounting tool every 10 minutes

+*/10 * * * * root /usr/lib64/sa/sa1 -I -d 1 1

+# generate a daily summary of process accounting at 23:53

+53 23 * * * root /usr/lib64/sa/sa2 -A

+```

+

+在 CentOS/RHEL 7.x 系统上你需要传递 `-S DISK` 选项去收集块设备的数据。传递 `-S XALL` 选项去采集如下所列的数据:

+

+1. 磁盘

+2. 分区

+3. 系统中断

+4. SNMP

+5. IPv6

+

+```

+# Run system activity accounting tool every 10 minutes

+*/10 * * * * root /usr/lib64/sa/sa1 -S DISK 1 1

+# 0 * * * * root /usr/lib64/sa/sa1 600 6 &

+# Generate a daily summary of process accounting at 23:53

+53 23 * * * root /usr/lib64/sa/sa2 -A

+# Run system activity accounting tool every 10 minutes

+```

+

+保存并关闭这个文件。

+

+#### 打开 CentOS/RHEL 版本 5.x/6.x 的服务

+

+输入如下命令:

+

+```

+chkconfig sysstat on

+service sysstat start

+```

+

+示例输出如下:

+

+```

+Calling the system activity data collector (sadc):

+```

+

+对于 CentOS/RHEL 7.x,运行如下的命令:

+

+```

+# systemctl enable sysstat

+# systemctl start sysstat.service

+# systemctl status sysstat.service

+```

+

+示例输出:

+

+```

+● sysstat.service - Resets System Activity Logs

+ Loaded: loaded (/usr/lib/systemd/system/sysstat.service; enabled; vendor preset: enabled)

+ Active: active (exited) since Sat 2018-01-06 16:33:19 IST; 3s ago

+ Process: 28297 ExecStart=/usr/lib64/sa/sa1 --boot (code=exited, status=0/SUCCESS)

+ Main PID: 28297 (code=exited, status=0/SUCCESS)

+

+Jan 06 16:33:19 centos7-box systemd[1]: Starting Resets System Activity Logs...

+Jan 06 16:33:19 centos7-box systemd[1]: Started Resets System Activity Logs.

+```

+

+### 如何使用 sar?如何查看统计数据?

+

+使用 `sar` 命令去显示操作系统中选定的累积活动计数器输出。在这个示例中,运行 `sar` 命令行,去实时获得 CPU 使用率的报告:

+

+```

+# sar -u 3 10

+```

+

+示例输出:

+

+```

+Linux 2.6.18-164.2.1.el5 (www-03.nixcraft.in) 12/14/2009

+

+09:49:47 PM CPU %user %nice %system %iowait %steal %idle

+09:49:50 PM all 5.66 0.00 1.22 0.04 0.00 93.08

+09:49:53 PM all 12.29 0.00 1.93 0.04 0.00 85.74

+09:49:56 PM all 9.30 0.00 1.61 0.00 0.00 89.10

+09:49:59 PM all 10.86 0.00 1.51 0.04 0.00 87.58

+09:50:02 PM all 14.21 0.00 3.27 0.04 0.00 82.47

+09:50:05 PM all 13.98 0.00 4.04 0.04 0.00 81.93

+09:50:08 PM all 6.60 6.89 1.26 0.00 0.00 85.25

+09:50:11 PM all 7.25 0.00 1.55 0.04 0.00 91.15

+09:50:14 PM all 6.61 0.00 1.09 0.00 0.00 92.31

+09:50:17 PM all 5.71 0.00 0.96 0.00 0.00 93.33

+Average: all 9.24 0.69 1.84 0.03 0.00 88.20

+```

+

+其中:

+

+ * 3 表示间隔时间

+ * 10 表示次数

+

+查看进程创建的统计数据,输入:

+

+```

+# sar -c 3 10

+```

+

+查看 I/O 和传输率统计数据,输入:

+

+```

+# sar -b 3 10

+```

+

+查看内存页面统计数据,输入:

+

+```

+# sar -B 3 10

+```

+

+查看块设备统计数据,输入:

+

+```

+# sar -d 3 10

+```

+

+查看所有中断的统计数据,输入:

+

+```

+# sar -I XALL 3 10

+```

+

+查看网络设备特定的统计数据,输入:

+

+```

+# sar -n DEV 3 10

+# sar -n EDEV 3 10

+```

+

+查看 CPU 特定的统计数据,输入:

+

+```

+# sar -P ALL

+# Only 1st CPU stats

+# sar -P 1 3 10

+```

+

+查看队列长度和平均负载的统计数据,输入:

+

+```

+# sar -q 3 10

+```

+

+查看内存和交换空间的使用统计数据,输入:

+

+```

+# sar -r 3 10

+# sar -R 3 10

+```

+

+查看 inode、文件、和其它内核表统计数据状态,输入:

+

+```

+# sar -v 3 10

+```

+

+查看系统切换活动统计数据,输入:

+

+```

+# sar -w 3 10

+```

+

+查看交换统计数据,输入:

+

+```

+# sar -W 3 10

+```

+

+查看一个 PID 为 3256 的 Apache 进程,输入:

+

+```

+# sar -x 3256 3 10

+```

+

+### kSar 介绍

+

+`sar` 和 `sadf` 提供了基于命令行界面的输出。这种输出可能会使新手用户/系统管理员感到无从下手。因此,你需要使用 kSar,它是一个图形化显示你的 `sar` 数据的 Java 应用程序。它也允许你以 PDF/JPG/PNG/CSV 格式导出数据。你可以用三种方式去加载数据:本地文件、运行本地命令、以及通过 SSH 远程运行的命令。kSar 可以处理下列操作系统的 `sar` 输出:

+

+1. Solaris 8, 9 和 10

+2. Mac OS/X 10.4+

+3. Linux (Systat Version >= 5.0.5)

+4. AIX (4.3 & 5.3)

+5. HPUX 11.00+

+

+#### 下载和安装 kSar

+

+访问 [官方][3] 网站去获得最新版本的源代码。使用 [wget][4] 去下载源代码,输入:

+

+```

+$ wget https://github.com/vlsi/ksar/releases/download/v5.2.4-snapshot-652bf16/ksar-5.2.4-SNAPSHOT-all.jar

+```

+

+#### 如何运行 kSar?

+

+首先要确保你的机器上 [JAVA jdk][5] 已安装并能够正常工作。输入下列命令去启动 kSar:

+

+```

+$ java -jar ksar-5.2.4-SNAPSHOT-all.jar

+```

+

+![Fig.01: kSar welcome screen][6]

+

+接下来你将看到 kSar 的主窗口,和有两个菜单的面板。

+

+![Fig.02: kSar - the main window][7]

+

+左侧有一个列表,是 kSar 根据数据已经解析出的可用图表的列表。右侧窗口将展示你选定的图表。

+

+#### 如何使用 kSar 去生成 sar 图表?

+

+首先,你需要从命名为 server1 的服务器上采集 `sar` 命令的统计数据。输入如下的命令:

+

+```

+[ server1 ]# LC_ALL=C sar -A > /tmp/sar.data.txt

+```

+

+接下来,使用 `scp` 命令从本地桌面拷贝到远程电脑上:

+

+```

+[ desktop ]$ scp user@server1.nixcraft.com:/tmp/sar.data.txt /tmp/

+```

+

+切换到 kSar 窗口,点击 “Data” > “Load data from text file” > 从 `/tmp/` 中选择 `sar.data.txt` > 点击 “Open” 按钮。

+

+现在,图表类型树已经出现在左侧面板中并选定了一个图形:

+

+![Fig.03: Processes for server1][8]

+

+![Fig.03: Disk stats (blok device) stats for server1][9]

+

+![Fig.05: Memory stats for server1][10]

+

+##### 放大和缩小

+

+通过移动你可以交互式缩放图像的一部分。在要缩放的图像的左上角点击并按下鼠标,移动到要缩放区域的右下角,可以选定要缩放的区域。返回到未缩放状态,点击并拖动鼠标到除了右下角外的任意位置,你也可以点击并选择 zoom 选项。

+

+##### 了解 kSar 图像和 sar 数据

+

+我强烈建议你去阅读 `sar` 和 `sadf` 命令的 man 页面:

+

+```

+$ man sar

+$ man sadf

+```

+

+### 案例学习:识别 Linux 服务器的 CPU 瓶颈

+

+使用 `sar` 命令和 kSar 工具,可以得到内存、CPU、以及其它子系统的详细快照。例如,如果 CPU 使用率在一个很长的时间内持续高于 80%,有可能就是出现了一个 CPU 瓶颈。使用 `sar -x ALL` 你可以找到大量消耗 CPU 的进程。

+

+[mpstat 命令][11] 的输出(sysstat 包的一部分)也会帮你去了解 CPU 的使用率。但你可以使用 kSar 很容易地去分析这些信息。

+

+#### 找出 CPU 瓶颈后 …

+

+对 CPU 执行如下的调整:

+

+1. 确保没有不需要的进程在后台运行。关闭 [Linux 上所有不需要的服务][12]。

+2. 使用 [cron][13] 在一个非高峰时刻运行任务(比如,备份)。

+3. 使用 [top 和 ps 命令][14] 去找出所有非关键的后台作业/服务。使用 [renice 命令][15] 去调整低优先级作业。

+4. 使用 [taskset 命令去设置进程使用的 CPU ][16] (卸载所使用的 CPU),即,绑定进程到不同的 CPU 上。例如,在 2# CPU 上运行 MySQL 数据库,而在 3# CPU 上运行 Apache。

+5. 确保你的系统使用了最新的驱动程序和固件。

+6. 如有可能在系统上增加额外的 CPU。

+7. 为单线程应用程序使用更快的 CPU(比如,Lighttpd web 服务器应用程序)。

+8. 为多线程应用程序使用多个 CPU(比如,MySQL 数据库服务器应用程序)。

+9. 为一个 web 应用程序使用多个计算节点并设置一个 [负载均衡器][17]。

+

+### isag —— 交互式系统活动记录器(替代工具)

+

+`isag` 命令图形化显示了以前运行 `sar` 命令时存储在二进制文件中的系统活动数据。`isag` 命令引用 `sar` 并提取出它的数据来绘制图形。与 kSar 相比,`isag` 的选项比较少。

+

+![Fig.06: isag CPU utilization graphs][18]

+

+### 关于作者

+

+本文作者是 nixCraft 的创始人和一位经验丰富的 Linux 操作系统/Unix shell 脚本培训师。他与包括 IT、教育、国防和空间研究、以及非营利组织等全球各行业客户一起合作。可以在 [Twitter][19]、[Facebook][20]、[Google+][21] 上关注他。

+

+--------------------------------------------------------------------------------

+

+via: https://www.cyberciti.biz/tips/identifying-linux-bottlenecks-sar-graphs-with-ksar.html

+

+作者:[Vivek Gite][a]

+译者:[qhwdw](https://github.com/qhwdw)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:https://www.cyberciti.biz

+[1]:https://www.cyberciti.biz/faq/rhel-centos-fedora-linux-yum-command-howto/ "See Linux/Unix yum command examples for more info"

+[2]:https://www.cyberciti.biz/faq/how-do-i-add-jobs-to-cron-under-linux-or-unix-oses/

+[3]:https://github.com/vlsi/ksar

+[4]:https://www.cyberciti.biz/tips/linux-wget-your-ultimate-command-line-downloader.html

+[5]:https://www.cyberciti.biz/faq/howto-ubuntu-linux-install-configure-jdk-jre/

+[6]:https://www.cyberciti.biz/media/new/tips/2009/12/sar-welcome.png "kSar welcome screen"

+[7]:https://www.cyberciti.biz/media/new/tips/2009/12/screenshot-kSar-a-sar-grapher-01.png "kSar - the main window"

+[8]:https://www.cyberciti.biz/media/new/tips/2009/12/cpu-ksar.png "Linux kSar Processes for server1 "

+[9]:https://www.cyberciti.biz/media/new/tips/2009/12/disk-stats-ksar.png "Linux Disk I/O Stats Using kSar"

+[10]:https://www.cyberciti.biz/media/new/tips/2009/12/memory-ksar.png "Linux Memory paging and its utilization stats"

+[11]:https://www.cyberciti.biz/tips/how-do-i-find-out-linux-cpu-utilization.html

+[12]:https://www.cyberciti.biz/faq/check-running-services-in-rhel-redhat-fedora-centoslinux/

+[13]:https://www.cyberciti.biz/faq/how-do-i-add-jobs-to-cron-under-linux-or-unix-oses/

+[14]:https://www.cyberciti.biz/faq/show-all-running-processes-in-linux/

+[15]:https://www.cyberciti.biz/faq/howto-change-unix-linux-process-priority/

+[16]:https://www.cyberciti.biz/faq/taskset-cpu-affinity-command/

+[17]:https://www.cyberciti.biz/tips/load-balancer-open-source-software.html

+[18]:https://www.cyberciti.biz/media/new/tips/2009/12/isag.cpu_.png "Fig.06: isag CPU utilization graphs"

+[19]:https://twitter.com/nixcraft

+[20]:https://facebook.com/nixcraft

+[21]:https://plus.google.com/+CybercitiBiz

diff --git a/published/20120424 How To Set Readonly File Permissions On Linux - Unix Web Server DocumentRoot.md b/published/20120424 How To Set Readonly File Permissions On Linux - Unix Web Server DocumentRoot.md

new file mode 100644

index 0000000000..2aad1679ba

--- /dev/null

+++ b/published/20120424 How To Set Readonly File Permissions On Linux - Unix Web Server DocumentRoot.md

@@ -0,0 +1,178 @@

+如何在 Web 服务器文档根目录上设置只读文件权限

+======

+

+**Q:如何对我存放在 `/var/www/html/` 目录中的所有文件设置只读权限?**

+

+你可以使用 `chmod` 命令对 Linux/Unix/macOS/OS X/*BSD 操作系统上的所有文件来设置只读权限。这篇文章介绍如何在 Linux/Unix 的 web 服务器(如 Nginx、 Lighttpd、 Apache 等)上来设置只读文件权限。

+

+[![Proper read-only permissions for Linux/Unix Nginx/Apache web server's directory][1]][1]

+

+### 如何设置文件为只读模式

+

+语法为:

+

+```

+### 仅针对文件 ###

+chmod 0444 /var/www/html/*

+chmod 0444 /var/www/html/*.php

+```

+

+### 如何设置目录为只读模式

+

+语法为:

+

+```

+### 仅针对目录 ###

+chmod 0444 /var/www/html/

+chmod 0444 /path/to/your/dir/

+# ***************************************************************************

+# 假如 web 服务器的用户/用户组是 www-data,文件拥有者是 ftp-data 用户/用户组

+# ***************************************************************************

+# 设置目录所有文件为只读

+chmod -R 0444 /var/www/html/

+# 设置文件/目录拥有者为 ftp-data

+chown -R ftp-data:ftp-data /var/www/html/

+# 所有目录和子目录的权限为 0445 (这样 web 服务器的用户或用户组就可以读取我们的文件)

+find /var/www/html/ -type d -print0 | xargs -0 -I {} chmod 0445 "{}"

+```

+

+找到所有 `/var/www/html` 下的所有文件(包括子目录),键入:

+

+```

+### 仅对文件有效 ###

+find /var/www/html -type f -iname "*" -print0 | xargs -I {} -0 chmod 0444 {}

+```

+

+然而,你需要在 `/var/www/html` 目录及其子目录上设置只读和执行权限,如此才能让 web 服务器能够访问根目录,键入:

+

+```

+### 仅对目录有效 ###

+find /var/www/html -type d -iname "*" -print0 | xargs -I {} -0 chmod 0544 {}

+```

+

+### 警惕写权限

+

+请注意在 `/var/www/html/` 目录上的写权限会允许任何人删除文件或添加新文件。也就是说,你可能需要设置一个只读权限给 `/var/www/html/` 目录本身。

+

+```

+### web根目录只读 ###

+chmod 0555 /var/www/html

+```

+

+在某些情况下,根据你的设置要求,你可以改变文件的属主和属组来设置严格的权限。

+

+```

+### 如果 /var/www/html 目录的拥有人是普通用户,你可以设置拥有人为:root:root 或 httpd:httpd (推荐) ###

+chown -R root:root /var/www/html/

+

+### 确保 apache 拥有 /var/www/html/ ###

+chown -R apache:apache /var/www/html/

+```

+

+### 关于 NFS 导出目录

+

+你可以在 `/etc/exports` 文件中指定哪个目录应该拥有[只读或者读写权限 ][2]。这个文件定义各种各样的共享在 NFS 服务器和他们的权限。如:

+

+

+```

+# 对任何人只读权限

+/var/www/html *(ro,sync)

+

+# 对192.168.1.10(upload.example.com)客户端读写权限访问

+/var/www/html 192.168.1.10(rw,sync)

+```

+

+### 关于用于 MS-Windows客户端的 Samba(CIFS)只读共享

+

+

+要以只读共享 `sales`,更新 `smb.conf`,如下:

+

+```

+[sales]

+comment = Sales Data

+path = /export/cifs/sales

+read only = Yes

+guest ok = Yes

+```

+

+### 关于文件系统表(fstab)

+

+你可以在 Unix/Linux 上的 `/etc/fstab` 文件中配置挂载某些文件为只读模式。

+

+你需要有专用分区,不要设置其他系统分区为只读模式。

+

+如下在 `/etc/fstab` 文件中设置 `/srv/html` 为只读模式。

+

+```

+/dev/sda6 /srv/html ext4 ro 1 1

+```

+

+你可以使用 `mount` 命令[重新挂载分区为只读模式][3](使用 root 用户)

+

+```

+# mount -o remount,ro /dev/sda6 /srv/html

+```

+

+或者

+

+```

+# mount -o remount,ro /srv/html

+```

+

+上面的命令会尝试重新挂载已挂载的文件系统到 `/srv/html`上。这是改变文件系统挂载标志的常用方法,特别是让只读文件改为可写的。这种方式不会改变设备或者挂载点。让文件变得再次可写,键入:

+

+```

+# mount -o remount,rw /dev/sda6 /srv/html

+```

+

+或

+

+```

+# mount -o remount,rw /srv/html

+```

+

+### Linux:chattr 命令

+

+

+你可以在 Linux 文件系统上使用 `chattr` 命令[改变文件属性为只读][4],如:

+

+```

+chattr +i /path/to/file.php

+chattr +i /var/www/html/

+

+# 查找任何在/var/www/html下的文件并设置为只读#

+find /var/www/html -iname "*" -print0 | xargs -I {} -0 chattr +i {}

+```

+

+通过提供 `-i` 选项可删除只读属性:

+

+```

+chattr -i /path/to/file.php

+```

+

+FreeBSD、Mac OS X 和其他 BSD Unix 用户可使用[`chflags`命令][5]:

+

+```

+### 设置只读 ##

+chflags schg /path/to/file.php

+

+### 删除只读 ##

+chflags noschg /path/to/file.php

+```

+

+--------------------------------------------------------------------------------

+

+via: https://www.cyberciti.biz/faq/howto-set-readonly-file-permission-in-linux-unix/

+

+作者:[Vivek Gite][a]

+译者:[yizhuoyan](https://github.com/yizhuoyan)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:https://www.cyberciti.biz

+[1]:https://www.cyberciti.biz/media/new/faq/2012/04/linux-unix-set-read-only-file-system-permission-for-apache-nginx.jpg

+[2]:https://www.cyberciti.biz//www.cyberciti.biz/faq/centos-fedora-rhel-nfs-v4-configuration/

+[3]:https://www.cyberciti.biz/faq/howto-freebsd-remount-partition/

+[4]:https://www.cyberciti.biz/tips/linux-password-trick.html

+[5]:https://www.cyberciti.biz/tips/howto-write-protect-file-with-immutable-bit.html

diff --git a/published/20140225 How To Safely Generate A Random Number - Quarrelsome.md b/published/20140225 How To Safely Generate A Random Number - Quarrelsome.md

new file mode 100644

index 0000000000..000b50f159

--- /dev/null

+++ b/published/20140225 How To Safely Generate A Random Number - Quarrelsome.md

@@ -0,0 +1,92 @@

+如何安全地生成随机数

+======

+

+### 使用 urandom

+

+使用 [urandom][1]!使用 [urandom][2]!使用 [urandom][3]!

+

+使用 [urandom][4]!使用 [urandom][5]!使用 [urandom][6]!

+

+### 但对于密码学密钥呢?

+

+仍然使用 [urandom][6]。

+

+### 为什么不是 SecureRandom、OpenSSL、havaged 或者 c 语言实现呢?

+

+这些是用户空间的 CSPRNG(伪随机数生成器)。你应该用内核的 CSPRNG,因为:

+

+* 内核可以访问原始设备熵。

+* 它可以确保不在应用程序之间共享相同的状态。

+* 一个好的内核 CSPRNG,像 FreeBSD 中的,也可以保证它播种之前不给你随机数据。

+

+研究过去十年中的随机失败案例,你会看到一连串的用户空间的随机失败案例。[Debian 的 OpenSSH 崩溃][7]?用户空间随机!安卓的比特币钱包[重复 ECDSA 随机 k 值][8]?用户空间随机!可预测洗牌的赌博网站?用户空间随机!

+

+用户空间的生成器几乎总是依赖于内核的生成器。即使它们不这样做,整个系统的安全性也会确保如此。**但用户空间的 CSPRNG 不会增加防御深度;相反,它会产生两个单点故障。**

+

+### 手册页不是说使用 /dev/random 嘛?

+

+这个稍后详述,保留你的意见。你应该忽略掉手册页。不要使用 `/dev/random`。`/dev/random` 和 `/dev/urandom` 之间的区别是 Unix 设计缺陷。手册页不想承认这一点,因此它产生了一个并不存在的安全顾虑。把 `random(4)` 中的密码学上的建议当作传说,继续你的生活吧。

+

+### 但是如果我需要的是真随机值,而非伪随机值呢?

+

+urandom 和 `/dev/random` 提供的是同一类型的随机。与流行的观念相反,`/dev/random` 不提供“真正的随机”。从密码学上来说,你通常不需要“真正的随机”。

+

+urandom 和 `/dev/random` 都基于一个简单的想法。它们的设计与流密码的设计密切相关:一个小秘密被延伸到不可预测值的不确定流中。 这里的秘密是“熵”,而流是“输出”。

+

+只在 Linux 上 `/dev/random` 和 urandom 仍然有意义上的不同。Linux 内核的 CSPRNG 定期进行密钥更新(通过收集更多的熵)。但是 `/dev/random` 也试图跟踪内核池中剩余的熵,并且如果它没有足够的剩余熵时,偶尔也会罢工。这种设计和我所说的一样蠢;这与基于“密钥流”中剩下多少“密钥”的 AES-CTR 设计类似。

+

+如果你使用 `/dev/random` 而非 urandom,那么当 Linux 对自己的 RNG(随机数生成器)如何工作感到困惑时,你的程序将不可预测地(或者如果你是攻击者,非常可预测地)挂起。使用 `/dev/random` 会使你的程序不太稳定,但这不会让你在密码学上更安全。

+

+### 这是个缺陷,对吗?

+

+不是,但存在一个你可能想要了解的 Linux 内核 bug,即使这并不能改变你应该使用哪一个 RNG。

+

+在 Linux 上,如果你的软件在引导时立即运行,或者这个操作系统你刚刚安装好,那么你的代码可能会与 RNG 发生竞争。这很糟糕,因为如果你赢了竞争,那么你可能会在一段时间内从 urandom 获得可预测的输出。这是 Linux 中的一个 bug,如果你正在为 Linux 嵌入式设备构建平台级代码,那你需要了解它。

+

+在 Linux 上,这确实是 urandom(而不是 `/dev/random`)的问题。这也是 [Linux 内核中的错误][9]。 但它也容易在用户空间中修复:在引导时,明确地为 urandom 提供种子。长期以来,大多数 Linux 发行版都是这么做的。但**不要**切换到不同的 CSPRNG。

+

+### 在其它操作系统上呢?

+

+FreeBSD 和 OS X 消除了 urandom 和 `/dev/random` 之间的区别;这两个设备的行为是相同的。不幸的是,手册页在解释为什么这样做上干的很糟糕,并延续了 Linux 上 urandom 可怕的神话。

+

+无论你使用 `/dev/random` 还是 urandom,FreeBSD 的内核加密 RNG 都不会停摆。 除非它没有被提供种子,在这种情况下,这两者都会停摆。与 Linux 不同,这种行为是有道理的。Linux 应该采用它。但是,如果你是一名应用程序开发人员,这对你几乎没有什么影响:Linux、FreeBSD、iOS,无论什么:使用 urandom 吧。

+

+### 太长了,懒得看

+

+直接使用 urandom 吧。

+

+### 结语

+

+[ruby-trunk Feature #9569][10]

+

+> 现在,在尝试检测 `/dev/urandom` 之前,SecureRandom.random_bytes 会尝试检测要使用的 OpenSSL。 我认为这应该反过来。在这两种情况下,你只需要将随机字节进行解压,所以 SecureRandom 可以跳过中间人(和第二个故障点),如果可用的话可以直接与 `/dev/urandom` 进行交互。

+

+总结:

+

+> `/dev/urandom` 不适合用来直接生成会话密钥和频繁生成其他应用程序级随机数据。

+>

+> GNU/Linux 上的 random(4) 手册所述......

+

+感谢 Matthew Green、 Nate Lawson、 Sean Devlin、 Coda Hale 和 Alex Balducci 阅读了本文草稿。公正警告:Matthew 只是大多同意我的观点。

+

+--------------------------------------------------------------------------------

+

+via: https://sockpuppet.org/blog/2014/02/25/safely-generate-random-numbers/

+

+作者:[Thomas & Erin Ptacek][a]

+译者:[kimii](https://github.com/kimii)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:https://sockpuppet.org/blog

+[1]:http://blog.cr.yp.to/20140205-entropy.html

+[2]:http://cr.yp.to/talks/2011.09.28/slides.pdf

+[3]:http://golang.org/src/pkg/crypto/rand/rand_unix.go

+[4]:http://security.stackexchange.com/questions/3936/is-a-rand-from-dev-urandom-secure-for-a-login-key

+[5]:http://stackoverflow.com/a/5639631

+[6]:https://twitter.com/bramcohen/status/206146075487240194

+[7]:http://research.swtch.com/openssl

+[8]:http://arstechnica.com/security/2013/08/google-confirms-critical-android-crypto-flaw-used-in-5700-bitcoin-heist/

+[9]:https://factorable.net/weakkeys12.extended.pdf

+[10]:https://bugs.ruby-lang.org/issues/9569

diff --git a/translated/tech/20150615 Let-s Build A Simple Interpreter. Part 1..md b/published/20150615 Let-s Build A Simple Interpreter. Part 1..md

similarity index 55%

rename from translated/tech/20150615 Let-s Build A Simple Interpreter. Part 1..md

rename to published/20150615 Let-s Build A Simple Interpreter. Part 1..md

index 3a62934f42..ed2e0f0a0e 100644

--- a/translated/tech/20150615 Let-s Build A Simple Interpreter. Part 1..md

+++ b/published/20150615 Let-s Build A Simple Interpreter. Part 1..md

@@ -1,26 +1,27 @@

-让我们做个简单的解释器(1)

+让我们做个简单的解释器(一)

======

+> “如果你不知道编译器是怎么工作的,那你就不知道电脑是怎么工作的。如果你不能百分百确定,那就是不知道它们是如何工作的。” --Steve Yegge

-> **" If you don't know how compilers work, then you don't know how computers work. If you're not 100% sure whether you know how compilers work, then you don't know how they work."** -- Steve Yegge

-> **“如果你不知道编译器是怎么工作的,那你就不知道电脑是怎么工作的。如果你不能百分百确定,那就是不知道他们是如何工作的。”** --Steve Yegge

+就是这样。想一想。你是萌新还是一个资深的软件开发者实际上都无关紧要:如果你不知道编译器和解释器是怎么工作的,那么你就不知道电脑是怎么工作的。就这么简单。

-就是这样。想一想。你是萌新还是一个资深的软件开发者实际上都无关紧要:如果你不知道编译器和解释器是怎么工作的,那么你就不知道电脑是怎么工作的。就这么简单。

+所以,你知道编译器和解释器是怎么工作的吗?我是说,你百分百确定自己知道他们怎么工作吗?如果不知道。

-所以,你知道编译器和解释器是怎么工作的吗?我是说,你百分百确定自己知道他们怎么工作吗?如果不知道。![][1]

+![][1]

-或者如果你不知道但你非常想要了解它。 ![][2]

+或者如果你不知道但你非常想要了解它。

-不用担心。如果你能坚持跟着这个系列做下去,和我一起构建一个解释器和编译器,最后你将会知道他们是怎么工作的。并且你会变成一个自信满满的快乐的人。至少我希望如此。![][3]。

+![][2]

+

+不用担心。如果你能坚持跟着这个系列做下去,和我一起构建一个解释器和编译器,最后你将会知道他们是怎么工作的。并且你会变成一个自信满满的快乐的人。至少我希望如此。

+

+![][3]

为什么要学习编译器和解释器?有三点理由。

- 1. 要写出一个解释器或编译器,你需要有很多的专业知识,并能融会贯通。写一个解释器或编译器能帮你加强这些能力,成为一个更厉害的软件开发者。而且,你要学的技能对写软件非常有用,而不是仅仅局限于解释器或编译器。

- 2. 你确实想要了解电脑是怎么工作的。一般解释器和编译器看上去很魔幻。你或许不习惯这种魔力。你会想去揭开构建解释器和编译器那层神秘的面纱,了解他们的原理,把事情做好。

- 3. 你想要创建自己的编程语言或者特定领域的语言。如果你创建了一个,你还要为它创建一个解释器或者编译器。最近,兴起了对新的编程语言的兴趣。你能看到几乎每天都有一门新的编程语言横空出世:Elixir,Go,Rust,还有很多。

-

-

-

+1. 要写出一个解释器或编译器,你需要有很多的专业知识,并能融会贯通。写一个解释器或编译器能帮你加强这些能力,成为一个更厉害的软件开发者。而且,你要学的技能对编写软件非常有用,而不是仅仅局限于解释器或编译器。

+2. 你确实想要了解电脑是怎么工作的。通常解释器和编译器看上去很魔幻。你或许不习惯这种魔力。你会想去揭开构建解释器和编译器那层神秘的面纱,了解它们的原理,把事情做好。

+3. 你想要创建自己的编程语言或者特定领域的语言。如果你创建了一个,你还要为它创建一个解释器或者编译器。最近,兴起了对新的编程语言的兴趣。你能看到几乎每天都有一门新的编程语言横空出世:Elixir,Go,Rust,还有很多。

好,但什么是解释器和编译器?

@@ -32,11 +33,12 @@

我希望你现在确信你很想学习构建一个编译器和解释器。你期望在这个教程里学习解释器的哪些知识呢?

-你看这样如何。你和我一起做一个简单的解释器当作 [Pascal][5] 语言的子集。在这个系列结束的时候你能做出一个可以运行的 Pascal 解释器和一个像 Python 的 [pdb][6] 那样的源代码级别的调试器。

+你看这样如何。你和我一起为 [Pascal][5] 语言的一个大子集做一个简单的解释器。在这个系列结束的时候你能做出一个可以运行的 Pascal 解释器和一个像 Python 的 [pdb][6] 那样的源代码级别的调试器。

-你或许会问,为什么是 Pascal?有一点,它不是我为了这个系列而提出的一个虚构的语言:它是真实存在的一门编程语言,有很多重要的语言结构。有些陈旧但有用的计算机书籍使用 Pascal 编程语言作为示例(我知道对于选择一门语言来构建解释器,这个理由并不令人信服,但我认为学一门非主流的语言也不错:)。

+你或许会问,为什么是 Pascal?一方面,它不是我为了这个系列而提出的一个虚构的语言:它是真实存在的一门编程语言,有很多重要的语言结构。有些陈旧但有用的计算机书籍使用 Pascal 编程语言作为示例(我知道对于选择一门语言来构建解释器,这个理由并不令人信服,但我认为学一门非主流的语言也不错 :))。

+

+这有个 Pascal 中的阶乘函数示例,你将能用自己的解释器解释代码,还能够用可交互的源码级调试器进行调试,你可以这样创造:

-这有个 Pascal 中的阶乘函数示例,你能用自己的解释器解释代码,还能够用可交互的源码级调试器进行调试,你可以这样创造:

```

program factorial;

@@ -57,15 +59,14 @@ begin

end.

```

-这个 Pascal 解释器的实现语言会用 Python,但你也可以用其他任何语言,因为这里展示的思想不依赖任何特殊的实现语言。好,让我们开始干活。准备好了,出发!

-

-你会从编写一个简单的算术表达式解析器,也就是常说的计算器,开始学习解释器和编译器。今天的目标非常简单:让你的计算器能处理两个个位数相加,比如 **3+5**。这是你的计算器的源代码,不好意思,是解释器:

+这个 Pascal 解释器的实现语言会使用 Python,但你也可以用其他任何语言,因为这里展示的思想不依赖任何特殊的实现语言。好,让我们开始干活。准备好了,出发!

+你会从编写一个简单的算术表达式解析器,也就是常说的计算器,开始学习解释器和编译器。今天的目标非常简单:让你的计算器能处理两个个位数相加,比如 `3+5`。下面是你的计算器的源代码——不好意思,是解释器:

```

# 标记类型

#

-# EOF (end-of-file 文件末尾) 标记是用来表示所有输入都解析完成

+# EOF (end-of-file 文件末尾)标记是用来表示所有输入都解析完成

INTEGER, PLUS, EOF = 'INTEGER', 'PLUS', 'EOF'

@@ -73,7 +74,7 @@ class Token(object):

def __init__(self, type, value):

# token 类型: INTEGER, PLUS, MINUS, or EOF

self.type = type

- # token 值: 0, 1, 2. 3, 4, 5, 6, 7, 8, 9, '+', 或 None

+ # token 值: 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, '+', 或 None

self.value = value

def __str__(self):

@@ -187,7 +188,8 @@ if __name__ == '__main__':

```

-把上面的代码保存到 calc1.py 文件,或者直接从 [GitHub][7] 上下载。在你深入研究代码前,在命令行里面运行它看看效果。试一试!这是我笔记本上的示例会话(如果你想在 Python3 下运行,你要把 raw_input 换成 input):

+把上面的代码保存到 `calc1.py` 文件,或者直接从 [GitHub][7] 上下载。在你深入研究代码前,在命令行里面运行它看看效果。试一试!这是我笔记本上的示例会话(如果你想在 Python3 下运行,你要把 `raw_input` 换成 `input`):

+

```

$ python calc1.py

calc> 3+4

@@ -205,31 +207,32 @@ calc>

* 此时支持的唯一一个运算符是加法

* 输入中不允许有任何的空格符号

-

-

要让计算器变得简单,这些限制非常必要。不用担心,你很快就会让它变得很复杂。

好,现在让我们深入它,看看解释器是怎么工作,它是怎么评估出算术表达式的。

-当你在命令行中输入一个表达式 3+5,解释器就获得了字符串 “3+5”。为了让解释器能够真正理解要用这个字符串做什么,它首先要把输入 “3+5” 分到叫做 **token(标记)** 的容器里。**标记** 是一个拥有类型和值的对象。比如说,对字符 “3” 而言,标记的类型是 INTEGER 整数,对应的值是 3。

+当你在命令行中输入一个表达式 `3+5`,解释器就获得了字符串 “3+5”。为了让解释器能够真正理解要用这个字符串做什么,它首先要把输入 “3+5” 分到叫做 `token`(标记)的容器里。标记 是一个拥有类型和值的对象。比如说,对字符 “3” 而言,标记的类型是 INTEGER 整数,对应的值是 3。

-把输入字符串分成标记的过程叫 **词法分析**。因此解释器的需要做的第一步是读取输入字符,并将其转换成标记流。解释器中的这一部分叫做 **词法分析器**,或者简短点叫 **lexer**。你也可以给它起别的名字,诸如 **扫描器** 或者 **标记器**。他们指的都是同一个东西:解释器或编译器中将输入字符转换成标记流的那部分。

+把输入字符串分成标记的过程叫词法分析。因此解释器的需要做的第一步是读取输入字符,并将其转换成标记流。解释器中的这一部分叫做词法分析器,或者简短点叫 **lexer**。你也可以给它起别的名字,诸如扫描器或者标记器。它们指的都是同一个东西:解释器或编译器中将输入字符转换成标记流的那部分。

-Interpreter 类中的 get_next_token 方法就是词法分析器。每次调用它的时候,你都能从传入解释器的输入字符中获得创建的下一个标记。仔细看看这个方法,看看它是如何完成把字符转换成标记的任务的。输入被存在可变文本中,它保存了输入的字符串和关于该字符串的索引(把字符串想象成字符数组)。pos 开始时设为 0,指向 ‘3’.这个方法一开始检查字符是不是数字,如果是,就将 pos 加 1,并返回一个 INTEGER 类型的标记实例,并把字符 ‘3’ 的值设为整数,也就是整数 3:

+`Interpreter` 类中的 `get_next_token` 方法就是词法分析器。每次调用它的时候,你都能从传入解释器的输入字符中获得创建的下一个标记。仔细看看这个方法,看看它是如何完成把字符转换成标记的任务的。输入被存在可变文本中,它保存了输入的字符串和关于该字符串的索引(把字符串想象成字符数组)。`pos` 开始时设为 0,指向字符 ‘3’。这个方法一开始检查字符是不是数字,如果是,就将 `pos` 加 1,并返回一个 INTEGER 类型的标记实例,并把字符 ‘3’ 的值设为整数,也就是整数 3:

![][8]

-现在 pos 指向文本中的 ‘+’ 号。下次调用这个方法的时候,它会测试 pos 位置的字符是不是个数字,然后检测下一个字符是不是个加号,就是这样。结果这个方法把 pos 加一,返回一个新创建的标记,类型是 PLUS,值为 ‘+’。

+现在 `pos` 指向文本中的 ‘+’ 号。下次调用这个方法的时候,它会测试 `pos` 位置的字符是不是个数字,然后检测下一个字符是不是个加号,就是这样。结果这个方法把 `pos` 加 1,返回一个新创建的标记,类型是 PLUS,值为 ‘+’。

![][9]

-pos 现在指向字符 ‘5’。当你再调用 get_next_token 方法时,该方法会检查这是不是个数字,就是这样,然后它把 pos 加一,返回一个新的 INTEGER 标记,该标记的值被设为 5:

+`pos` 现在指向字符 ‘5’。当你再调用 `get_next_token` 方法时,该方法会检查这是不是个数字,就是这样,然后它把 `pos` 加 1,返回一个新的 INTEGER 标记,该标记的值被设为整数 5:

+

![][10]

-因为 pos 索引现在到了字符串 “3+5” 的末尾,你每次调用 get_next_token 方法时,它将会返回 EOF 标记:

+因为 `pos` 索引现在到了字符串 “3+5” 的末尾,你每次调用 `get_next_token` 方法时,它将会返回 EOF 标记:

+

![][11]

自己试一试,看看计算器里的词法分析器的运行:

+

```

>>> from calc1 import Interpreter

>>>

@@ -248,17 +251,16 @@ Token(EOF, None)

>>>

```

-既然你的解释器能够从输入字符中获取标记流,解释器需要做点什么:它需要在词法分析器 get_next_token 中获取的标记流中找出相应的结构。你的解释器应该能够找到流中的结构:INTEGER -> PLUS -> INTEGER。就是这样,它尝试找出标记的序列:整数后面要跟着加号,加号后面要跟着整数。

+既然你的解释器能够从输入字符中获取标记流,解释器需要对它做点什么:它需要在词法分析器 `get_next_token` 中获取的标记流中找出相应的结构。你的解释器应该能够找到流中的结构:INTEGER -> PLUS -> INTEGER。就是这样,它尝试找出标记的序列:整数后面要跟着加号,加号后面要跟着整数。

-负责找出并解释结构的方法就是 expr。该方法检验标记序列确实与期望的标记序列是对应的,比如 INTEGER -> PLUS -> INTEGER。成功确认了这个结构后,就会生成加号左右两边的标记的值相加的结果,这样就成功解释你输入到解释器中的算术表达式了。

+负责找出并解释结构的方法就是 `expr`。该方法检验标记序列确实与期望的标记序列是对应的,比如 INTEGER -> PLUS -> INTEGER。成功确认了这个结构后,就会生成加号左右两边的标记的值相加的结果,这样就成功解释你输入到解释器中的算术表达式了。

-expr 方法用了一个助手方法 eat 来检验传入的标记类型是否与当前的标记类型相匹配。在匹配到传入的标记类型后,eat 方法获取下一个标记,并将其赋给 current_token 变量,然后高效地 “吃掉” 当前匹配的标记,并将标记流的虚拟指针向后移动。如果标记流的结构与期望的 INTEGER PLUS INTEGER 标记序列不对应,eat 方法就抛出一个异常。

+`expr` 方法用了一个助手方法 `eat` 来检验传入的标记类型是否与当前的标记类型相匹配。在匹配到传入的标记类型后,`eat` 方法会获取下一个标记,并将其赋给 `current_token` 变量,然后高效地 “吃掉” 当前匹配的标记,并将标记流的虚拟指针向后移动。如果标记流的结构与期望的 INTEGER -> PLUS -> INTEGER 标记序列不对应,`eat` 方法就抛出一个异常。

让我们回顾下解释器做了什么来对算术表达式进行评估的:

- * 解释器接受输入字符串,就把它当作 “3+5”

- * 解释器调用 expr 方法,在词法分析器 get_next_token 返回的标记流中找出结构。这个结构就是 INTEGER PLUS INTEGER 这样的格式。在确认了格式后,它就通过把两个整型标记相加解释输入,因为此时对于解释器来说很清楚,他要做的就是把两个整数 3 和 5 进行相加。

-

+* 解释器接受输入字符串,比如说 “3+5”

+* 解释器调用 `expr` 方法,在词法分析器 `get_next_token` 返回的标记流中找出结构。这个结构就是 INTEGER -> PLUS -> INTEGER 这样的格式。在确认了格式后,它就通过把两个整型标记相加来解释输入,因为此时对于解释器来说很清楚,它要做的就是把两个整数 3 和 5 进行相加。

恭喜。你刚刚学习了怎么构建自己的第一个解释器!

@@ -268,42 +270,38 @@ expr 方法用了一个助手方法 eat 来检验传入的标记类型是否与

看了这篇文章,你肯定觉得不够,是吗?好,准备好做这些练习:

- 1. 修改代码,允许输入多位数,比如 “12+3”

- 2. 添加一个方法忽略空格符,让你的计算器能够处理带有空白的输入,比如“12 + 3”

- 3. 修改代码,用 ‘-’ 号而非 ‘+’ 号去执行减法比如 “7-5”

-

+1. 修改代码,允许输入多位数,比如 “12+3”

+2. 添加一个方法忽略空格符,让你的计算器能够处理带有空白的输入,比如 “12 + 3”

+3. 修改代码,用 ‘-’ 号而非 ‘+’ 号去执行减法比如 “7-5”

**检验你的理解**

- 1. 什么是解释器?

- 2. 什么是编译器

- 3. 解释器和编译器有什么差别?

- 4. 什么是标记?

- 5. 将输入分隔成若干个标记的过程叫什么?

- 6. 解释器中进行词法分析的部分叫什么?

- 7. 解释器或编译器中进行词法分析的部分有哪些其他的常见名字?

-

-

+1. 什么是解释器?

+2. 什么是编译器

+3. 解释器和编译器有什么差别?

+4. 什么是标记?

+5. 将输入分隔成若干个标记的过程叫什么?

+6. 解释器中进行词法分析的部分叫什么?

+7. 解释器或编译器中进行词法分析的部分有哪些其他的常见名字?

在结束本文前,我衷心希望你能留下学习解释器和编译器的承诺。并且现在就开始做。不要把它留到以后。不要拖延。如果你已经看完了本文,就开始吧。如果已经仔细看完了但是还没做什么练习 —— 现在就开始做吧。如果已经开始做练习了,那就把剩下的做完。你懂得。而且你知道吗?签下承诺书,今天就开始学习解释器和编译器!

+> 本人, ______,身体健全,思想正常,在此承诺从今天开始学习解释器和编译器,直到我百分百了解它们是怎么工作的!

-_本人, ______,身体健全,思想正常,在此承诺从今天开始学习解释器和编译器,直到我百分百了解它们是怎么工作的!_

+>

-签字人:

+> 签字人:

-日期:

+> 日期:

![][13]

签字,写上日期,把它放在你每天都能看到的地方,确保你能坚守承诺。谨记你的承诺:

-> "Commitment is doing the thing you said you were going to do long after the mood you said it in has left you." -- Darren Hardy

> “承诺就是,你说自己会去做的事,在你说完就一直陪着你的东西。” —— Darren Hardy

好,今天的就结束了。这个系列的下一篇文章里,你将会扩展自己的计算器,让它能够处理更复杂的算术表达式。敬请期待。

-

--------------------------------------------------------------------------------

via: https://ruslanspivak.com/lsbasi-part1/

@@ -311,7 +309,7 @@ via: https://ruslanspivak.com/lsbasi-part1/

作者:[Ruslan Spivak][a]

译者:[BriFuture](https://github.com/BriFuture)

-校对:[校对者ID](https://github.com/校对者ID)

+校对:[wxy](https://github.com/wxy)

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

diff --git a/published/20150708 Choosing a Linux Tracer (2015).md b/published/20150708 Choosing a Linux Tracer (2015).md

new file mode 100644

index 0000000000..2d04d8594f

--- /dev/null

+++ b/published/20150708 Choosing a Linux Tracer (2015).md

@@ -0,0 +1,189 @@

+Linux 跟踪器之选

+======

+

+[![][1]][2]

+

+> Linux 跟踪很神奇!

+

+跟踪器是一个高级的性能分析和调试工具,如果你使用过 `strace(1)` 或者 `tcpdump(8)`,你不应该被它吓到 ... 你使用的就是跟踪器。系统跟踪器能让你看到很多的东西,而不仅是系统调用或者数据包,因为常见的跟踪器都可以跟踪内核或者应用程序的任何东西。

+

+有大量的 Linux 跟踪器可供你选择。由于它们中的每个都有一个官方的(或者非官方的)的吉祥物,我们有足够多的选择给孩子们展示。

+

+你喜欢使用哪一个呢?

+

+我从两类读者的角度来回答这个问题:大多数人和性能/内核工程师。当然,随着时间的推移,这也可能会发生变化,因此,我需要及时去更新本文内容,或许是每年一次,或者更频繁。(LCTT 译注:本文最后更新于 2015 年)

+

+### 对于大多数人

+

+大多数人(开发者、系统管理员、运维人员、网络可靠性工程师(SRE)…)是不需要去学习系统跟踪器的底层细节的。以下是你需要去了解和做的事情:

+

+#### 1. 使用 perf_events 进行 CPU 剖析

+

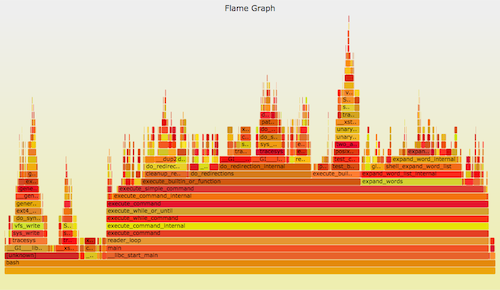

+可以使用 perf_events 进行 CPU 剖析。它可以用一个 [火焰图][3] 来形象地表示。比如:

+

+```

+git clone --depth 1 https://github.com/brendangregg/FlameGraph

+perf record -F 99 -a -g -- sleep 30

+perf script | ./FlameGraph/stackcollapse-perf.pl | ./FlameGraph/flamegraph.pl > perf.svg

+```

+

+

+

+Linux 的 perf_events(即 `perf`,后者是它的命令)是官方为 Linux 用户准备的跟踪器/分析器。它位于内核源码中,并且维护的非常好(而且现在它的功能还在快速变强)。它一般是通过 linux-tools-common 这个包来添加的。

+

+`perf` 可以做的事情很多,但是,如果我只能建议你学习其中的一个功能的话,那就是 CPU 剖析。虽然从技术角度来说,这并不是事件“跟踪”,而是采样。最难的部分是获得完整的栈和符号,这部分在我的 [Linux Profiling at Netflix][4] 中针对 Java 和 Node.js 讨论过。

+

+#### 2. 知道它能干什么

+

+正如一位朋友所说的:“你不需要知道 X 光机是如何工作的,但你需要明白的是,如果你吞下了一个硬币,X 光机是你的一个选择!”你需要知道使用跟踪器能够做什么,因此,如果你在业务上确实需要它,你可以以后再去学习它,或者请会使用它的人来做。

+

+简单地说:几乎任何事情都可以通过跟踪来了解它。内部文件系统、TCP/IP 处理过程、设备驱动、应用程序内部情况。阅读我在 lwn.net 上的 [ftrace][5] 的文章,也可以去浏览 [perf_events 页面][6],那里有一些跟踪(和剖析)能力的示例。

+

+#### 3. 需要一个前端工具

+

+如果你要购买一个性能分析工具(有许多公司销售这类产品),并要求支持 Linux 跟踪。想要一个直观的“点击”界面去探查内核的内部,以及包含一个在不同堆栈位置的延迟热力图。就像我在 [Monitorama 演讲][7] 中描述的那样。

+

+我创建并开源了我自己的一些前端工具,虽然它是基于 CLI 的(不是图形界面的)。这样可以使其它人使用跟踪器更快更容易。比如,我的 [perf-tools][8],跟踪新进程是这样的:

+

+```

+# ./execsnoop

+Tracing exec()s. Ctrl-C to end.

+ PID PPID ARGS

+ 22898 22004 man ls

+ 22905 22898 preconv -e UTF-8

+ 22908 22898 pager -s

+ 22907 22898 nroff -mandoc -rLL=164n -rLT=164n -Tutf8

+[...]

+```

+

+在 Netflix 公司,我正在开发 [Vector][9],它是一个实例分析工具,实际上它也是一个 Linux 跟踪器的前端。

+

+### 对于性能或者内核工程师

+

+一般来说,我们的工作都非常难,因为大多数人或许要求我们去搞清楚如何去跟踪某个事件,以及因此需要选择使用哪个跟踪器。为完全理解一个跟踪器,你通常需要花至少一百多个小时去使用它。理解所有的 Linux 跟踪器并能在它们之间做出正确的选择是件很难的事情。(我或许是唯一接近完成这件事的人)

+

+在这里我建议选择如下,要么:

+

+A)选择一个全能的跟踪器,并以它为标准。这需要在一个测试环境中花大量的时间来搞清楚它的细微差别和安全性。我现在的建议是 SystemTap 的最新版本(例如,从 [源代码][10] 构建)。我知道有的公司选择的是 LTTng ,尽管它并不是很强大(但是它很安全),但他们也用的很好。如果在 `sysdig` 中添加了跟踪点或者是 kprobes,它也是另外的一个候选者。

+

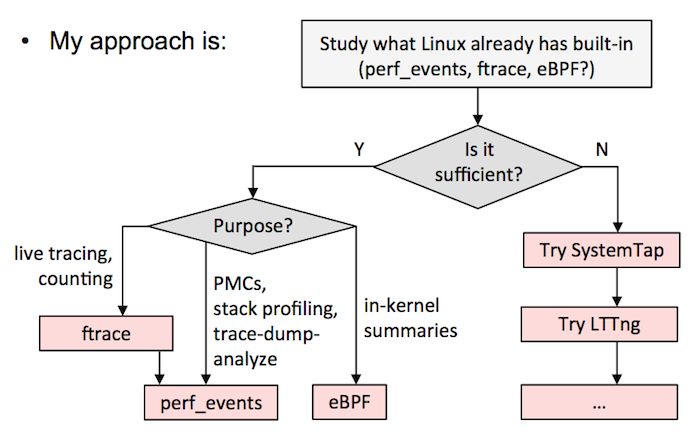

+B)按我的 [Velocity 教程中][11] 的流程图。这意味着尽可能使用 ftrace 或者 perf_events,eBPF 已经集成到内核中了,然后用其它的跟踪器,如 SystemTap/LTTng 作为对 eBPF 的补充。我目前在 Netflix 的工作中就是这么做的。

+

+

+

+以下是我对各个跟踪器的评价:

+

+#### 1. ftrace

+

+我爱 [ftrace][12],它是内核黑客最好的朋友。它被构建进内核中,它能够利用跟踪点、kprobes、以及 uprobes,以提供一些功能:使用可选的过滤器和参数进行事件跟踪;事件计数和计时,内核概览;函数流步进。关于它的示例可以查看内核源代码树中的 [ftrace.txt][13]。它通过 `/sys` 来管理,是面向单一的 root 用户的(虽然你可以使用缓冲实例以让其支持多用户),它的界面有时很繁琐,但是它比较容易调校,并且有个前端:ftrace 的主要创建者 Steven Rostedt 设计了一个 trace-cmd,而且我也创建了 perf-tools 集合。我最诟病的就是它不是可编程的,因此,举个例子说,你不能保存和获取时间戳、计算延迟,以及将其保存为直方图。你需要转储事件到用户级以便于进行后期处理,这需要花费一些成本。它也许可以通过 eBPF 实现可编程。

+

+#### 2. perf_events

+

+[perf_events][14] 是 Linux 用户的主要跟踪工具,它的源代码位于 Linux 内核中,一般是通过 linux-tools-common 包来添加的。它又称为 `perf`,后者指的是它的前端,它相当高效(动态缓存),一般用于跟踪并转储到一个文件中(perf.data),然后可以在之后进行后期处理。它可以做大部分 ftrace 能做的事情。它不能进行函数流步进,并且不太容易调校(而它的安全/错误检查做的更好一些)。但它可以做剖析(采样)、CPU 性能计数、用户级的栈转换、以及使用本地变量利用调试信息进行行级跟踪。它也支持多个并发用户。与 ftrace 一样,它也不是内核可编程的,除非 eBPF 支持(补丁已经在计划中)。如果只学习一个跟踪器,我建议大家去学习 perf,它可以解决大量的问题,并且它也相当安全。

+

+#### 3. eBPF

+

+扩展的伯克利包过滤器(eBPF)是一个内核内的虚拟机,可以在事件上运行程序,它非常高效(JIT)。它可能最终为 ftrace 和 perf_events 提供内核内编程,并可以去增强其它跟踪器。它现在是由 Alexei Starovoitov 开发的,还没有实现完全的整合,但是对于一些令人印象深刻的工具,有些内核版本(比如,4.1)已经支持了:比如,块设备 I/O 的延迟热力图。更多参考资料,请查阅 Alexei 的 [BPF 演示][15],和它的 [eBPF 示例][16]。

+

+#### 4. SystemTap

+

+[SystemTap][17] 是一个非常强大的跟踪器。它可以做任何事情:剖析、跟踪点、kprobes、uprobes(它就来自 SystemTap)、USDT、内核内编程等等。它将程序编译成内核模块并加载它们 —— 这是一种很难保证安全的方法。它开发是在内核代码树之外进行的,并且在过去出现过很多问题(内核崩溃或冻结)。许多并不是 SystemTap 的过错 —— 它通常是首次对内核使用某些跟踪功能,并率先遇到 bug。最新版本的 SystemTap 是非常好的(你需要从它的源代码编译),但是,许多人仍然没有从早期版本的问题阴影中走出来。如果你想去使用它,花一些时间去测试环境,然后,在 irc.freenode.net 的 #systemtap 频道与开发者进行讨论。(Netflix 有一个容错架构,我们使用了 SystemTap,但是我们或许比起你来说,更少担心它的安全性)我最诟病的事情是,它似乎假设你有办法得到内核调试信息,而我并没有这些信息。没有它我实际上可以做很多事情,但是缺少相关的文档和示例(我现在自己开始帮着做这些了)。

+

+#### 5. LTTng

+

+[LTTng][18] 对事件收集进行了优化,性能要好于其它的跟踪器,也支持许多的事件类型,包括 USDT。它的开发是在内核代码树之外进行的。它的核心部分非常简单:通过一个很小的固定指令集写入事件到跟踪缓冲区。这样让它既安全又快速。缺点是做内核内编程不太容易。我觉得那不是个大问题,由于它优化的很好,可以充分的扩展,尽管需要后期处理。它也探索了一种不同的分析技术。很多的“黑匣子”记录了所有感兴趣的事件,以便可以在 GUI 中以后分析它。我担心该记录会错失之前没有预料的事件,我真的需要花一些时间去看看它在实践中是如何工作的。这个跟踪器上我花的时间最少(没有特别的原因)。

+

+#### 6. ktap

+

+[ktap][19] 是一个很有前途的跟踪器,它在内核中使用了一个 lua 虚拟机,不需要调试信息和在嵌入时设备上可以工作的很好。这使得它进入了人们的视野,在某个时候似乎要成为 Linux 上最好的跟踪器。然而,由于 eBPF 开始集成到了内核,而 ktap 的集成工作被推迟了,直到它能够使用 eBPF 而不是它自己的虚拟机。由于 eBPF 在几个月过去之后仍然在集成过程中,ktap 的开发者已经等待了很长的时间。我希望在今年的晚些时间它能够重启开发。

+

+#### 7. dtrace4linux

+

+[dtrace4linux][20] 主要由一个人(Paul Fox)利用业务时间将 Sun DTrace 移植到 Linux 中的。它令人印象深刻,一些供应器可以工作,还不是很完美,它最多应该算是实验性的工具(不安全)。我认为对于许可证的担心,使人们对它保持谨慎:它可能永远也进入不了 Linux 内核,因为 Sun 是基于 CDDL 许可证发布的 DTrace;Paul 的方法是将它作为一个插件。我非常希望看到 Linux 上的 DTrace,并且希望这个项目能够完成,我想我加入 Netflix 时将花一些时间来帮它完成。但是,我一直在使用内置的跟踪器 ftrace 和 perf_events。

+

+#### 8. OL DTrace

+

+[Oracle Linux DTrace][21] 是将 DTrace 移植到 Linux (尤其是 Oracle Linux)的重大努力。过去这些年的许多发布版本都一直稳定的进步,开发者甚至谈到了改善 DTrace 测试套件,这显示出这个项目很有前途。许多有用的功能已经完成:系统调用、剖析、sdt、proc、sched、以及 USDT。我一直在等待着 fbt(函数边界跟踪,对内核的动态跟踪),它将成为 Linux 内核上非常强大的功能。它最终能否成功取决于能否吸引足够多的人去使用 Oracle Linux(并为支持付费)。另一个羁绊是它并非完全开源的:内核组件是开源的,但用户级代码我没有看到。

+

+#### 9. sysdig

+

+[sysdig][22] 是一个很新的跟踪器,它可以使用类似 `tcpdump` 的语法来处理系统调用事件,并用 lua 做后期处理。它也是令人印象深刻的,并且很高兴能看到在系统跟踪领域的创新。它的局限性是,它的系统调用只能是在当时,并且,它转储所有事件到用户级进行后期处理。你可以使用系统调用来做许多事情,虽然我希望能看到它去支持跟踪点、kprobes、以及 uprobes。我也希望看到它支持 eBPF 以查看内核内概览。sysdig 的开发者现在正在增加对容器的支持。可以关注它的进一步发展。

+

+### 深入阅读

+

+我自己的工作中使用到的跟踪器包括:

+

+- **ftrace** : 我的 [perf-tools][8] 集合(查看示例目录);我的 lwn.net 的 [ftrace 跟踪器的文章][5]; 一个 [LISA14][8] 演讲;以及帖子: [函数计数][23]、 [iosnoop][24]、 [opensnoop][25]、 [execsnoop][26]、 [TCP retransmits][27]、 [uprobes][28] 和 [USDT][29]。

+- **perf_events** : 我的 [perf_events 示例][6] 页面;在 SCALE 的一个 [Linux Profiling at Netflix][4] 演讲;和帖子:[CPU 采样][30]、[静态跟踪点][31]、[热力图][32]、[计数][33]、[内核行级跟踪][34]、[off-CPU 时间火焰图][35]。

+- **eBPF** : 帖子 [eBPF:一个小的进步][36],和一些 [BPF-tools][37] (我需要发布更多)。

+- **SystemTap** : 很久以前,我写了一篇 [使用 SystemTap][38] 的文章,它有点过时了。最近我发布了一些 [systemtap-lwtools][39],展示了在没有内核调试信息的情况下,SystemTap 是如何使用的。

+- **LTTng** : 我使用它的时间很短,不足以发布什么文章。

+- **ktap** : 我的 [ktap 示例][40] 页面包括一行程序和脚本,虽然它是早期的版本。

+- **dtrace4linux** : 在我的 [系统性能][41] 书中包含了一些示例,并且在过去我为了某些事情开发了一些小的修补,比如, [timestamps][42]。

+- **OL DTrace** : 因为它是对 DTrace 的直接移植,我早期 DTrace 的工作大多与之相关(链接太多了,可以去 [我的主页][43] 上搜索)。一旦它更加完美,我可以开发很多专用工具。

+- **sysdig** : 我贡献了 [fileslower][44] 和 [subsecond offset spectrogram][45] 的 chisel。

+- **其它** : 关于 [strace][46],我写了一些告诫文章。

+

+不好意思,没有更多的跟踪器了! … 如果你想知道为什么 Linux 中的跟踪器不止一个,或者关于 DTrace 的内容,在我的 [从 DTrace 到 Linux][47] 的演讲中有答案,从 [第 28 张幻灯片][48] 开始。

+

+感谢 [Deirdre Straughan][49] 的编辑,以及跟踪小马的创建(General Zoi 是小马的创建者)。

+

+--------------------------------------------------------------------------------

+

+via: http://www.brendangregg.com/blog/2015-07-08/choosing-a-linux-tracer.html

+

+作者:[Brendan Gregg][a]

+译者:[qhwdw](https://github.com/qhwdw)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:http://www.brendangregg.com

+[1]:http://www.brendangregg.com/blog/images/2015/tracing_ponies.png

+[2]:http://www.slideshare.net/brendangregg/velocity-2015-linux-perf-tools/105

+[3]:http://www.brendangregg.com/FlameGraphs/cpuflamegraphs.html

+[4]:http://www.brendangregg.com/blog/2015-02-27/linux-profiling-at-netflix.html

+[5]:http://lwn.net/Articles/608497/

+[6]:http://www.brendangregg.com/perf.html

+[7]:http://www.brendangregg.com/blog/2015-06-23/netflix-instance-analysis-requirements.html

+[8]:http://www.brendangregg.com/blog/2015-03-17/linux-performance-analysis-perf-tools.html

+[9]:http://techblog.netflix.com/2015/04/introducing-vector-netflixs-on-host.html

+[10]:https://sourceware.org/git/?p=systemtap.git;a=blob_plain;f=README;hb=HEAD

+[11]:http://www.slideshare.net/brendangregg/velocity-2015-linux-perf-tools

+[12]:http://lwn.net/Articles/370423/

+[13]:https://www.kernel.org/doc/Documentation/trace/ftrace.txt

+[14]:https://perf.wiki.kernel.org/index.php/Main_Page

+[15]:http://www.phoronix.com/scan.php?page=news_item&px=BPF-Understanding-Kernel-VM

+[16]:https://github.com/torvalds/linux/tree/master/samples/bpf

+[17]:https://sourceware.org/systemtap/wiki

+[18]:http://lttng.org/

+[19]:http://ktap.org/

+[20]:https://github.com/dtrace4linux/linux

+[21]:http://docs.oracle.com/cd/E37670_01/E38608/html/index.html

+[22]:http://www.sysdig.org/

+[23]:http://www.brendangregg.com/blog/2014-07-13/linux-ftrace-function-counting.html

+[24]:http://www.brendangregg.com/blog/2014-07-16/iosnoop-for-linux.html

+[25]:http://www.brendangregg.com/blog/2014-07-25/opensnoop-for-linux.html

+[26]:http://www.brendangregg.com/blog/2014-07-28/execsnoop-for-linux.html

+[27]:http://www.brendangregg.com/blog/2014-09-06/linux-ftrace-tcp-retransmit-tracing.html

+[28]:http://www.brendangregg.com/blog/2015-06-28/linux-ftrace-uprobe.html

+[29]:http://www.brendangregg.com/blog/2015-07-03/hacking-linux-usdt-ftrace.html

+[30]:http://www.brendangregg.com/blog/2014-06-22/perf-cpu-sample.html

+[31]:http://www.brendangregg.com/blog/2014-06-29/perf-static-tracepoints.html

+[32]:http://www.brendangregg.com/blog/2014-07-01/perf-heat-maps.html

+[33]:http://www.brendangregg.com/blog/2014-07-03/perf-counting.html

+[34]:http://www.brendangregg.com/blog/2014-09-11/perf-kernel-line-tracing.html

+[35]:http://www.brendangregg.com/blog/2015-02-26/linux-perf-off-cpu-flame-graph.html

+[36]:http://www.brendangregg.com/blog/2015-05-15/ebpf-one-small-step.html

+[37]:https://github.com/brendangregg/BPF-tools

+[38]:http://dtrace.org/blogs/brendan/2011/10/15/using-systemtap/

+[39]:https://github.com/brendangregg/systemtap-lwtools

+[40]:http://www.brendangregg.com/ktap.html

+[41]:http://www.brendangregg.com/sysperfbook.html

+[42]:https://github.com/dtrace4linux/linux/issues/55

+[43]:http://www.brendangregg.com

+[44]:https://github.com/brendangregg/sysdig/commit/d0eeac1a32d6749dab24d1dc3fffb2ef0f9d7151

+[45]:https://github.com/brendangregg/sysdig/commit/2f21604dce0b561407accb9dba869aa19c365952

+[46]:http://www.brendangregg.com/blog/2014-05-11/strace-wow-much-syscall.html

+[47]:http://www.brendangregg.com/blog/2015-02-28/from-dtrace-to-linux.html

+[48]:http://www.slideshare.net/brendangregg/from-dtrace-to-linux/28

+[49]:http://www.beginningwithi.com/

diff --git a/published/20160810 How does gdb work.md b/published/20160810 How does gdb work.md

new file mode 100644

index 0000000000..58fb60873e

--- /dev/null

+++ b/published/20160810 How does gdb work.md

@@ -0,0 +1,208 @@

+gdb 如何工作?

+============================================================

+

+大家好!今天,我开始进行我的 [ruby 堆栈跟踪项目][1],我发觉我现在了解了一些关于 `gdb` 内部如何工作的内容。

+

+最近,我使用 `gdb` 来查看我的 Ruby 程序,所以,我们将对一个 Ruby 程序运行 `gdb` 。它实际上就是一个 Ruby 解释器。首先,我们需要打印出一个全局变量的地址:`ruby_current_thread`。

+

+### 获取全局变量

+

+下面展示了如何获取全局变量 `ruby_current_thread` 的地址:

+

+```

+$ sudo gdb -p 2983

+(gdb) p & ruby_current_thread

+$2 = (rb_thread_t **) 0x5598a9a8f7f0

+```

+

+变量能够位于的地方有堆、栈或者程序的文本段。全局变量是程序的一部分。某种程度上,你可以把它们想象成是在编译的时候分配的。因此,我们可以很容易的找出全局变量的地址。让我们来看看,`gdb` 是如何找出 `0x5598a9a87f0` 这个地址的。

+

+我们可以通过查看位于 `/proc` 目录下一个叫做 `/proc/$pid/maps` 的文件,来找到这个变量所位于的大致区域。

+

+

+```

+$ sudo cat /proc/2983/maps | grep bin/ruby

+5598a9605000-5598a9886000 r-xp 00000000 00:32 323508 /home/bork/.rbenv/versions/2.1.6/bin/ruby

+5598a9a86000-5598a9a8b000 r--p 00281000 00:32 323508 /home/bork/.rbenv/versions/2.1.6/bin/ruby

+5598a9a8b000-5598a9a8d000 rw-p 00286000 00:32 323508 /home/bork/.rbenv/versions/2.1.6/bin/ruby

+

+```

+

+所以,我们看到,起始地址 `5598a9605000` 和 `0x5598a9a8f7f0` 很像,但并不一样。哪里不一样呢,我们把两个数相减,看看结果是多少:

+

+```

+(gdb) p/x 0x5598a9a8f7f0 - 0x5598a9605000

+$4 = 0x48a7f0

+

+```

+

+你可能会问,这个数是什么?让我们使用 `nm` 来查看一下程序的符号表。

+

+```

+sudo nm /proc/2983/exe | grep ruby_current_thread

+000000000048a7f0 b ruby_current_thread

+```

+

+我们看到了什么?能够看到 `0x48a7f0` 吗?是的,没错。所以,如果我们想找到程序中一个全局变量的地址,那么只需在符号表中查找变量的名字,然后再加上在 `/proc/whatever/maps` 中的起始地址,就得到了。

+

+所以现在,我们知道 `gdb` 做了什么。但是,`gdb` 实际做的事情更多,让我们跳过直接转到…

+

+### 解引用指针

+

+```

+(gdb) p ruby_current_thread

+$1 = (rb_thread_t *) 0x5598ab3235b0

+```

+

+我们要做的下一件事就是解引用 `ruby_current_thread` 这一指针。我们想看一下它所指向的地址。为了完成这件事,`gdb` 会运行大量系统调用比如:

+

+```

+ptrace(PTRACE_PEEKTEXT, 2983, 0x5598a9a8f7f0, [0x5598ab3235b0]) = 0

+

+```

+

+你是否还记得 `0x5598a9a8f7f0` 这个地址?`gdb` 会问:“嘿,在这个地址中的实际内容是什么?”。`2983` 是我们运行 gdb 这个进程的 ID。gdb 使用 `ptrace` 这一系统调用来完成这一件事。

+

+好极了!因此,我们可以解引用内存并找出内存地址中存储的内容。有一些有用的 `gdb` 命令,比如 `x/40w 变量` 和 `x/40b 变量` 分别会显示给定地址的 40 个字/字节。

+

+### 描述结构

+

+一个内存地址中的内容可能看起来像下面这样。可以看到很多字节!

+

+```

+(gdb) x/40b ruby_current_thread

+0x5598ab3235b0: 16 -90 55 -85 -104 85 0 0

+0x5598ab3235b8: 32 47 50 -85 -104 85 0 0

+0x5598ab3235c0: 16 -64 -55 115 -97 127 0 0

+0x5598ab3235c8: 0 0 2 0 0 0 0 0

+0x5598ab3235d0: -96 -83 -39 115 -97 127 0 0

+```

+

+这很有用,但也不是非常有用!如果你是一个像我一样的人类并且想知道它代表什么,那么你需要更多内容,比如像这样:

+

+```

+(gdb) p *(ruby_current_thread)

+$8 = {self = 94114195940880, vm = 0x5598ab322f20, stack = 0x7f9f73c9c010,

+ stack_size = 131072, cfp = 0x7f9f73d9ada0, safe_level = 0, raised_flag = 0,

+ last_status = 8, state = 0, waiting_fd = -1, passed_block = 0x0,

+ passed_bmethod_me = 0x0, passed_ci = 0x0, top_self = 94114195612680,

+ top_wrapper = 0, base_block = 0x0, root_lep = 0x0, root_svar = 8, thread_id =

+ 140322820187904,

+```

+

+太好了。现在就更加有用了。`gdb` 是如何知道这些所有域的,比如 `stack_size` ?是从 `DWARF` 得知的。`DWARF` 是存储额外程序调试数据的一种方式,从而像 `gdb` 这样的调试器能够工作的更好。它通常存储为二进制的一部分。如果我对我的 Ruby 二进制文件运行 `dwarfdump` 命令,那么我将会得到下面的输出:

+

+(我已经重新编排使得它更容易理解)

+

+```

+DW_AT_name "rb_thread_struct"

+DW_AT_byte_size 0x000003e8

+DW_TAG_member

+ DW_AT_name "self"

+ DW_AT_type <0x00000579>

+ DW_AT_data_member_location DW_OP_plus_uconst 0

+DW_TAG_member

+ DW_AT_name "vm"

+ DW_AT_type <0x0000270c>

+ DW_AT_data_member_location DW_OP_plus_uconst 8

+DW_TAG_member

+ DW_AT_name "stack"

+ DW_AT_type <0x000006b3>

+ DW_AT_data_member_location DW_OP_plus_uconst 16

+DW_TAG_member

+ DW_AT_name "stack_size"

+ DW_AT_type <0x00000031>

+ DW_AT_data_member_location DW_OP_plus_uconst 24

+DW_TAG_member

+ DW_AT_name "cfp"

+ DW_AT_type <0x00002712>

+ DW_AT_data_member_location DW_OP_plus_uconst 32

+DW_TAG_member

+ DW_AT_name "safe_level"

+ DW_AT_type <0x00000066>

+

+```

+

+所以,`ruby_current_thread` 的类型名为 `rb_thread_struct`,它的大小为 `0x3e8` (即 1000 字节),它有许多成员项,`stack_size` 是其中之一,在偏移为 `24` 的地方,它有类型 `31` 。`31` 是什么?不用担心,我们也可以在 DWARF 信息中查看。

+

+```

+< 1><0x00000031> DW_TAG_typedef

+ DW_AT_name "size_t"

+ DW_AT_type <0x0000003c>

+< 1><0x0000003c> DW_TAG_base_type

+ DW_AT_byte_size 0x00000008

+ DW_AT_encoding DW_ATE_unsigned

+ DW_AT_name "long unsigned int"

+

+```

+

+所以,`stack_size` 具有类型 `size_t`,即 `long unsigned int`,它是 8 字节的。这意味着我们可以查看该栈的大小。

+

+如果我们有了 DWARF 调试数据,该如何分解:

+

+1. 查看 `ruby_current_thread` 所指向的内存区域

+2. 加上 `24` 字节来得到 `stack_size`

+3. 读 8 字节(以小端的格式,因为是在 x86 上)

+4. 得到答案!

+

+在上面这个例子中是 `131072`(即 128 kb)。

+

+对我来说,这使得调试信息的用途更加明显。如果我们不知道这些所有变量所表示的额外的元数据,那么我们无法知道存储在 `0x5598ab325b0` 这一地址的字节是什么。

+

+这就是为什么你可以为你的程序单独安装程序的调试信息,因为 `gdb` 并不关心从何处获取这些额外的调试信息。

+

+### DWARF 令人迷惑

+

+我最近阅读了大量的 DWARF 知识。现在,我使用 libdwarf,使用体验不是很好,这个 API 令人迷惑,你将以一种奇怪的方式初始化所有东西,它真的很慢(需要花费 0.3 秒的时间来读取我的 Ruby 程序的所有调试信息,这真是可笑)。有人告诉我,来自 elfutils 的 libdw 要好一些。

+

+同样,再提及一点,你可以查看 `DW_AT_data_member_location` 来查看结构成员的偏移。我在 Stack Overflow 上查找如何完成这件事,并且得到[这个答案][2]。基本上,以下面这样一个检查开始:

+

+```

+dwarf_whatform(attrs[i], &form, &error);

+ if (form == DW_FORM_data1 || form == DW_FORM_data2

+ form == DW_FORM_data2 || form == DW_FORM_data4

+ form == DW_FORM_data8 || form == DW_FORM_udata) {

+```

+

+继续往前。为什么会有 800 万种不同的 `DW_FORM_data` 需要检查?发生了什么?我没有头绪。

+

+不管怎么说,我的印象是,DWARF 是一个庞大而复杂的标准(可能是人们用来生成 DWARF 的库稍微不兼容),但是我们有的就是这些,所以我们只能用它来工作。

+

+我能够编写代码并查看 DWARF ,这就很酷了,并且我的代码实际上大多数能够工作。除了程序崩溃的时候。我就是这样工作的。

+

+### 展开栈路径

+

+在这篇文章的早期版本中,我说过,`gdb` 使用 libunwind 来展开栈路径,这样说并不总是对的。

+

+有一位对 `gdb` 有深入研究的人发了大量邮件告诉我,为了能够做得比 libunwind 更好,他们花费了大量时间来尝试如何展开栈路径。这意味着,如果你在程序的一个奇怪的中间位置停下来了,你所能够获取的调试信息又很少,那么你可以对栈做一些奇怪的事情,`gdb` 会尝试找出你位于何处。

+

+### gdb 能做的其他事

+

+我在这儿所描述的一些事请(查看内存,理解 DWARF 所展示的结构)并不是 `gdb` 能够做的全部事情。阅读 Brendan Gregg 的[昔日 gdb 例子][3],我们可以知道,`gdb` 也能够完成下面这些事情:

+

+* 反汇编

+* 查看寄存器内容

+

+在操作程序方面,它可以:

+

+* 设置断点,单步运行程序

+* 修改内存(这是一个危险行为)

+

+了解 `gdb` 如何工作使得当我使用它的时候更加自信。我过去经常感到迷惑,因为 `gdb` 有点像 C,当你输入 `ruby_current_thread->cfp->iseq`,就好像是在写 C 代码。但是你并不是在写 C 代码。我很容易遇到 `gdb` 的限制,不知道为什么。

+

+知道使用 DWARF 来找出结构内容给了我一个更好的心智模型和更加正确的期望!这真是极好的!

+

+--------------------------------------------------------------------------------

+

+via: https://jvns.ca/blog/2016/08/10/how-does-gdb-work/

+

+作者:[Julia Evans][a]

+译者:[ucasFL](https://github.com/ucasFL)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:https://jvns.ca/

+[1]:http://jvns.ca/blog/2016/06/12/a-weird-system-call-process-vm-readv/

+[2]:https://stackoverflow.com/questions/25047329/how-to-get-struct-member-offset-from-dwarf-info

+[3]:http://www.brendangregg.com/blog/2016-08-09/gdb-example-ncurses.html

diff --git a/published/20170310 9 Lightweight Linux Applications to Speed Up Your System.md b/published/20170310 9 Lightweight Linux Applications to Speed Up Your System.md

new file mode 100644

index 0000000000..bf2e2d972a

--- /dev/null

+++ b/published/20170310 9 Lightweight Linux Applications to Speed Up Your System.md

@@ -0,0 +1,210 @@

+9 个提高系统运行速度的轻量级 Linux 应用

+======

+

+**简介:** [加速 Ubuntu 系统][1]有很多方法,办法之一是使用轻量级应用来替代一些常用应用程序。我们之前之前发布过一篇 [Linux 必备的应用程序][2],如今将分享这些应用程序在 Ubuntu 或其他 Linux 发行版的轻量级替代方案。

+

+![在 ubunt 使用轻量级应用程序替代方案][4]

+

+### 9 个常用 Linux 应用程序的轻量级替代方案

+

+你的 Linux 系统很慢吗?应用程序是不是很久才能打开?你最好的选择是使用[轻量级的 Linux 系统][5]。但是重装系统并非总是可行,不是吗?

+

+所以如果你想坚持使用你现在用的 Linux 发行版,但是想要提高性能,你应该使用更轻量级应用来替代你一些常用的应用。这篇文章会列出各种 Linux 应用程序的轻量级替代方案。

+

+由于我使用的是 Ubuntu,因此我只提供了基于 Ubuntu 的 Linux 发行版的安装说明。但是这些应用程序可以用于几乎所有其他 Linux 发行版。你只需去找这些轻量级应用在你的 Linux 发行版中的安装方法就可以了。

+

+### 1. Midori: Web 浏览器

+

+[Midori][8] 是与现代互联网环境具有良好兼容性的最轻量级网页浏览器之一。它是开源的,使用与 Google Chrome 最初所基于的相同的渲染引擎 —— WebKit。并且超快速,最小化但高度可定制。

+

+![Midori Browser][6]

+

+Midori 浏览器有很多可以定制的扩展和选项。如果你有最高权限,使用这个浏览器也是一个不错的选择。如果在浏览网页的时候遇到了某些问题,请查看其网站上[常见问题][7]部分 -- 这包含了你可能遇到的常见问题及其解决方案。

+

+

+#### 在基于 Ubuntu 的发行版上安装 Midori

+

+在 Ubuntu 上,可通过官方源找到 Midori 。运行以下指令即可安装它:

+

+```

+sudo apt install midori

+```

+

+### 2. Trojita:电子邮件客户端

+

+[Trojita][11] 是一款开源强大的 IMAP 电子邮件客户端。它速度快,资源利用率高。我可以肯定地称它是 [Linux 最好的电子邮件客户端之一][9]。如果你只需电子邮件客户端提供 IMAP 支持,那么也许你不用再进一步考虑了。

+

+![Trojitá][10]

+

+Trojita 使用各种技术 —— 按需电子邮件加载、离线缓存、带宽节省模式等 —— 以实现其令人印象深刻的性能。

+

+#### 在基于 Ubuntu 的发行版上安装 Trojita

+

+Trojita 目前没有针对 Ubuntu 的官方 PPA 。但这应该不成问题。您可以使用以下命令轻松安装它:

+

+```

+sudo sh -c "echo 'deb http://download.opensuse.org/repositories/home:/jkt-gentoo:/trojita/xUbuntu_16.04/ /' > /etc/apt/sources.list.d/trojita.list"

+wget http://download.opensuse.org/repositories/home:jkt-gentoo:trojita/xUbuntu_16.04/Release.key

+sudo apt-key add - < Release.key

+sudo apt update

+sudo apt install trojita

+```

+

+### 3. GDebi:包安装程序

+

+有时您需要快速安装 DEB 软件包。Ubuntu 软件中心是一个消耗资源严重的应用程序,仅用于安装 .deb 文件并不明智。

+

+Gdebi 无疑是一款可以完成同样目的的漂亮工具,而它只有个极简的图形界面。

+

+![GDebi][12]

+

+GDebi 是完全轻量级的,完美无缺地完成了它的工作。你甚至应该[让 Gdebi 成为 DEB 文件的默认安装程序][13]。

+

+#### 在基于 Ubuntu 的发行版上安装 GDebi

+

+只需一行指令,你便可以在 Ubuntu 上安装 GDebi:

+

+```

+sudo apt install gdebi

+```

+

+### 4. App Grid:软件中心

+

+如果您经常在 Ubuntu 上使用软件中心搜索、安装和管理应用程序,则 [App Grid][15] 是必备的应用程序。它是默认的 Ubuntu 软件中心最具视觉吸引力且速度最快的替代方案。

+

+![App Grid][14]

+

+App Grid 支持应用程序的评分、评论和屏幕截图。

+

+#### 在基于 Ubuntu 的发行版上安装 App Grid

+

+App Grid 拥有 Ubuntu 的官方 PPA。使用以下指令安装 App Grid:

+

+```

+sudo add-apt-repository ppa:appgrid/stable

+sudo apt update

+sudo apt install appgrid

+```

+

+### 5. Yarock:音乐播放器

+

+[Yarock][17] 是一个优雅的音乐播放器,拥有现代而最轻量级的用户界面。尽管在设计上是轻量级的,但 Yarock 有一个全面的高级功能列表。

+

+![Yarock][16]

+

+Yarock 的主要功能包括多种音乐收藏、评级、智能播放列表、多种后端选项、桌面通知、音乐剪辑、上下文获取等。

+

+### 在基于 Ubuntu 的发行版上安装 Yarock

+

+您得通过 PPA 使用以下指令在 Ubuntu 上安装 Yarock:

+

+```

+sudo add-apt-repository ppa:nilarimogard/webupd8

+sudo apt update

+sudo apt install yarock

+```

+

+### 6. VLC:视频播放器

+

+谁不需要视频播放器?谁还从未听说过 [VLC][19]?我想并不需要对它做任何介绍。

+

+![VLC][18]

+

+VLC 能满足你在 Ubuntu 上播放各种媒体文件的全部需求,而且它非常轻便。它甚至可以在非常旧的 PC 上完美运行。

+

+#### 在基于 Ubuntu 的发行版上安装 VLC

+

+VLC 为 Ubuntu 提供官方 PPA。可以输入以下命令来安装它:

+

+```

+sudo apt install vlc

+```

+

+### 7. PCManFM:文件管理器

+

+PCManFM 是 LXDE 的标准文件管理器。与 LXDE 的其他应用程序一样,它也是轻量级的。如果您正在为文件管理器寻找更轻量级的替代品,可以尝试使用这个应用。

+

+![PCManFM][20]

+

+尽管来自 LXDE,PCManFM 也同样适用于其他桌面环境。

+

+#### 在基于 Ubuntu 的发行版上安装 PCManFM

+

+在 Ubuntu 上安装 PCManFM 只需要一条简单的指令:

+

+```

+sudo apt install pcmanfm

+```

+

+### 8. Mousepad:文本编辑器

+

+在轻量级方面,没有什么可以击败像 nano、vim 等命令行文本编辑器。但是,如果你想要一个图形界面,你可以尝试一下 Mousepad -- 一个最轻量级的文本编辑器。它非常轻巧,速度非常快。带有简单的可定制的用户界面和多个主题。

+

+![Mousepad][21]

+

+Mousepad 支持语法高亮显示。所以,你也可以使用它作为基础的代码编辑器。

+

+#### 在基于 Ubuntu 的发行版上安装 Mousepad

+

+想要安装 Mousepad ,可以使用以下指令:

+

+```

+sudo apt install mousepad

+```

+

+### 9. GNOME Office:办公软件

+

+许多人需要经常使用办公应用程序。通常,大多数办公应用程序体积庞大且很耗资源。Gnome Office 在这方面非常轻便。Gnome Office 在技术上不是一个完整的办公套件。它由不同的独立应用程序组成,在这之中 AbiWord&Gnumeric 脱颖而出。

+

+**AbiWord** 是文字处理器。它比其他替代品轻巧并且快得多。但是这样做是有代价的 —— 你可能会失去宏、语法检查等一些功能。AdiWord 并不完美,但它可以满足你基本的需求。

+

+![AbiWord][22]

+

+**Gnumeric** 是电子表格编辑器。就像 AbiWord 一样,Gnumeric 也非常快速,提供了精确的计算功能。如果你正在寻找一个简单轻便的电子表格编辑器,Gnumeric 已经能满足你的需求了。

+

+![Gnumeric][23]

+

+在 [Gnome Office][24] 下面还有一些其它应用程序。你可以在官方页面找到它们。

+

+#### 在基于 Ubuntu 的发行版上安装 AbiWord&Gnumeric

+

+要安装 AbiWord&Gnumeric,只需在终端中输入以下指令:

+

+```

+sudo apt install abiword gnumeric

+```

+

+--------------------------------------------------------------------------------

+

+via: https://itsfoss.com/lightweight-alternative-applications-ubuntu/

+

+作者:[Munif Tanjim][a]

+译者:[imquanquan](https://github.com/imquanquan)

+校对:[wxy](https://github.com/wxy)

+

+本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

+

+[a]:https://itsfoss.com/author/munif/

+[1]:https://itsfoss.com/speed-up-ubuntu-1310/

+[2]:https://itsfoss.com/essential-linux-applications/

+[4]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/Lightweight-alternative-applications-for-Linux-800x450.jpg

+[5]:https://itsfoss.com/lightweight-linux-beginners/

+[6]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/Midori-800x497.png

+[7]:http://midori-browser.org/faqs/

+[8]:http://midori-browser.org/

+[9]:https://itsfoss.com/best-email-clients-linux/

+[10]:http://trojita.flaska.net/img/2016-03-22-trojita-home.png

+[11]:http://trojita.flaska.net/

+[12]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/GDebi.png

+[13]:https://itsfoss.com/gdebi-default-ubuntu-software-center/

+[14]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/AppGrid-800x553.png

+[15]:http://www.appgrid.org/

+[16]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/Yarock-800x529.png

+[17]:https://seb-apps.github.io/yarock/

+[18]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/VLC-800x526.png

+[19]:http://www.videolan.org/index.html

+[20]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/PCManFM.png

+[21]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/Mousepad.png

+[22]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/AbiWord-800x626.png

+[23]:https://4bds6hergc-flywheel.netdna-ssl.com/wp-content/uploads/2017/03/Gnumeric-800x470.png

+[24]:https://gnome.org/gnome-office/

diff --git a/translated/tech/20170921 How to answer questions in a helpful way.md b/published/20170921 How to answer questions in a helpful way.md

similarity index 57%

rename from translated/tech/20170921 How to answer questions in a helpful way.md

rename to published/20170921 How to answer questions in a helpful way.md

index acc67fd10c..41436b0a90 100644

--- a/translated/tech/20170921 How to answer questions in a helpful way.md

+++ b/published/20170921 How to answer questions in a helpful way.md

@@ -1,28 +1,21 @@

-

如何提供有帮助的回答

=============================

-如果你的同事问你一个不太清晰的问题,你会怎么回答?我认为提问题是一种技巧(可以看 [如何提出有意义的问题][1]) 同时,合理地回答问题也是一种技巧。他们都是非常实用的。

+如果你的同事问你一个不太清晰的问题,你会怎么回答?我认为提问题是一种技巧(可以看 [如何提出有意义的问题][1]) 同时,合理地回答问题也是一种技巧,它们都是非常实用的。

-一开始 - 有时向你提问的人不尊重你的时间,这很糟糕。

-

-理想情况下,我们假设问你问题的人是一个理性的人并且正在尽力解决问题而你想帮助他们。和我一起工作的人是这样,我所生活的世界也是这样。当然,现实生活并不是这样。

+一开始 —— 有时向你提问的人不尊重你的时间,这很糟糕。理想情况下,我们假设问你问题的人是一个理性的人并且正在尽力解决问题,而你想帮助他们。和我一起工作的人是这样,我所生活的世界也是这样。当然,现实生活并不是这样。

下面是有助于回答问题的一些方法!

-

-### 如果他们提问不清楚,帮他们澄清

+### 如果他们的提问不清楚,帮他们澄清

通常初学者不会提出很清晰的问题,或者问一些对回答问题没有必要信息的问题。你可以尝试以下方法 澄清问题:

-* ** 重述为一个更明确的问题 ** 来回复他们(”你是想问 X 吗?“)

-

-* ** 向他们了解更具体的他们并没有提供的信息 ** (”你使用 IPv6 ?”)

-

-* ** 问是什么导致了他们的问题 ** 例如,有时有些人会进入我的团队频道,询问我们的服务发现(service discovery )如何工作的。这通常是因为他们试图设置/重新配置服务。在这种情况下,如果问“你正在使用哪种服务?可以给我看看你正在处理的 pull requests 吗?”是有帮助的。

-

-这些方法很多来自 [如何提出有意义的问题][2]中的要点。(尽管我永远不会对某人说“噢,你得先看完 “如何提出有意义的问题”这篇文章后再来像我提问)

+* **重述为一个更明确的问题**来回复他们(“你是想问 X 吗?”)

+* **向他们了解更具体的他们并没有提供的信息** (“你使用 IPv6 ?”)

+* **问是什么导致了他们的问题**。例如,有时有些人会进入我的团队频道,询问我们的服务发现如何工作的。这通常是因为他们试图设置/重新配置服务。在这种情况下,如果问“你正在使用哪种服务?可以给我看看你正在处理的‘拉取请求’吗?”是有帮助的。

+这些方法很多来自[如何提出有意义的问题][2]中的要点。(尽管我永远不会对某人说“噢,你得先看完《如何提出有意义的问题》这篇文章后再来向我提问)

### 弄清楚他们已经知道了什么

@@ -30,66 +23,54 @@

Harold Treen 给了我一个很好的例子:

-> 前几天,有人请我解释“ Redux-Sagas ”。与其深入解释不如说“ 他们就像 worker threads 监听行为(actions),让你更新 Redux store 。

+> 前几天,有人请我解释 “Redux-Sagas”。与其深入解释,不如说 “它们就像监听 action 的工人线程,并可以让你更新 Redux store。

-> 我开始搞清楚他们对 Redux 、行为(actions)、store 以及其他基本概念了解多少。将这些概念都联系在一起再来解释会容易得多。

+> 我开始搞清楚他们对 Redux、action、store 以及其他基本概念了解多少。将这些概念都联系在一起再来解释会容易得多。

-弄清楚问你问题的人已经知道什么是非常重要的。因为有时他们可能会对基础概念感到疑惑(“ Redux 是什么?“),或者他们可能是专家但是恰巧遇到了微妙的极端情况(corner case)。如果答案建立在他们不知道的概念上会令他们困惑,但如果重述他们已经知道的的又会是乏味的。

+弄清楚问你问题的人已经知道什么是非常重要的。因为有时他们可能会对基础概念感到疑惑(“Redux 是什么?”),或者他们可能是专家,但是恰巧遇到了微妙的极端情况。如果答案建立在他们不知道的概念上会令他们困惑,但如果重述他们已经知道的的又会是乏味的。

这里有一个很实用的技巧来了解他们已经知道什么 - 比如可以尝试用“你对 X 了解多少?”而不是问“你知道 X 吗?”。

-

### 给他们一个文档

-“RTFM” (“去读那些他妈的手册”(Read The Fucking Manual))是一个典型的无用的回答,但事实上如果向他们指明一个特定的文档会是非常有用的!当我提问题的时候,我当然很乐意翻看那些能实际解决我的问题的文档,因为它也可能解决其他我想问的问题。

+“RTFM” (“去读那些他妈的手册”)是一个典型的无用的回答,但事实上如果向他们指明一个特定的文档会是非常有用的!当我提问题的时候,我当然很乐意翻看那些能实际解决我的问题的文档,因为它也可能解决其他我想问的问题。

我认为明确你所给的文档的确能够解决问题是非常重要的,或者至少经过查阅后确认它对解决问题有帮助。否则,你可能将以下面这种情形结束对话(非常常见):

* Ali:我应该如何处理 X ?

+* Jada:\<文档链接>

+* Ali: 这个没有实际解释如何处理 X ,它仅仅解释了如何处理 Y !

-* Jada:<文档链接>

-

-* Ali: 这个并有实际解释如何处理 X ,它仅仅解释了如何处理 Y !

-

-如果我所给的文档特别长,我会指明文档中那个我将会谈及的特定部分。[bash 手册][3] 有44000个字(真的!),所以如果只说“它在 bash 手册中有说明”是没有帮助的:)

-

+如果我所给的文档特别长,我会指明文档中那个我将会谈及的特定部分。[bash 手册][3] 有 44000 个字(真的!),所以如果只说“它在 bash 手册中有说明”是没有帮助的 :)

### 告诉他们一个有用的搜索

-在工作中,我经常发现我可以利用我所知道的关键字进行搜索找到能够解决我的问题的答案。对于初学者来说,这些关键字往往不是那么明显。所以说“这是我用来寻找这个答案的搜索”可能有用些。再次说明,回答时请经检查后以确保搜索能够得到他们所需要的答案:)

-

+在工作中,我经常发现我可以利用我所知道的关键字进行搜索来找到能够解决我的问题的答案。对于初学者来说,这些关键字往往不是那么明显。所以说“这是我用来寻找这个答案的搜索”可能有用些。再次说明,回答时请经检查后以确保搜索能够得到他们所需要的答案 :)

### 写新文档

-人们经常一次又一次地问我的团队同样的问题。很显然这并不是他们的错(他们怎么能够知道在他们之前已经有10个人问了这个问题,且知道答案是什么呢?)因此,我们会尝试写新文档,而不是直接回答回答问题。

+人们经常一次又一次地问我的团队同样的问题。很显然这并不是他们的错(他们怎么能够知道在他们之前已经有 10 个人问了这个问题,且知道答案是什么呢?)因此,我们会尝试写新文档,而不是直接回答回答问题。

1. 马上写新文档

-

2. 给他们我们刚刚写好的新文档

-

3. 公示

写文档有时往往比回答问题需要花很多时间,但这是值得的。写文档尤其重要,如果:

a. 这个问题被问了一遍又一遍

-

b. 随着时间的推移,这个答案不会变化太大(如果这个答案每一个星期或者一个月就会变化,文档就会过时并且令人受挫)

-

### 解释你做了什么

对于一个话题,作为初学者来说,这样的交流会真让人沮丧:

* 新人:“嗨!你如何处理 X ?”

-

* 有经验的人:“我已经处理过了,而且它已经完美解决了”

-

* 新人:”...... 但是你做了什么?!“

如果问你问题的人想知道事情是如何进行的,这样是有帮助的:

* 让他们去完成任务而不是自己做

-

* 告诉他们你是如何得到你给他们的答案的。

这可能比你自己做的时间还要长,但对于被问的人来说这是一个学习机会,因为那样做使得他们将来能够更好地解决问题。

@@ -97,88 +78,74 @@ b. 随着时间的推移,这个答案不会变化太大(如果这个答案

这样,你可以进行更好的交流,像这:

* 新人:“这个网站出现了错误,发生了什么?”

-

-* 有经验的人:(2分钟后)”oh 这是因为发生了数据库故障转移“

-

-* 新人: ”你是怎么知道的??!?!?“

-

-* 有经验的人:“以下是我所做的!“:

-

+* 有经验的人:(2分钟后)“oh 这是因为发生了数据库故障转移”

+* 新人: “你是怎么知道的??!?!?”

+* 有经验的人:“以下是我所做的!”:

1. 通常这些错误是因为服务器 Y 被关闭了。我查看了一下 `$PLACE` 但它表明服务器 Y 开着。所以,并不是这个原因导致的。

-

2. 然后我查看 X 的仪表盘 ,仪表盘的这个部分显示这里发生了数据库故障转移。

-

3. 然后我在日志中找到了相应服务器,并且它显示连接数据库错误,看起来错误就是这里。

如果你正在解释你是如何调试一个问题,解释你是如何发现问题,以及如何找出问题的。尽管看起来你好像已经得到正确答案,但感觉更好的是能够帮助他们提高学习和诊断能力,并了解可用的资源。

-

### 解决根本问题

-这一点有点棘手。有时候人们认为他们依旧找到了解决问题的正确途径,且他们只再多一点信息就可以解决问题。但他们可能并不是走在正确的道路上!比如:

+这一点有点棘手。有时候人们认为他们依旧找到了解决问题的正确途径,且他们只要再多一点信息就可以解决问题。但他们可能并不是走在正确的道路上!比如:

-* George:”我在处理 X 的时候遇到了错误,我该如何修复它?“

-