mirror of

https://github.com/LCTT/TranslateProject.git

synced 2025-02-28 01:01:09 +08:00

发布:How to Set Up Secure Remote Networking with OpenVPN on Linux,

This commit is contained in:

parent

139d7d38aa

commit

b38d96e953

@ -1,12 +1,13 @@

|

||||

Linux上如何架设 OpenVPN 建立安全的远程网络[part 1]

|

||||

Linux上如何通过 OpenVPN 建立安全的远程连接【上】

|

||||

================================================================================

|

||||

|

||||

一直以来,我们在互联网上传输信息时,都谨慎地为这些信息加密,以防内容泄露出去,特别是在政府的干预下,为网络上每个字节都进行加密已经变得空前重要了。在这种情况下,OpenVPN 是保障网络信息安全的首选。今天我们就来学习一下如何架设 OpenVPN,使你可以在任何场所都能安全地访问家里的服务器。

|

||||

|

||||

VPN 小贴士:很多商业的 VPN 根本不值它们的售价,它们的安全性只比通过 SSL 保护的网站高一点点,原因是它们信任所有客户端。一个真正意义上的 VPN 用于在非可信网络上连接两个可信的终端。用户不能随便找一台 PC 机就能登录进 VPN,因为你的 VPN 如果能被一台受到病毒感染的 PC 登录进来,不管它们建立的连接有多么安全,都不是一件好事情。所以你必须在你的客户端和服务器端都要好好地配置一下 VPN 服务。

|

||||

|

||||

### OpenVPN 快速入门 ###

|

||||

|

||||

你需要两台不同子网下的计算机,比如同一网段一台使用网线的 PC 和一台使用无线 的 PC(或者是 VitualBox 虚拟机上的多台Linux客户机),并且你要知道它们的 IP 地址。这里分别为这两台计算机命名为“Studio”和“Shop”,都给它们安上 OpenVPN。OpenVPN 支持大多数 Linux 发行版,所以你只要用你手头的安装包管理软件就行。本文的包管理器是 Debian、Ubuntu 以及它们的衍生版中使用的 apt-get,下面安装 OpenVPN:

|

||||

你需要两台不同子网下的计算机,比如同一网络内一台使用网线的 PC 和一台使用无线 的 PC(或者是 VitualBox 虚拟机上的多台Linux客户机),并且你要知道它们的 IP 地址。这里分别为这两台计算机命名为“Studio”和“Shop”,都给它们装上 OpenVPN。OpenVPN 支持大多数 Linux 发行版,所以你只要用你手头的安装包管理软件就行。本文的包管理器是 Debian、Ubuntu 以及它们的衍生版中使用的 apt-get,下面安装 OpenVPN:

|

||||

|

||||

$ sudo apt-get install openvpn openvpn-blacklist

|

||||

|

||||

@ -16,11 +17,13 @@ VPN 小贴士:很多商业的 VPN 根本不值它们的售价,它们的安

|

||||

|

||||

$ ps ax|grep openvpn

|

||||

|

||||

如果 openvpn 这个后台进程存在,那就 kill 了它。这里假设“Studio”这台 PC 的 IP 是192.168.1.125,“Shop”的 IP 是192.168.2.125。现在在“Studio”端开启一个未加密的连接到“Shop”端:

|

||||

如果 openvpn 这个后台进程存在,那就 kill 了它。这里假设“Studio”这台 PC 的 IP 是192.168.1.125,“Shop”的 IP 是192.168.2.125。

|

||||

|

||||

现在在“Studio”端开启一个未加密的连接到“Shop”端:

|

||||

|

||||

$ sudo openvpn --remote 192.168.2.125 --dev tun0 --ifconfig 10.0.0.1 10.0.0.2

|

||||

|

||||

然后开一个从“Shop”到“Studio”的连接:

|

||||

然后再开一个从“Shop”到“Studio”的连接:

|

||||

|

||||

$ sudo openvpn --remote 192.168.1.125 --dev tun0 --ifconfig 10.0.0.2 10.0.0.1

|

||||

|

||||

@ -36,7 +39,7 @@ VPN 小贴士:很多商业的 VPN 根本不值它们的售价,它们的安

|

||||

Wed Oct 16 2013 Peer Connection Initiated with [AF_INET]192.168.2.125:1194

|

||||

Wed Oct 16 2013 Initialization Sequence Completed

|

||||

|

||||

看到“Initialization Sequence Completed”这句话时,说明你的操作成功了。这时你应该能够 ping 通两个隧道的 IP:ping 10.0.0.1 和 ping 10.0.0.2。当你建立隧道的时候,你无需在意你所在的网络,你可以为你的隧道指定任何 IP 地址。关闭隧道请按 Ctrl+c。

|

||||

看到“**Initialization Sequence Completed**”这句话时,说明你的操作成功了。这时你应该能够 ping 通两个隧道的 IP:ping 10.0.0.1 和 ping 10.0.0.2。当你建立隧道的时候,你无需在意你所在的网络,你可以为你的隧道指定任何 IP 地址。关闭隧道请按 Ctrl+c。

|

||||

|

||||

现在你可以利用这个隧道打开一个 SSH 会话了。图1显示了通过 VPN 隧道登录 SSH 的例子,这个图也显示了有趣的 Message of the Day(MOTD)图片,图片来自于博客《[在你的 Linux 系统上放一张奶牛的 MOTD 图片][2]》:

|

||||

|

||||

@ -46,11 +49,11 @@ VPN 小贴士:很多商业的 VPN 根本不值它们的售价,它们的安

|

||||

|

||||

*图1:成功通过 VPN 隧道建立 SSH 会话,并显示了有趣的 MOTD 图片*

|

||||

|

||||

哼哼哈𠯋,它运行得不错。

|

||||

哼哼哈嘿,它运行得不错!

|

||||

|

||||

### 加密后的 VPN 隧道 ###

|

||||

|

||||

目前为止,我们玩得还不赖,但是没有使用加密技术,一切都毫无意义,所以我们需要建立一个简单的静态密钥配置文件。不像公钥基础设施(PKI),有着根认证中心、可撤消认证等安全措施,我们的加密机制没有那么强悍,但是对于仅仅想远程到家里的用户来说,已经足够了。OpenVPN 有提供创建静态密钥的命令,我们可以建立目录存储密钥、创建密钥,并将文件设为对file owner只读模式:

|

||||

目前为止,我们玩得还不赖,但是没有使用加密技术,一切都毫无意义,所以我们需要建立一个简单的静态密钥配置文件。不像公钥基础设施(PKI),有着根认证中心、可撤消认证等安全措施,我们的加密机制没有那么强悍,但是对于仅仅想远程到家里的用户来说,已经足够了。OpenVPN 有提供创建静态密钥的命令,我们可以建立目录存储密钥、创建密钥,并将文件设为对属主只读模式:

|

||||

|

||||

$ sudo mkdir /etc/openvpn/keys/

|

||||

$ sudo openvpn --genkey --secret /etc/openvpn/keys/static.key

|

||||

@ -82,7 +85,7 @@ VPN 小贴士:很多商业的 VPN 根本不值它们的售价,它们的安

|

||||

$ sudo openvpn /etc/openvpn/studio.conf

|

||||

$ sudo openvpn /etc/openvpn/shop.conf

|

||||

|

||||

成功建立连接后,你还会看到“Initialization Sequence Completed”这句话,但你不会再看到这句 WARNING(这句话会在你建立了未加密的隧道时出现):

|

||||

成功建立连接后,你还会看到“**Initialization Sequence Completed**”这句话,但你不会再看到这句 WARNING(这句话会在你建立了未加密的隧道时出现):

|

||||

|

||||

******* WARNING *******: all encryption and authentication features disabled

|

||||

|

||||

@ -92,7 +95,7 @@ OpenVPN 本身是比较容易配置的,最麻烦的是处理防火墙和动态

|

||||

|

||||

接下来处理另一件麻烦事:动态 IP 地址。[Dyn.com][3]可以提供一个廉价的方法,为你管理 ISP 分配给你的动态 IP,或者你也可以向你的 ISP 支付一笔费用,从而得到一个静态 IP。

|

||||

|

||||

至此,你可以宣告工作完成了,接下来的任务就是手动开启服务器端的 OpenVPN,让它一直运行在那里,等待你的登录。你可以将你的笔记本拿到外面,并随时随地随心所欲地连接到服务器。然而,关于 OpenVPN 的操作,我还有一些重要的知识点要讲,比如如何为 OpenVPN 设置开机启动,如何利用 Network Manager 自动建立连接,以及这篇 OpenVPN 教程中最重要的一块:如何访问你的远程服务器上的资源。我们下周见。

|

||||

至此,你可以宣告工作完成了,接下来的任务就是手动开启服务器端的 OpenVPN,让它一直运行在那里,等待你的登录。你可以将你的笔记本拿到外面,并随时随地随心所欲地连接到服务器。然而,关于 OpenVPN 的操作,我还有一些重要的知识点要讲,比如如何为 OpenVPN 设置开机启动,如何利用 Network Manager 自动建立连接,以及这篇 OpenVPN 教程中最重要的一块:如何访问你的远程服务器上的资源。请看下一篇。

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

@ -1,10 +1,11 @@

|

||||

OpenVPN 安全手册[part 2]

|

||||

Linux上如何通过 OpenVPN 建立安全的远程连接【下】

|

||||

================================================================================

|

||||

欢迎你们回来继续看我们的 OpenVPN 系列的第二部分。上次我们讲到如何让远端计算机(如笔记本电脑)[通过简单的加密隧道]登录到家里的服务器。今天我们接着讲进阶部分:比如设置 OpenVPN 开机启动,省得我们每次重启服务器的时候都要手动开启 OpenVPN 服务;比如使用 Network Manager 简化访问到远程服务器的过程。

|

||||

|

||||

欢迎你们回来继续看我们的 OpenVPN 系列的下篇。[上次][1]我们讲到如何让远端计算机(如笔记本电脑)[通过简单的加密隧道][1]登录到家里的服务器。今天我们接着讲进阶部分:比如设置 OpenVPN 开机启动,省得我们每次重启服务器的时候都要手动开启 OpenVPN 服务;比如使用 Network Manager 简化访问到远程服务器的过程。

|

||||

|

||||

### 整合到 Network Manager ###

|

||||

|

||||

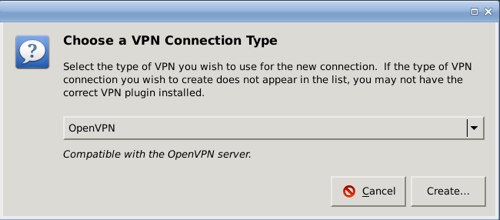

Network Manager 是一个不错的 OpenVPN 客户端;你只需要安装 network-manager-openvpn 这个插件。我们继续《OpenVPN 安全手册》第一部分使用的配置。打开 Network Manager 配置界面,进入“新建 VPN 连接”的窗口。这个界面布局在 KDE 和 GNOME 下面看起来有点不一样,但是大体的信息是一样的。开始的时候你需要选择 OpenVPN 作为你的 VPN 连接类型,就像图1所示;如果你没看到 OpenVPN 的选项,说明你没有安装好插件。(图1是一张 GNOME 下面的图片。)

|

||||

Network Manager 是一个不错的 OpenVPN 客户端;你只需要安装 network-manager-openvpn 这个插件。我们继续[上篇][1]使用的配置。打开 Network Manager 配置界面,进入“新建 VPN 连接”的窗口。这个界面布局在 KDE 和 GNOME 下面看起来有点不一样,但是大体的信息是一样的。开始的时候你需要选择 OpenVPN 作为你的 VPN 连接类型,就像图1所示;如果你没看到 OpenVPN 的选项,说明你没有安装好插件。(图1是一张 GNOME 下面的图片。)

|

||||

|

||||

|

||||

|

||||

@ -12,20 +13,20 @@ Network Manager 是一个不错的 OpenVPN 客户端;你只需要安装 networ

|

||||

|

||||

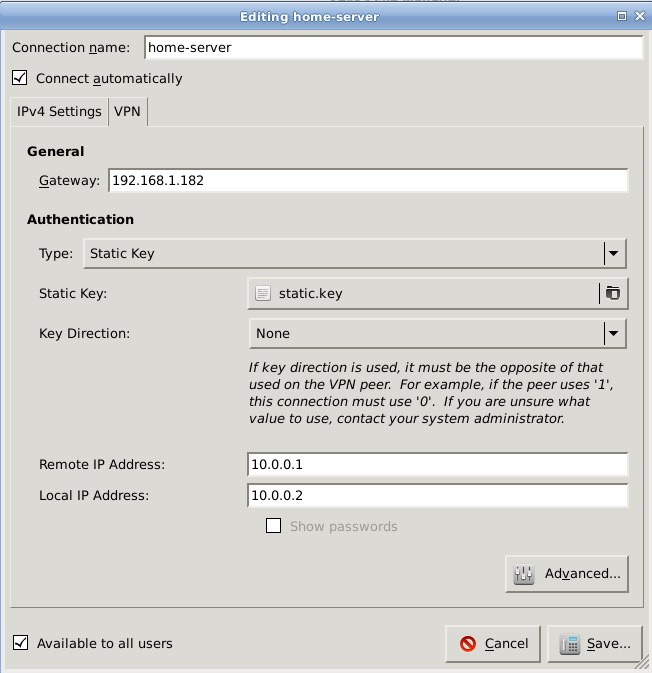

图2显示了配置主界面。从上到下分别为:

|

||||

|

||||

- 连接名,任取一个。

|

||||

- 连接名,随便取一个。

|

||||

- 远程服务器的网关。

|

||||

- 下拉菜单选择静态密钥(Static Key)。

|

||||

- 然后通过文件浏览器找到静态密钥文件。

|

||||

- 这个不是方向性的密钥,所以 Key Direction 这里设为 None。

|

||||

- 远程 IP 和 本地 IP 是我们在上一部分已经设置好的虚拟 OpenVPN 地址,可分别通过 /etc/openvpn/studio.conf 和 /etc/openvpn/shop.conf 文件获得。

|

||||

- 我们无需设置密码,所以“Show passwords”复选框为空。

|

||||

- 这个连接是“所有人都可用”,还是只有你可用,随你喜欢。

|

||||

- 这个VPN连接是“所有人都可用”,还是只有你可用,随你喜欢。

|

||||

|

||||

|

||||

|

||||

*图2:Network Manager 配置 OpenVPN 客户端主界面*

|

||||

|

||||

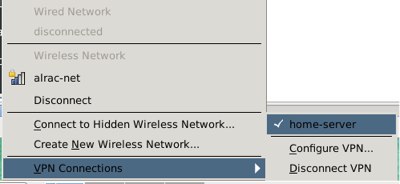

保存然后就可以使用 Network Manager 建立连接了。So easy,妈妈再也不用担心你的学习了!看见图3了么?你现在只需点击一下高亮的按钮就可以连接到你的家庭服务器,或从你的家庭服务器中断开连接。

|

||||

保存然后就可以使用 Network Manager 建立连接了。So easy,妈妈再也不用担心我的学习了!看见图3了么?你现在只需点击一下高亮的按钮就可以连接到你的家庭服务器,或从你的家庭服务器中断开连接。

|

||||

|

||||

|

||||

|

||||

@ -42,7 +43,7 @@ Ubuntu 使用 Upstart 管理服务进程,Debain 使用的老的 SysV,而 Fed

|

||||

|

||||

# systemctl start openvpn@studio.service

|

||||

|

||||

这里的“studio.service”与我们在第一部分讲过的例子中的 /etc/openvpn/studio.conf 配置的服务相对应。用这些方法启动的后台进程,在系统重启后会失效,所以这些方法都和第一部分讲的启动方式一样,仅能使 OpenVPN 运行一次。你可以将启动 OpenVPN 进程的任务交给 chkconfig:

|

||||

这里的“studio.service”与我们在上篇讲过的例子中的 /etc/openvpn/studio.conf 配置的服务相对应。用这些方法启动的后台进程,在系统重启后会失效,所以这些方法都和上篇讲的启动方式一样,仅能使 OpenVPN 运行一次。你可以将启动 OpenVPN 进程的任务交给 chkconfig:

|

||||

|

||||

# service openvpn start

|

||||

# chkconfig openvpn on

|

||||

@ -60,11 +61,11 @@ OpenVPN 的健壮性足够维持一条持久的连接,即使服务宕掉。而

|

||||

|

||||

### 现在,该做些什么? ###

|

||||

|

||||

你已经完成了所有设置,并且你的服务工作正常,你接下来能用这个干点什么?如果你以前一直用 OpenSSH 来远程你的服务器,你会有这样的思维定势:你可以利用 OpenVPN 登录到远程机器,然后跑上面的应用。你要是那样做,就太浪费 OpenVPN 了。你可以将 OpenVPN 想像成是一条虚拟的以太网电缆接到你的服务器上或者是你的局域网内,这条电缆还包着厚厚的加密保护。你可以在它提供的隧道上跑任何加密的不加密的服务,并且只需要在防火墙上开一个端口。

|

||||

你已经完成了所有设置,并且你的服务工作正常,你接下来能用这个干点什么?如果你以前一直用 OpenSSH 来远程你的服务器,你会有这样的思维定势:你可以利用 OpenVPN 登录到远程机器,然后跑上面的应用。你要是那样做,就太浪费 OpenVPN 了。你可以将 OpenVPN 想像成是一条虚拟的以太网电缆接到你的服务器上或者是你的局域网内,这条电缆还包着厚厚的加密保护。你可以在它提供的隧道上跑任何加密的或不加密的服务,并且只需要在防火墙上开一个端口。

|

||||

|

||||

所以你可以利用 OpenVPN 隧道来建立 SSH 连接,然后远程到服务器,然后在服务器上跑应用。你可以访问到网络资源,比如文件共享和 Web 应用。你可以强制让你的电脑通过 VPN 隧道访问到网络,但我认为你会想要同时能够使用本地网络和 VPN 网络的。

|

||||

|

||||

所以,在你的笔记本上你可以上网冲浪,使用 SSH,做你想做的任何事,上你想上的任何网络。当你想利用 OpenVPN 隧道做一些事情时,你只需要打开它,然后输入 IP 地址:

|

||||

所以,在你的笔记本上你可以上网冲浪,使用 SSH,做你想做的任何事,上你想上的**任何**网络。当你想利用 OpenVPN 隧道做一些事情时,你只需要打开它,然后输入 IP 地址:

|

||||

|

||||

$ ssh carla@10.0.0.1

|

||||

|

||||

@ -84,10 +85,10 @@ OpenVPN 的健壮性足够维持一条持久的连接,即使服务宕掉。而

|

||||

|

||||

via: http://www.linux.com/learn/tutorials/745233-how-to-set-up-secure-remote-networking-with-openvpn-on-linux-part-2

|

||||

|

||||

译者:[译者ID](https://github.com/译者ID) 校对:[校对者ID](https://github.com/校对者ID)

|

||||

译者:[bazz2](https://github.com/bazz2) 校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[1]:http://www.linux.com/learn/tutorials/743590-secure-remote-networking-with-openvpn-on-linux

|

||||

[1]:http://linux.cn/article-2286-1.html

|

||||

[2]:http://10.0.0.1/drupal

|

||||

[3]:http://10.0.0.1/owncloud

|

||||

Loading…

Reference in New Issue

Block a user