mirror of

https://github.com/LCTT/TranslateProject.git

synced 2025-01-25 23:11:02 +08:00

commit

65cb7b69cb

@ -161,7 +161,6 @@ LCTT的组成

|

||||

- itsang,

|

||||

- JeffDing,

|

||||

- Yuking-net,

|

||||

|

||||

- MikeCoder,

|

||||

- zhangboyue,

|

||||

- liaoishere,

|

||||

|

||||

46

published/20151202 A new Mindcraft moment.md

Normal file

46

published/20151202 A new Mindcraft moment.md

Normal file

@ -0,0 +1,46 @@

|

||||

又一次 Mindcraft 事件?

|

||||

=======================

|

||||

|

||||

Linux 内核开发很少吸引像华盛顿邮报这样主流媒体的关注,内核社区在安全方面进展的冗长功能列表就更少人看了。所以当[这样一个专题][1]发布到网上,就吸引了很多人的注意(LCTT 译注:华盛顿邮报发表了一篇很长的[专题文章][2],批评 Linux “没有一个系统性的机制以在骇客之前发现和解决安全问题,或引入更新的防御技术”,“Linux 内核开发社区没有一个首席安全官”等等)。关于这篇文章有不同的反应,很多人认为这是对 Linux 直接的攻击。文章背后的动机很难知道,但是从历史经验来看,它也可以看作对我们早就该前进的方向的一次非常必要的推动。

|

||||

|

||||

回顾一件昏暗遥远过去的事件 - 确切地说是在 1999 年 4 月。一家叫 Mindcraft 的分析公司发布了一份[报告][3]显示 Windows NT 在 Web 服务器开销方面完胜 Red Hat Linux 5.2 加 Apache。Linux 社区,包括当时还[很年轻的 LWN][4],对此反应很迅速而且强烈。这份报告是微软资助的 FUD 的一部分,用来消除那些全球垄断计划的新兴威胁。报告中所用的 Linux 系统有意配置成低性能,同时选择了当时 Linux 并不能很好支持的硬件,等等。

|

||||

|

||||

在大家稍微冷静一点后,尽管如此,事实很明显:Mindcraft 的人,不管什么动机,说的也有一定道理。当时 Linux 确实在性能方面存在一些已经被充分认识到的问题。然后社区做了最正确的事情:我们坐下来解决问题。比如,单独唤醒的调度器可以解决接受连接请求时的[惊群问题][5]。其他很多小问题也都解决了。在差不多一年里,内核在这类开销方面的性能已经有了非常大的改善。

|

||||

|

||||

这份 Mindcraft 的报告,某种意义上来说,往 Linux 屁股上踢了很有必要的一脚,推动整个社区去处理一些当时被忽略的事情。

|

||||

|

||||

华盛顿邮报的文章明显以负面的看法看待 Linux 内核以及它的贡献者。它随意地混淆了内核问题和其他根本不是内核脆弱性引起的问题(比如,AshleyMadison.com 被黑)。不过供应商没什么兴趣为他们的客户提供安全补丁的事实,就像一头在房间里巨象一样明显。还有谣言说这篇文章后面的黑暗势力希望打击一下 Linux 的势头。这些也许都是真的,但是也不能掩盖一个简单的事实,就是文章说的确实是真的。

|

||||

|

||||

我们会合理地测试并解决问题。而这些问题,不管是不是安全相关,能很快得到修复,然后再通过稳定更新的机制将这些补丁发布给内核用户。比起外面很多应用程序(自由的和商业的),内核的支持工作做的非常好。但是指责我们解决问题的能力时却遗漏了关键的一点:解决安全问题终究来说是一个打鼹鼠游戏。总是会出来更多的鼹鼠,其中有一些在攻击者发现并利用后很长时间我们都还不知道(所以没法使劲打下去)。尽管 Linux 的商业支持已经非常努力地在将补丁传递给用户,这种问题还是会让我们的用户很受伤 - 只是这并不是故意的。

|

||||

|

||||

关键是只是解决问题并不够,一些关心安全性的开发者也已经开始尝试做些什么。我们必须认识到,缺陷永远都解决不完,所以要让缺陷更难被发现和利用。这意思就是限制访问内核信息,绝对不允许内核执行用户空间内存中的指令,让内核去侦测整形溢出,以及 [Kee Cook 在十月底内核峰会的讲话][6]中所提出的其他所有事情。其中许多技术被其他操作系统深刻理解并采用了;另外一些需要我们去创新。但是,如果我们想充分保护我们的用户免受攻击,这些改变是必须要做的。

|

||||

|

||||

为什么内核还没有引入这些技术?华盛顿邮报的文章坚定地指责开发社区,特别是 Linus Torvalds。内核社区的传统就是相对安全性更侧重于性能和功能,在需要牺牲性能来改善内核安全性时并不愿意折衷处理。这些指责一定程度上是对的;好的一面是,因为问题的范围变得清晰,态度看上去有所改善。Kee 的演讲都听进去了,而且很明显让开发者开始思考和讨论这些问题了。

|

||||

|

||||

而被忽略的一点是,并不仅仅是 Linus 在拒绝有用的安全补丁。而是就没有多少这种补丁在内核社区里流传。特别是,在这个领域工作的开发者就那么些人,而且从没有认真地尝试把自己的工作整合到上游。要合并任何大的侵入性补丁,需要和内核社区一起工作,为这些改动编写用例,将改动分割成方便审核的碎片,处理审核意见,等等。整个过程可能会有点无聊而且让人沮丧,但这却是内核维护的运作方式,而且很明显只有这样才能在长时间的开发中形成更有用更可维护的内核。

|

||||

|

||||

几乎没有人会走这个流程来将最新的安全技术引入内核。对于这类补丁可能收到的不利反应,有人觉得也许会导致“寒蝉效应”,但是这个说法并不充分:不管最初的反应有多麻烦,多年以来开发者已经合并了大量的改动。而少数安全开发者连试都没试过。

|

||||

|

||||

他们为什么不愿意尝试?一个比较明显的答案是,几乎没有人会因此拿到报酬。几乎所有引入内核的工作都由付费开发者完成,而且已经持续多年。公司能看到利润的领域在内核里都有大量的工作以及很好的进展。而公司觉得和它们没关系的领域就不会这样了。为实时 Linux 的开发找到赞助支持的困难就是很明显的例子。其他领域,比如文档,也在慢慢萧条。安全性很明显也属于这类领域。可能有很多原因导致 Linux 落后于防御式安全技术,但是其中最关键的一条是,靠 Linux 赚钱的公司没有重视这些技术的开发和应用。

|

||||

|

||||

有迹象显示局面已有所转变。越来越多的开发人员开始关注安全相关问题,尽管对他们工作的商业支持还仍然不够。对于安全相关的改变已经没有之前那样的下意识反应了。像[内核自我保护项目][7]这样,已经开始把现有的安全技术集成进入内核了。

|

||||

|

||||

我们还有很长的路要走,但是,如果能有一些支持以及正确的观念,短期内就能有很大的进展。内核社区在确定了自己的想法后可以做到很让人惊叹的事情。幸运的是,华盛顿邮报的文章将有助于提供形成这种想法的必要动力。以历史的角度看,我们很可能会把这次事件看作一个转折点,我们最终被倒逼着去完成之前很明确需要做的事情。Linux 不应该再继续讲述这个安全不合格的故事了。

|

||||

|

||||

---------------------------

|

||||

|

||||

via: https://lwn.net/Articles/663474/

|

||||

|

||||

作者:Jonathan Corbet

|

||||

译者:[zpl1025](https://github.com/zpl1025)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[1]: https://lwn.net/Articles/663338/

|

||||

[2]:http://www.washingtonpost.com/sf/business/2015/11/05/net-of-insecurity-the-kernel-of-the-argument/

|

||||

[3]: http://www.mindcraft.com/whitepapers/nts4rhlinux.html

|

||||

[4]: https://static.lwn.net/1999/features/MindCraft1.0.php3

|

||||

[5]: https://en.wikipedia.org/wiki/Thundering_herd_problem

|

||||

[6]: https://lwn.net/Articles/662219/

|

||||

[7]: https://lwn.net/Articles/663361/

|

||||

@ -1,18 +1,14 @@

|

||||

|

||||

Linux / Unix 桌面娱乐 :

|

||||

文字模式的带有ASCII艺术的Box与评论绘制

|

||||

|

||||

Linux/Unix 桌面趣事:文字模式下的 ASCII 艺术与注释绘画

|

||||

================================================================================

|

||||

Boxes 命令不仅是一个文本过滤器,同时是一个很少人知道的可以为了乐趣或者需要在它的输入文本或者代码周围画各种ASCII艺术画的工具。你可以迅速创建邮件签名,或者使用各种编程语言创建局部评论。这个命令计划被vim文本编辑器使用,但是也可以被支持过滤的文本编辑器使用,同时从命令行作为一个单独的工具使用。

|

||||

|

||||

boxes 命令不仅是一个文本过滤器,同时是一个很少人知道的有趣工具,它可以在输入的文本或者代码周围框上各种ASCII 艺术画。你可以用它快速创建邮件签名,或者在各种编程语言中留下评论块。这个命令可以在 vim 文本编辑器中使用,但是也可以在各种支持过滤器的文本编辑器中使用,同时也可以在命令行中单独使用。

|

||||

|

||||

### 任务: 安装 boxes ###

|

||||

|

||||

使用 [apt-get command][1] 在 Debian / Ubuntu Linux中安装 boxes :

|

||||

使用 [apt-get 命令][1] 在 Debian / Ubuntu Linux 中安装 boxes:

|

||||

|

||||

$ sudo apt-get install boxes

|

||||

|

||||

输出示例 :

|

||||

输出示例:

|

||||

|

||||

Reading package lists... Done

|

||||

Building dependency tree

|

||||

@ -28,11 +24,11 @@ Boxes 命令不仅是一个文本过滤器,同时是一个很少人知道的

|

||||

Processing triggers for man-db ...

|

||||

Setting up boxes (1.0.1a-2.3) ...

|

||||

|

||||

RHEL / CentOS / Fedora Linux 用户, 使用 [yum command to install boxes][2] (首先 [enable EPEL repo as described here][3]):

|

||||

RHEL / CentOS / Fedora Linux 用户, 使用 [yum 命令来安装][2] boxes,(请先[启用 EPEL 软件仓库][3]):

|

||||

|

||||

# yum install boxes

|

||||

|

||||

输出示例 :

|

||||

输出示例:

|

||||

|

||||

Loaded plugins: rhnplugin

|

||||

Setting up Install Process

|

||||

@ -64,21 +60,21 @@ RHEL / CentOS / Fedora Linux 用户, 使用 [yum command to install boxes][2] (

|

||||

boxes.x86_64 0:1.1-8.el6

|

||||

Complete!

|

||||

|

||||

FreeBSD 用户可以按如下来使用 :

|

||||

FreeBSD 用户可以按如下使用:

|

||||

|

||||

cd /usr/ports/misc/boxes/ && make install clean

|

||||

|

||||

或者,使用 pkg_add 命令来增加包:

|

||||

或者,使用 pkg_add 命令来增加包:

|

||||

|

||||

# pkg_add -r boxes

|

||||

|

||||

### 在一些给定文本周围画出任何种类的box ###

|

||||

### 在一些给定文本周围画出任何种类的包围框 ###

|

||||

|

||||

输入下列命令 :

|

||||

输入下列命令:

|

||||

|

||||

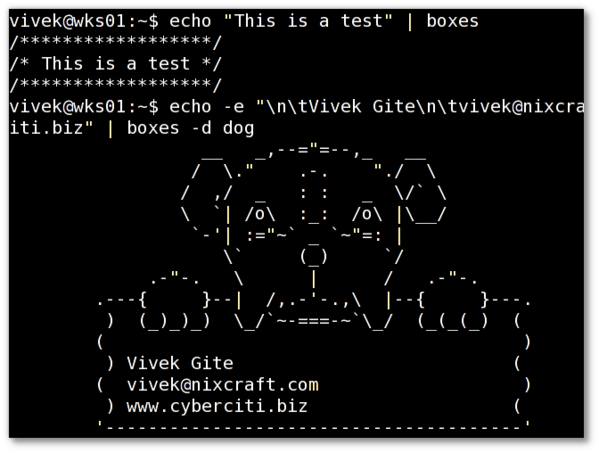

echo "This is a test" | boxes

|

||||

|

||||

或者,通过设置要使用的设计的名字来使用 :

|

||||

或者,指定要使用的图案的名字:

|

||||

|

||||

echo -e "\n\tVivek Gite\n\tvivek@nixcraft.com\n\twww.cyberciti.biz" | boxes -d dog

|

||||

|

||||

@ -86,31 +82,29 @@ FreeBSD 用户可以按如下来使用 :

|

||||

|

||||

|

||||

|

||||

Fig.01: Unix / Linux: Boxes 命令来画出各式各样的设计

|

||||

*图01: Unix / Linux: Boxes 命令来画出各式各样的图案 *

|

||||

|

||||

#### 怎么样输出所有的设计 ####

|

||||

#### 怎么样输出所有的图案 ####

|

||||

|

||||

语法如下:

|

||||

语法如下:

|

||||

|

||||

boxes option

|

||||

pipe | boxes options

|

||||

echo "text" | boxes -d foo

|

||||

boxes -l

|

||||

|

||||

设计 -d 选项设置要使用的设计的名字 . 语法如下:

|

||||

|

||||

-d 选项用来设置要使用的图案的名字。语法如下:

|

||||

|

||||

echo "Text" | boxes -d design

|

||||

pipe | boxes -d desig

|

||||

|

||||

-l 选项列出所有设计 . 它显示在配置文件中的所有的box设计图,同时也显示关于其创作者的信息。

|

||||

-l 选项列出所有图案。它显示了在配置文件中的所有的框线设计图,同时也显示关于其创作者的信息。

|

||||

|

||||

|

||||

boxes -l

|

||||

boxes -l | more

|

||||

boxes -l | less

|

||||

|

||||

输出示例:

|

||||

输出示例:

|

||||

|

||||

43 Available Styles in "/etc/boxes/boxes-config":

|

||||

-------------------------------------------------

|

||||

@ -146,20 +140,21 @@ Fig.01: Unix / Linux: Boxes 命令来画出各式各样的设计

|

||||

output truncated

|

||||

..

|

||||

|

||||

### 在使用vi/vim文本编辑器时如何通过boxes过滤文本? ###

|

||||

### 在使用 vi/vim 文本编辑器时如何通过 boxes 过滤文本? ###

|

||||

|

||||

你可以使用vi或vim支持的任何附加命令,在这个例子中, [insert current date and time][4], 输入:

|

||||

你可以在 vi 或 vim 中使用任何外部命令,比如在这个例子中,[插入当前日期和时间][4],输入:

|

||||

|

||||

!!date

|

||||

|

||||

或者

|

||||

|

||||

:r !date

|

||||

你需要在vim中输入以上命令来读取数据命令的输出,这将在当前行后面加入日期和时分秒:

|

||||

|

||||

你需要在 vim 中输入以上命令来读取 date 命令的输出,这将在当前行后面加入日期和时分秒:

|

||||

|

||||

Tue Jun 12 00:05:38 IST 2012

|

||||

|

||||

你可以用boxes命令做到同样的. 创建一个作为样本的shell脚本或者如下的一个c程序:

|

||||

你可以用 boxes 命令做到同样的功能。如下创建一个作为示例的 shell 脚本或者c程序:

|

||||

|

||||

|

||||

#!/bin/bash

|

||||

@ -167,7 +162,7 @@ Fig.01: Unix / Linux: Boxes 命令来画出各式各样的设计

|

||||

Author: Vivek Gite

|

||||

Last updated on: Tue Jun, 12 2012

|

||||

|

||||

现在输入如下 (将光标移到第二行,也就是以"Purpose: ..."开头的行)

|

||||

现在输入如下(将光标移到第二行,也就是以“Purpose: ...”开头的行)

|

||||

|

||||

3!!boxes

|

||||

|

||||

@ -184,11 +179,10 @@ Fig.01: Unix / Linux: Boxes 命令来画出各式各样的设计

|

||||

注:youtube 视频

|

||||

<iframe width="595" height="446" frameborder="0" src="http://www.youtube.com/embed/glzXjNvrYOc?rel=0"></iframe>

|

||||

|

||||

(Video:01: boxes command in action. BTW, this is my first video so go easy on me and let me know what you think.)

|

||||

|

||||

另见

|

||||

参见

|

||||

|

||||

- boxes man 手册

|

||||

- boxes 帮助手册

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

@ -196,7 +190,7 @@ via: http://www.cyberciti.biz/tips/unix-linux-draw-any-kind-of-boxes-around-text

|

||||

|

||||

作者:Vivek Gite

|

||||

译者:[zky001](https://github.com/zky001)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

@ -0,0 +1,34 @@

|

||||

Intel 展示了可在大屏幕显示 Linux 系统的低端 Android 手机

|

||||

==============================================================

|

||||

|

||||

|

||||

|

||||

在世界移动大会 **MWC16** 上 Intel 展示了称之为“大屏体验”的一款的 Android 智能手机,它在插入一个外部显示后运行了一个完整的 Linux 桌面。

|

||||

|

||||

这个概念大体上与微软在 Windows 10 手机中的 Continuum 相似,但是 Continuum 面向的是高端设备,Intel 的项目面向的是低端智能机和新兴市场。

|

||||

|

||||

在巴塞罗那的这场大会上展示的是拥有 Atom x3、2GB RAM 和 16GB 存储以及支持外部显示的的 SoFIA(Intel 架构的智能或功能手机)智能机原型。插上键盘、鼠标和显示,它就变成了一台桌面 Linux,并可以选择在大屏幕的一个窗口中显示 Android 桌面。

|

||||

|

||||

Intel 的拓荒小组(Path Finding Group)经理 Nir Metzer 告诉我们:“Android 基于 Linux 内核,因此我们运行在一个内核上,我们有一个 Android 栈和一个 Linux 栈,并且我们共享同一个环境,因此文件系统是相同的。电话是全功能的。”

|

||||

|

||||

Metzer 说:“我有一个多窗口环境。只要我插入显示器后就可以使用电子表格,我可以进行拖放操作,播放音频。在一个低端平台实现这一切是一个挑战。”

|

||||

|

||||

现在当连上外部显示器时设备的屏幕显示是空白的,但是 Metzer 说下个版本的 Atom X3 会支持双显示。

|

||||

|

||||

其使用的 Linux 版本是由 Intel 维护的。Metzer 说:“我们需要将 Linux 和 Android 保持一致。框架是预安装的,你不能下载任何 app。”

|

||||

|

||||

英特尔在移动世界大会上向手机制造商们推销这一想法,但却没有实际说希望购买该设备的消费者。Metzer 说:“芯片已经准备好了,已经为量产准备好了。明天就可以进入生产。但是这要看商业需求。”

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://www.theregister.co.uk/2016/02/23/move_over_continuum_intel_shows_android_smartphone_powering_bigscreen_linux/

|

||||

|

||||

作者:[Tim Anderson][a]

|

||||

译者:[geekpi](https://github.com/geekpi)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://www.theregister.co.uk/Author/2878

|

||||

|

||||

|

||||

@ -0,0 +1,83 @@

|

||||

怎样将开源经历添加到你的简历中去

|

||||

==================================================

|

||||

|

||||

|

||||

在这篇文章中,我将会分享我的方法,让大家利用开源贡献在技术领域的求职中脱颖而出,成为强有力的候选者。

|

||||

|

||||

凡事预则立,不预则废。在你即将进入一个新的领域或者正准备熬夜修订你的简历之前,清楚地定义你正在寻找的工作的特征是值得的。你的简历是一部有说服力的作品,因此你必须了解你的观众,从而让它发挥出所有的潜力。看你简历的可能是任何需要你的技能并且能在预算之内聘用你的人。当编辑简历的时候,读一读你的简历上的内容,同时想象一下,以他们的角度怎么看待这份简历。你看起来像是一个“你”将会聘用的候选人吗?

|

||||

|

||||

我个人认为,对于目标职位的理想候选人所表现出来的关键特征,列出一张清单是很有帮助的。我结合了个人经验、阅读工作招聘信息、询问相同角色的同事等方面来收集这个清单。LinkedIn 和各种会议是寻求一些乐意提供这种建议的人的很好的地方。一些人喜欢谈论他们自己,那么通过邀请他们讲述他们自己的一些故事可以帮助你来拓展你的知识面,这样大家都会感觉很好。当你和其他人谈论他们的职业路线时,你不仅将会明白怎样去得到你想要从事的工作,而且还能知道你应该避免那些容易让你失去工作机会的特征或行为。

|

||||

|

||||

例如,对于一个不太资深的工作位置来说,关键特征列表可能如下所示:

|

||||

|

||||

###技术方面:

|

||||

|

||||

- 拥有 CI (持续集成) 方面的经验,特别是 Jenkins

|

||||

- 深厚的脚本编写背景,如 Python 和 Ruby

|

||||

- 精通 Eclipse IDE

|

||||

- 基本的 Git 和 Bash 知识

|

||||

|

||||

###个人而言:

|

||||

|

||||

- 自我驱动的学习者

|

||||

- 良好的交流和文档技巧

|

||||

- 在团队开发方面富有经验(团队成员)

|

||||

- 精通事件跟踪的工作流

|

||||

|

||||

###尽管去申请职位

|

||||

|

||||

记住,你没有必要为了得到一份工作而去满足上面的工作描述列表中列出的每个标准。

|

||||

|

||||

工作细节(JD)描述了这个角色,让你一开始就知道你即将签约并为之工作几年的公司的全部信息,并且这份工作并不会让你觉得有什么挑战性,或者要求你去拓展你的技能。如果你对你无法满足清单上的技能列表而感到紧张,那么检查一下自己是否有来自其他方面的经历并能与之媲美的技能。例如,即使有些人从来没有使用过 [Jenkins][1],那他也可能从之前使用过 [Buildbot][2] 或者 [travis CI][3] 的项目经验中明白持续集成测试的原则。

|

||||

|

||||

如果你正在申请一家大型公司,他们可能拥有一个专门的部门和一套完整的筛选过程来确保他们不会聘用任何不能胜任职位的候选人。也就是说,在你求职的过程中,你所能做的只是提交申请,而决定是否拒绝你是公司管理层的工作。不要过早地将工作拒之门外。

|

||||

|

||||

现在你已经知道了你的任务是什么,并且还知道你将需要让面试官印象深刻的技巧。下一步要做的取决于你已有的经验。

|

||||

|

||||

### 制造已经存在的事物之间的关联

|

||||

|

||||

列出一张你过去几年曾经参与过的所有项目。下面是一条快速得到这张清单的方法,跳转到你的 Github profile 中的**Repositories**标签页,并且过滤掉 fork 过来的项目。除此之外,检查下你的清单上是否有曾经处于领导地位的[Organizations][4]。如果你已经有了一份简历,那么请确保你已经将你所有的经历都列在了上面。

|

||||

|

||||

考虑下任何一个你曾经作为一个潜在的领导经历并拥有过特权的 IRC 频道。检查下你的 Meetup 和Eventbrite 账号,并将你曾经组织过或者作为志愿者参与过的活动添加到你的清单上。浏览你前几年的日程并且标注所有志愿服务,或者有作为导师的经历,又或者参与过的公共演讲。

|

||||

|

||||

现在进入了比较艰难的环节了,将清单上列出的必备技能与个人经历列表上的内容一一对照,我喜欢给该工作所需要的每个特征用一个字母或者数字作为标记,然后在每一段你经历或参与过并表现出了某一特征的地方标记相同的符号。当你不太确定的时候,那就毫不犹豫地标记上它,尽管这样做更像是在吹嘘,但也好过显示出你的无能。

|

||||

|

||||

在我们写简历的时候常常被这样的情况所困扰,就是我们不愿冒着过分吹嘘自己的技能的风险。通常应该这样去想,“那些组织了聚会的人会表现出了更好的领导才能和计划技巧吗?”,而不是“当我组织了这个聚会的时候我是否展示出了这些技巧?”。

|

||||

|

||||

如果你已经充分了解了你在过去的一两年里的业余时间都是怎么度过的,而且你写了很多代码,那么你可能现在正面临着一个令人奇怪的问题,你已经拥有了太多的经验以至于一张纸的简历已经无法容纳下这些经验了。那么,如果那些列在你的清单上的经验,但无法证明你尝试去表现的任何技能的话,那么请扔掉它们吧。如果这份已经被缩短的简历清单上的内容仍然超过一张单页纸的容量的话,那么将你的经验按照一定的优先级排序,例如根据与所需技术的相关经历或丰富经验。

|

||||

|

||||

在这一方面,显而易见,如果你想要磨练一个独特的技能,那么你就需要一个不错的经历。考虑使用一个类似 [OpenHatch][7] 的问题聚合器,并用它来寻找一个通过使用你从没使用过的工具和技术来锻炼你的技能的开源项目。

|

||||

|

||||

### 让你的简历更加漂亮

|

||||

|

||||

一份简历是否美观取决于它的简洁度、清晰度和布局。每一段经历都应该通过足够的信息来展示给读者,并让他们立刻明白为什么你要将它包含进去,而且恰到好处。每种类型的信息都应该使用一致的文档格式来表示,一份含有斜体格式的日期或者右对齐的或者与整体风格不协调的部分绝对会让人分心。

|

||||

|

||||

使用工具来给你的简历排版会使之前设定的目标更加容易实现。我喜欢使用 [LaTeX][5],因为它的宏系统能够使可视化一致性变得更加容易,并且大量的面试官都能一眼就认出它。你的工具的选择可能是 [LibreOffice][6] 或者 HTML,这取决于你的技能和你希望怎样去发布你的简历。

|

||||

|

||||

记住一点,一份以电子方式提交的简历可以通过关键字被浏览到。因此,当你需要描述你的工作经历的时候使用和工作招聘告示一样的英文缩写对你的求职会有很大的帮助。为了让你的简历更加容易被面试官看到,首先就要放上最重要的信息。

|

||||

|

||||

程序员通常难以在为文档排版时量化平衡和布局。我最喜欢的修改和评估我的文档中的空格是否处于正确位置的技术,就是全屏显示我的 PDF 或者打印出来,然后在镜子里面查看它。如果你正在使用 LibreOffice Writer,保存一份你的简历的副本,然后将你的简历中的字体换成一种你看不懂的语言。这两种技术都强制将你从阅读的内容中脱离出来,让你以一种新的方式查看文档的整体布局。他们把你从一个“那句话措辞不当!”这样的批评转到了注意如“在这行上只有一个字,看起来挺逗”之类的事情。

|

||||

|

||||

最后,再次检查你的简历是否在它将要的展示的多媒体上看起来完全正确。如果你以网页的形式发布它,那么在不同屏幕大小的浏览器中测试它的效果。如果它是一份 PDF 文档,那么在你的手机或者你的朋友的电脑上打开它,并确保它所需要的字体都是可用的。

|

||||

|

||||

###接下来的步骤

|

||||

|

||||

最后,不要让你辛苦做出来的简历内容浪费了,将它完整的复制到你的 LinkedIn 帐号上(完全使用招聘公告中的流行词),然后毫无疑问招聘人员就会找到你了。尽管他们描述的工作内容并不是恰好适合你,但是你可以利用他们的时间和兴趣来得到关于你的简历中有哪些地方好与不好的反馈信息。

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

via: https://opensource.com/business/16/2/add-open-source-to-your-resume

|

||||

|

||||

作者:[edunham][a]

|

||||

译者:[pengkai](https://github.com/pengkai)

|

||||

校对:[mudongliang](https://github.com/mudongliang),[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创编译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]: https://opensource.com/users/edunham

|

||||

[1]: https://jenkins-ci.org/

|

||||

[2]: http://buildbot.net/

|

||||

[3]: https://travis-ci.org/

|

||||

[4]: https://github.com/settings/organizations

|

||||

[5]: https://www.latex-project.org/

|

||||

[6]: https://www.libreoffice.org/download/libreoffice-fresh/

|

||||

[7]: http://openhatch.org/

|

||||

56

published/20160301 Linux gives me all the tools I need.md

Normal file

56

published/20160301 Linux gives me all the tools I need.md

Normal file

@ -0,0 +1,56 @@

|

||||

Linux 给了我所有所需的工具

|

||||

==========================================

|

||||

|

||||

|

||||

|

||||

[Linux][0] 就在我们身边。它以 Android 的形式[存在我们的手机中][1],它[用在国际空间站中][2],它[还是互联网的主要支柱][3],可是迄今为止很多人从未留意过它。对 Linux 的探索是一种很有成就感的尝试。很多人都在 Opensource.com [分享过他们与 Linux 的故事][4]。现在,轮到我了。

|

||||

|

||||

我依然记得我在 2008 年第一次探索 Linux 的时刻。协助我探索 Linux 的人是我的父亲,Socrates Ballais。他是菲律宾塔克洛班的一名经济学专家,也是一个技术狂热者。他教会了我许多计算机技术方面的知识,但只提倡我将 Linux 作为 Windows 崩溃后的备用操作系统。

|

||||

|

||||

### 从前的日子

|

||||

|

||||

在我们在家中购置电脑之前,我曾是一个 Windows 用户。我使用电脑玩游戏,制作文档,做那些小孩子都会用电脑做的事。我不知道什么是 Linux,更不知道它的用处。在那个时候,电脑在我心中的象征就是一个 Windows 的商标。

|

||||

|

||||

当我们买到第一台电脑时,我爸爸在上面安装了 Linux ([Ubuntu][5] 8.04)。充满了好奇心的我,第一次引导进入了那个操作系统。我被它的用户界面震惊了。它非常漂亮,而且我发现它对用户很友好。在那之后的一段时间,我只会使用 Linux 它内置的几款游戏。我还是会在 Windows 中做我的家庭作业。

|

||||

|

||||

### 第一次安装

|

||||

|

||||

4 年后,我决定为家里的电脑重新安装 Windows。我同时毫不犹豫地安装了 Ubuntu。从那次开始,我(再次)爱上了 Linux。随着时间推移,我慢慢适应了 Ubuntu,还会无意地将它推荐给我的朋友。当我拿到我的第一台笔记本电脑时,我立刻在上面安装了它。

|

||||

|

||||

### 现在

|

||||

|

||||

如今,Linux 是我的默认操作系统。当我需要使用电脑做一些工作时,我会在 Linux 中完成。至于文档和幻灯片,我会通过 [Wine][6] 来使用微软的 Office 办公软件。我会用 [Chrome 和 Firefox][7] 来满足我的上网需要,会用 [Geary][8] 来收发邮件。你可以使用 Linux 来做很多很多事情。

|

||||

|

||||

我的大多数——并不是全部——编程工作都会在 Linux 中完成。像 [Visual Studio][9] 和 [XCode][10] 这样的基本集成开发环境 (IDE) 的缺乏教会我这个程序员如何变得灵活、如何去学习更多知识。现在,我只需要一个文本编辑器和一个编译器/解释器就可以开始编程。只有当 IDE 是我完成手头上的任务的最佳最佳工具时,我才会使用它。总而言之,Linux 给了我开发软件所需要的一切工具。

|

||||

|

||||

现在,我是一个名叫 [Creatomiv Studios][11] 的初创公司的联合创始人和首席技术官。我使用 Linux 来编写我们的最新产品 Basyang 的后端服务器代码。我还是一个业余摄影家,使用 [GIMP][12] 和 [Darktable][13] 来编辑、管理照片。至于团队沟通,我会使用 [Telegram][14]。

|

||||

|

||||

### Linux 之美

|

||||

|

||||

很多人认为 Linux 只是为那些喜欢解决复杂问题或者在命令行中工作的人而生的操作系统。还有些人会认为它就是一个缺乏公司支持维护的垃圾。不过,我认为 Linux 是一个完美的操作系统,也是一个为创造而生的绝佳工具。所以我热爱 Linux,同时希望看到它继续成长。

|

||||

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: https://opensource.com/life/16/3/my-linux-story-sean-ballais

|

||||

|

||||

作者:[Sean Francis N. Ballais][a]

|

||||

译者:[StdioA](https://github.com/StdioA)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

[a]: https://opensource.com/users/seanballais

|

||||

[0]: https://opensource.com/resources/what-is-linux

|

||||

[1]: http://www.howtogeek.com/189036/android-is-based-on-linux-but-what-does-that-mean/

|

||||

[2]: http://www.extremetech.com/extreme/155392-international-space-station-switches-from-windows-to-linux-for-improved-reliability

|

||||

[3]: https://www.youtube.com/watch?v=JzsLkbwi1LA

|

||||

[4]: https://opensource.com/tags/my-linux-story

|

||||

[5]: http://ubuntu.com/

|

||||

[6]: https://www.winehq.org/

|

||||

[7]: https://www.google.com/chrome/browser/desktop/index.html

|

||||

[8]: https://wiki.gnome.org/Apps/Geary

|

||||

[9]: https://www.visualstudio.com/en-us/visual-studio-homepage-vs.aspx

|

||||

[10]: https://developer.apple.com/xcode/

|

||||

[11]: https://www.facebook.com/CreatomivStudios/

|

||||

[12]: https://www.gimp.org/

|

||||

[13]: http://www.darktable.org/

|

||||

[14]: https://telegram.org/

|

||||

@ -0,0 +1,53 @@

|

||||

Ubuntu 的 snap 软件包封装真的安全吗?

|

||||

==========================================

|

||||

|

||||

最近发布的 [Ubuntu 16.04 LTS 版本带来了一些新功能[1],其中之一就是对 [ZFS 格式文件系统的支持][2]。另一个值得广为讨论的特性就是 Snap 软件包格式。不过,据 [CoreOS][3] 的开发者之一所述,Snap 软件包并不像声称的那样安全。

|

||||

|

||||

### 什么是 Snap 软件包?

|

||||

|

||||

Snap 软件包的灵感来自容器。这种新的封装格式允许[开发人员为运行于 Ubuntu 长期支持版本 (LTS)之上的应用程序发布更新][4]。这就可以让用户虽然运行着稳定版本的操作系统,但却能够让应用程序保持最新的状态。之所以能够这样,是因为软件包本身就包含了程序运行的所有依赖。这可以防止依赖的软件更新后软件挂掉。

|

||||

|

||||

snap 软件包的另外一个优势是应用与系统的其它部分是隔离的。这意味着如果你改变了 snap 软件包的一些东西,它不会影响到系统的其它部分。这也可以防止其它的应用访问你的隐私信息,从而使骇客根据难以获取你的数据。

|

||||

|

||||

### 然而……

|

||||

|

||||

据 [Matthew Garrett][5] 的说法,Snap 软件包不能完全兑现上述承诺。Garret 作为 Linux 内核的开发人员和 CoreOS 的安全性方面的开发者,我想他一定知道自己在说些什么。

|

||||

|

||||

[据 Garret 说][6], “仅需要克服一点点困难,安装的任何 Snap 格式的软件包就完全能够将你所有的私有数据复制到任何地方”。

|

||||

|

||||

[ZDnet][7] 的报道:

|

||||

|

||||

> “为了证明自己的观点,他在 Snap 中构建了一个仅用于验证其原理的用于破坏的软件包,它首先会显示一个可爱的泰迪熊,然后将会记录 Firefox 的键盘按键事件,并且能够窃取 SSH 私钥。这个仅用于验证原理的软件包实际上注入的是一个无害的命令,但是却能够修改成一个窃取 SSH 密钥的 cURL 会话。”

|

||||

|

||||

### 但是稍等……

|

||||

|

||||

难道 Snap 真的有安全缺陷?事实上却不是!

|

||||

|

||||

Garret 自己也说,此问题仅出现在使用 X11 窗口系统上,而对于那些使用 Mir 的移动设备无效。所以这个缺陷是 X11 的而不是 Snap 的。

|

||||

|

||||

> X11 是如何信任应用程序的,这是一个众所周知的安全风险。Snap 并没有更改 X11 的信任模型。所以一个应用程序能够看到其它应用程序的行为并不是这种新的封装格式的缺点,而是 X11 的。

|

||||

|

||||

Garrett 实际上想表达的只是,当 Canonical 歌颂 Snap 和它的安全性时,Snap 应用程序并不是完全沙盒化的。和其他二进制文件一样,它们也存在风险。

|

||||

|

||||

请牢记 Ubuntu 16.04 当前还在使用 X11 而不是 Mir 的事实,从未知的源下载和安装 Snap 格式的软件包也许还是有风险的,然而其它不也是如此嘛?!

|

||||

|

||||

相关链接: [如何在 Ubuntu 16.04 中使用 Snap 软件包][8]。期待您分享关于 Snap 格式及其安全性的观点。

|

||||

|

||||

----------

|

||||

via: http://itsfoss.com/snap-package-securrity-issue/

|

||||

|

||||

作者:[John Paul][a]

|

||||

译者:[dongfengweixiao](https://github.com/dongfengweixiao)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]: http://itsfoss.com/author/john/

|

||||

[1]: http://itsfoss.com/features-ubuntu-1604/

|

||||

[2]: http://itsfoss.com/oracle-canonical-lawsuit/

|

||||

[3]: https://en.wikipedia.org/wiki/CoreOS

|

||||

[4]: https://insights.ubuntu.com/2016/04/13/snaps-for-classic-ubuntu/

|

||||

[5]: https://mjg59.dreamwidth.org/l

|

||||

[6]: https://mjg59.dreamwidth.org/42320.html

|

||||

[7]: http://www.zdnet.com/article/linux-expert-matthew-garrett-ubuntu-16-04s-new-snap-format-is-a-security-risk/

|

||||

[8]: http://itsfoss.com/use-snap-packages-ubuntu-16-04/

|

||||

@ -1,18 +1,17 @@

|

||||

Master OpenStack with 5 new tutorials

|

||||

5篇文章快速掌握OpenStack

|

||||

推荐五篇 OpenStack 的新指南

|

||||

=======================================

|

||||

|

||||

|

||||

|

||||

回顾这周的 OpenStack 峰会,我仍然回味着开源云生态系统的浩瀚无垠,并且需要熟悉多少个不同的项目和概念才能获得成功。但是,我们是幸运的,因为有许多资源让我们跟随项目的脚步。除了[官方文档][1]外,我们还有许多来自三方组织的培训和认证、个人分享,以及许多社区贡献的学习资源。

|

||||

回顾这周的 OpenStack 峰会,我仍然回味着开源云生态系统的浩瀚无垠,有那么多需要了解的项目及概念才能获得成功。不过我们很幸运,因为有许多资源让我们跟随着项目的脚步。除了[官方文档][1]外,我们还有许多来自第三方提供的培训和认证、个人分享,以及许多社区贡献的学习资源。

|

||||

|

||||

为了让我们保持获得最新消息,每个月我们将会整合发布 OpenStack 社区的最新教程、指导和小贴士等。下面是我们过去几个月最棒的发布分享。

|

||||

|

||||

- 首先,如果你正在寻找一个靠谱实惠的 OpenStack 测试实验室, Intel NUC 是最值得考虑的平台.麻雀虽小,五脏俱全,通过指导文章,可以很轻松的按照教程在 NUC 上使用 [TripleO 部署 OpenStack][2] ,并且还可以轻松预防一些常见的怪异问题。

|

||||

- 首先,如果你正在寻找一个靠谱实惠的 OpenStack 测试实验室, Intel NUC 是最值得考虑的平台。麻雀虽小,五脏俱全,通过指导文章,可以很轻松的按照教程在 NUC 上使用 [TripleO 部署 OpenStack][2] ,并且还可以轻松避开一些常见的古怪问题。

|

||||

- 当你已经运行的一段时间 OpenStack 后,你会发现在你的云系统上许多组件生成了大量日志。其中一些是可以安全删除的,而你需要一个管理这些日志的方案。参考在部署生产 9 个月后使用 Celiometer 管理日志的[一些思考][3]。

|

||||

- 对于 OpenStack 基础设施项目的新手,想要提交补丁到 OpenStack 是相当困难的。入口在哪里,测试怎么做,我的提交步骤是怎么样的?可以通过 Arie Bregman 的[博客文章][4]快速了解整个提交过程。

|

||||

- 突发计算节点失效,不知道是硬件还是软件问题。好消息是 OpenStack 提供了一套非常简单的迁移计划可以让迁移当机节点到别的主机。然而,迁移过程中使用的命令令许多人感到困惑。可以通过[这篇文章][5]来理解 migrate 和 evacuate 命令的不同。

|

||||

- 网络功能虚拟化技术需要 OpenStack 中的额外的功能,而用户可能不熟悉它们。例如, SR-IOV 和 PCI 直通是最大限度地提高物理硬件性能的方式。可以学习[部署步骤][6]以使 OpenStack 的性能最大化。

|

||||

- 对于 OpenStack 基础设施项目的新手,想要提交补丁到 OpenStack 是相当困难的。入口在哪里,测试怎么做,我的提交步骤是怎么样的?可以通过 Arie Bregman 的这篇[博客文章][4]快速了解整个提交过程。

|

||||

- 突发计算节点失效,不知道是硬件还是软件问题。不过好消息是 OpenStack 提供了一套非常简单的迁移计划可以让你迁移当机节点到别的主机。然而,迁移过程中使用的命令令许多人感到困惑。可以通过[这篇文章][5]来理解 migrate 和 evacuate 命令的不同。

|

||||

- 网络功能虚拟化技术需要 OpenStack 之外的一些功能,而用户可能不熟悉它们。例如, SR-IOV 和 PCI 直通是最大限度地提高物理硬件性能的方式。可以学习[部署步骤][6]以使 OpenStack 的性能最大化。

|

||||

|

||||

这些文章基本涵盖了本月(译者注: 4 月)推送,如果你还需要更多文章,可以检索过去推送的 [OpenStack 文献][7]来获取更多资源。如果有你认为我们应该推荐的新教程,请在评论中告诉我们,谢谢。

|

||||

|

||||

@ -0,0 +1,50 @@

|

||||

猎头们怎么看开源

|

||||

============================================

|

||||

|

||||

|

||||

|

||||

2012 年时候,我出席了一个开源社区的聚会,打那之后我就喜欢上了这个行业。

|

||||

|

||||

我做猎头很多年,现在我在 [Greythorn][1] 公司专门从事大数据方向招聘。我自己之前学习了几个月大数据,可是当我参加了 [OSCON][2] 开源大会,才发现之前的学习多么低效率。OSCON 里聚集了非常多聪明的人,他们每个人都很愿意分享他们的心得。分享的原因不是他们想推销产品,纯粹是因为喜欢。

|

||||

|

||||

我很快意识到,与其说开源和大数据是一个行业,不如说他们是一个社区(community)。这也是为什么我现在特别想把我从开源中学到的东西分享给大家,特别是给那些刚刚踏入工作的新人。

|

||||

|

||||

### 为什么雇主喜欢开源贡献者(contributor)

|

||||

|

||||

我的许多客户跟我说过:一个人的技术虽然重要,但真心**喜欢**自己从事的工作更重要。如果你热爱自己的工作,即便老板不给加班工资你都忍不住想加班。

|

||||

|

||||

我的客户也经常问,“这个人没事儿的时候写代码吗?”“我能在哪儿找到他们的作品呢?”“他们有什么爱好呀?”这时候开源社区贡献者的优势就出来了,因为上面的问题就是给他们量身定做的。他们做的项目开源,这就是他们编码能力的例证。

|

||||

|

||||

#### 为什么猎头在寻找开源贡献者

|

||||

|

||||

硬派科技行业猎头了解技术,知道自己在找一个什么样的人,这样的猎头也能正确的了解对象的技能。我发现,猎头们找到的最优秀的人才很多时候也在做开源,所以我们经常直接去开源社区寻找我们的目标。猎头们会告诉雇主,“我们找到的那个人喜欢和团队一起创造了不起的产品”,而这基本上是优秀雇主共同的要求。

|

||||

|

||||

所以说:如果你的项目目标是改变人类的未来,那当这些聪明人来到你的团队之后,他们自己就会爱上自己的工作。

|

||||

|

||||

### 开源贡献者如何得到更好的职业生涯呢

|

||||

|

||||

怎么让你的贡献更广为人知呢:把代码放到 Github 上;做开源项目;参加会议和研讨等等。做这些事情你会有意想不到的收获的。

|

||||

|

||||

可以尝试问一下自己:

|

||||

|

||||

* **你觉得所在的公司是否回馈开源社区这件事重要吗?**很多优秀的人才都强调这一点,回馈社区也会极大的提升他们对工作本身的满意度。

|

||||

* **你在做产品是否基于开源软件?**基于开源软件的公司的文化氛围会与其他公司与众不同,这也是你选择职位时候需要考虑的问题。

|

||||

* **你有没有特别想与之工作的人?**虽然你可以随时换项目,但如果团队里有你崇拜或者欣赏的人,那工作就棒极了。

|

||||

|

||||

假如你了解自己的人生追求,那么过滤掉那些不适合你的职位就简单多了;假如你有一个相熟的猎头,那找到相合的雇主和团队的机会就大多了。

|

||||

|

||||

虽然我自己不写代码,但我会把我从开源社区中学到的东西分享给大家。开源社区是由一大群聪明又乐于分享的人组成,我很开心我也是其中小小的一份子。

|

||||

|

||||

------------------------------------------------------------------------------

|

||||

|

||||

via: https://opensource.com/business/16/5/open-source-recruiters-perspective

|

||||

|

||||

作者:[Lindsey Thorne][a]

|

||||

译者:[eriwoon](https://github.com/eriwoon)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]: https://opensource.com/users/lindsey-thorne

|

||||

[1]: http://www.greythorn.com/

|

||||

[2]: http://conferences.oreilly.com/oscon

|

||||

@ -1,52 +0,0 @@

|

||||

eriwoon 翻译中 -- 2106-May-19

|

||||

Open source from a recruiter's perspective

|

||||

============================================

|

||||

|

||||

|

||||

|

||||

I fell in love with technology when I went to my first open source convention in 2012.

|

||||

|

||||

After spending years in recruiting, I decided to take a job specializing in big data at [Greythorn][1]. I had been trying to learn the ropes for a few months leading up to [OSCON][2], but going to the conference sped that process up like crazy. There were so many brilliant people all in one place, and everyone was willing to share what they knew. It wasn't because they were trying to sell me anything, but because they were all so passionate about what they were working on.

|

||||

|

||||

I soon realized that, in many ways, the open source and big data industry was less an industry and more of a community. That's why I now try to pay it forward and share what I've learned about open source with those who are just getting started in their careers.

|

||||

|

||||

### Why employers want open source contributors

|

||||

|

||||

Many clients tell me that although they want a candidate who has an exceptional technical mind, the ideal person should also really like this stuff. When you are passionate about something, you find yourself working on it even when you aren't getting paid.

|

||||

|

||||

My clients often ask, "Do they code in their spare time?" "Can I find their work anywhere?" "What do they really enjoy?" Open source contributors are often at an advantage because they check these boxes, and not only are their projects out in the open—so is the evidence of their coding proficiency.

|

||||

|

||||

#### Why recruiters search for open source contributors

|

||||

|

||||

Solid tech recruiters understand the technologies and roles they're recruiting for, and they're going to assess your skills accordingly. But I'll admit that many of us have found that the best candidates we've come across have a tendency to be involved in open source, so we often just start our search there. Recruiters provide value to clients when they find candidates who are motivated to work on a team to create something awesome, because that's basically the description of a top-performing employee.

|

||||

|

||||

It makes sense to me: When you take really smart people and give them the chance to be collaborative—for the sake of making something that works really well or may change the landscape of our everyday lives—it creates an energy that can be addictive.

|

||||

|

||||

### What open source contributors can do to build a happy career

|

||||

|

||||

There are obvious things you can do to leverage your open source work to build your career: Put your code on GitHub, participate in projects, go to conferences and join panels and workshops, etc. These are worthwhile, but more than anything you need to know what will make you happy in your work.

|

||||

|

||||

Ask yourself questions like...

|

||||

|

||||

* **Is it important to work for a company that gives back to the open source and software community?** I find that some of my best candidates insist on this, and it makes a huge difference in their job satisfaction.

|

||||

* **Do you want to work for a company that is based on open source?** The culture is often different in these environments, and it helps to know if that's where you think you'll fit best.

|

||||

* **Are there people you'd specifically like to work with?** Although you can always try to join the same projects, the odds of collaborating with and learning from someone you admire are better if your day jobs align at the same company.

|

||||

|

||||

Once you know your own career priorities, it's easier to filter out the jobs that won't move you closer to your goals—and if you're working with a recruiter, it helps them match you with the right employer and team.

|

||||

|

||||

Although I don't contribute code, I'll always share what I've learned with those who are working on their career in open source. This community is made up of supportive and smart people, and I love that I've been able to be a small part of it.

|

||||

|

||||

|

||||

------------------------------------------------------------------------------

|

||||

|

||||

via: https://opensource.com/business/16/5/open-source-recruiters-perspective

|

||||

|

||||

作者:[Lindsey Thorne][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]: https://opensource.com/users/lindsey-thorne

|

||||

[1]: http://www.greythorn.com/

|

||||

[2]: http://conferences.oreilly.com/oscon

|

||||

@ -1,56 +0,0 @@

|

||||

Linux gives me all the tools I need

|

||||

==========================================

|

||||

|

||||

|

||||

|

||||

[Linux][0] is all around us. It's [on our phones][1] in the form of Android. It's [used on the International Space Station][2]. It [provides much of the backbone of the Internet][3]. And yet many people never notice it. Discovering Linux is a rewarding endeavor. Lots of other people have [shared their Linux stories][4] on Opensource.com, and now it's my turn.

|

||||

|

||||

I still remember when I first discovered Linux in 2008. The person who helped me discover Linux was my father, Socrates Ballais. He was an economics professor here in Tacloban City, Philippines. He was also a technology enthusiast. He taught me a lot about computers and technology, but only advocated using Linux as a fallback operating system in case Windows fails.

|

||||

|

||||

### My earliest days

|

||||

|

||||

Before we had a computer in the home, I was a Windows user. I played games, created documents, and did all the other things kids do with computers. I didn't know what Linux was or what it was used for. The Windows logo was my symbol for a computer.

|

||||

|

||||

When we got our first computer, my father installed Linux ([Ubuntu][5] 8.04) on it. Being the curious kid I was, I booted into the operating system. I was astonished with the interface. It was beautiful. I found it to be very user friendly. For some time, all I did in Ubuntu was play the bundled games. I would do my school work in Windows.

|

||||

|

||||

### The first install

|

||||

|

||||

Four years later, I decided that I would reinstall Windows on our family computer. Without hesitation, I also decided to install Ubuntu. With that, I had fallen in love with Linux (again). Over time, I became more adept with Ubuntu and would casually advocate its use to my friends. When I got my first laptop, I installed it right away.

|

||||

|

||||

### Today

|

||||

|

||||

Today, Linux is my go-to operating system. When I need to do something on a computer, I do it in Linux. For documents and presentations, I use Microsoft Office via [Wine][6]. For my web needs, there's [Chrome and Firefox][7]. For email, there's [Geary][8]. You can do pretty much everything with Linux.

|

||||

|

||||

Most, if not all, of my programming work is done in Linux. The lack of a standard Integrated Development Environment (IDE) like [Visual Studio][9] or [XCode][10] taught me to be flexible and learn more things as a programmer. Now a text editor and a compiler/interpreter are all I need to start coding. I only use an IDE in cases when it's the best tool for accomplishing a task at hand. I find Linux to be more developer-friendly than Windows. To generalize, Linux gives me all the tools I need to develop software.

|

||||

|

||||

Today, I am the co-founder and CTO of a startup called [Creatomiv Studios][11]. I use Linux to develop code for the backend server of our latest project, Basyang. I'm also an amateur photographer, and use [GIMP][12] and [Darktable][13] to edit and manage photos. For communication with my team, I use [Telegram][14].

|

||||

|

||||

### The beauty of Linux

|

||||

|

||||

Many may see Linux as an operating system only for those who love solving complicated problems and working on the command line. Others may see it as a rubbish operating system lacking the support of many companies. However, I see Linux as a thing of beauty and a tool for creation. I love Linux the way it is and hope to see it continue to grow.

|

||||

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: https://opensource.com/life/16/3/my-linux-story-sean-ballais

|

||||

|

||||

作者:[Sean Francis N. Ballais][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

[a]: https://opensource.com/users/seanballais

|

||||

[0]: https://opensource.com/resources/what-is-linux

|

||||

[1]: http://www.howtogeek.com/189036/android-is-based-on-linux-but-what-does-that-mean/

|

||||

[2]: http://www.extremetech.com/extreme/155392-international-space-station-switches-from-windows-to-linux-for-improved-reliability

|

||||

[3]: https://www.youtube.com/watch?v=JzsLkbwi1LA

|

||||

[4]: https://opensource.com/tags/my-linux-story

|

||||

[5]: http://ubuntu.com/

|

||||

[6]: https://www.winehq.org/

|

||||

[7]: https://www.google.com/chrome/browser/desktop/index.html

|

||||

[8]: https://wiki.gnome.org/Apps/Geary

|

||||

[9]: https://www.visualstudio.com/en-us/visual-studio-homepage-vs.aspx

|

||||

[10]: https://developer.apple.com/xcode/

|

||||

[11]: https://www.facebook.com/CreatomivStudios/

|

||||

[12]: https://www.gimp.org/

|

||||

[13]: http://www.darktable.org/

|

||||

[14]: https://telegram.org/

|

||||

@ -1,111 +0,0 @@

|

||||

How to Best Manage Encryption Keys on Linux

|

||||

=============================================

|

||||

|

||||

|

||||

|

||||

Storing SSH encryption **keys** and memorizing passwords can be a headache. But unfortunately in today's world of malicious hackers and exploits, basic security precautions are an essential practice. For a lot of general users, this amounts to simply memorizing passwords and perhaps finding a good program to store the passwords, as we remind such users not to use the same password for every site. But for those of us in various IT fields, we need to take this up a level. We have to deal with encryption keys such as SSH keys, not just passwords.

|

||||

|

||||

Here's a scenario: I have a server running on a cloud that I use for my main git repository. I have multiple computers I work from. All of those computers need to log into that central server to push to and pull from. I have git set up to use SSH. When git uses SSH, git essentially logs into the server in the same way you would if you were to launch a command line into the server with the SSH command. In order to configure everything, I created a config file in my .ssh directory that contains a Host entry providing a name for the server, the host name, the user to log in as, and the path to a key file. I can then test this configuration out by simply typing the command

|

||||

|

||||

>ssh gitserver

|

||||

|

||||

And soon I'm presented with the server's bash shell. Now I can configure git to use this same entry to log in with the stored key. Easy enough, except for one problem: For each computer I use to log into that server, I need to have a key file. That means more than one key file floating around. I have several such keys on this computer, and several such keys on my other computers. In the same way everyday users have a gazillion passwords, it's easy for us IT folks to end up with a gazillion key files. What to do?

|

||||

|

||||

## Cleaning Up

|

||||

|

||||

Before starting out with a program to help you manage your keys, you have to lay some groundwork on how your keys should be handled, and whether the questions we're asking even make sense. And that requires first and foremost that you understand where your public keys go and where your private keys go. I'm going to assume you know:

|

||||

|

||||

1. The difference between a public key and private key

|

||||

|

||||

2. Why you can't generate a private key from a public key but you can do the reverse

|

||||

|

||||

3. The purpose of the authorized_keys file and what goes in it

|

||||

|

||||

4. How you use private keys to log into a server that has the corresponding public key in its authorized_keys file.

|

||||

|

||||

Here's an example. When you create a cloud server on Amazon Web Services, you have to provide an SSH key that you'll use for connecting to your server. Each key has a public part and a private part. Because you want your server to stay secure, at first glance it might seem you put the private key onto that server, and that you take the public key with you. After all, you don't want that server to be publicly accessible, right? But that's actually backwards.

|

||||

|

||||

You put the public key on the AWS server, and you hold onto your private key for logging into the server. You guard that private key and keep it by your side, not on some remote server, as shown in the figure above.

|

||||

|

||||

Here's why: If the public key were to become known to others, they wouldn't be able to log into the server since they don't have the private key. Further, if somebody did manage to break into your server, all they would find is a public key. You can't generate a private key from a public key. And so if you're using that same key on other servers, they wouldn't be able to use it to log into those other computers.

|

||||

|

||||

And that's why you put your public key on your servers for logging into them through SSH. The private keys stay with you. You don't let those private keys out of your hands.

|

||||

|

||||

But there's still trouble. Consider the case of my git server. I had some decisions to make. Sometimes I'm logged into a development server that's hosted elsewhere. While on that dev box, I need to connect to my git server. How can the dev box connect to the git server? By using the private key. And therein lies trouble. This scenario requires I put a private key on a server that is hosted elsewhere, which is potentially dangerous.

|

||||

|

||||

Now a further scenario: What if I were to use a single key to log into multiple servers? If an intruder got hold of this one private key, he or she would have that private key and gain access to the full virtual network of servers, ready to do some serious damage. Not good at all.

|

||||

|

||||

And that, of course, brings up the other question: Should I really use the same key for those other servers? That's could be dangerous because of what I just described.

|

||||

|

||||

In the end, this sounds messy, but there are some simple solutions. Let's get organized.

|

||||

|

||||

(Note that there are many places you need to use keys besides just logging into servers, but I'm presenting this as one scenario to show you what you're faced with when dealing with keys.)

|

||||

|

||||

## Regarding Passphrases

|

||||

|

||||

When you create your keys, you have the option to include a passphrase that is required when using the private key. With this passphrase, the private key file itself is encrypted using the passphrase. For example, if you have a public key stored on a server and you use the private key to log into that server, you'll be prompted to enter a passphrase. Without the passphrase, the key cannot be used. Alternatively, you can configure your key without a passphrase to begin with. Then all you need is the key file to log into the server.

|

||||

|

||||

Generally going without a passphrase is easier on the users, but one reason I strongly recommend using the passphrase in many situations is this: If the private key file gets stolen, the person who steals it still can't use it until he or she is able to find out the passphrase. In theory, this will save you time as you remove the public key from the server before the attacker can discover the passphrase, thus protecting your system. There are other reasons to use a passphrase, but this one alone makes it worth it to me in many situations. (As an example, I have VNC software on an Android tablet. The tablet holds my private key. If my tablet gets stolen, I'll immediately revoke the public key from the server it logs into, rendering its private key useless, with or without the passphrase.) But in some cases I don't use it, because the server I'm logging into might not have much valuable data on it. It depends on the situation.

|

||||

|

||||

## Server Infrastructure

|

||||

|

||||

How you design your infrastructure of servers will impact how you manage your keys. For example, if you have multiple users logging in, you'll need to decide whether each user gets a separate key. (Generally speaking, they should; you don't want users sharing private keys. That way if one user leaves the organization or loses trust, you can revoke that user's key without having to generate new keys for everyone else. And similarly, by sharing keys they could log in as each other, which is also bad.) But another issue is how you're allocating your servers. Do you allocate a lot of servers using tools such as Puppet, for example? And do you create multiple servers based on your own images? When you replicate your servers, do you need to have the same key for each? Different cloud server software allows you to configure this how you choose; you can have the servers get the same key, or have a new one generated for each.

|

||||

|

||||

If you're dealing with replicated servers, it can get confusing if the users need to use different keys to log into two different servers that are otherwise similar. But on the other hand, there could be security risks by having the servers share the same keys. Or, on the third hand, if your keys are needed for something other than logging in (such as mounting an encrypted drive), then you would need the same key in multiple places. As you can see, whether you need to use the same keys across different servers is not a decision I can make for you; there are trade offs, and you need to decide for yourself what's best.

|

||||

|

||||

In the end, you're likely to have:

|

||||

|

||||

- Multiple servers that need to be logged into

|

||||

|

||||

- Multiple users logging into different servers, each with their own key

|

||||

|

||||

- Multiple keys for each user as they log into different servers.

|

||||

|

||||

(If you're using keys in other situations, as you likely are, the same general concepts will apply regarding how keys are used, how many keys are needed, whether they're shared, and how you handle private and public parts of keys.)

|

||||

|

||||

## Method of safety

|

||||

|

||||

Knowing your infrastructure and unique situation, you need to put together a key management plan that will help guide you on how you distribute and store your keys. For example, earlier I mentioned that if my tablet gets stolen, I will revoke the public key from my server, hopefully before the tablet can be used to access the server. As such, I can allow for the following in my overall plan:

|

||||

|

||||

1. Private keys are okay on mobile devices, but they must include a passphrase

|

||||

|

||||

2. There must exist a way to quickly revoke public keys from a server.

|

||||

|

||||

In your situation, you might decide you just don't want to use passphrases for a system you log into regularly; for example, the system might be a test machine that the developers log into many times a day. That's fine, but then you'll need to adjust your rules a bit. You might include a rule that that machine is not to be logged into from mobile devices. In other words, you need to build your protocols based on your own situation, and not assume one size fits all.

|

||||

|

||||

## Software

|

||||

|

||||

On to software. Surprisingly, there aren't a lot of good, solid software solutions for storing and managing your private keys. But should there be? Consider this: If you have a program storing all your keys for all your servers, and that program is locked down by a quick password, are your keys really secure? Or, similarly, if your private keys are sitting on your hard drive for quick access by the SSH program, is a key management software really providing any protection?

|

||||

|

||||

But for overall infrastructure and creating and managing public keys, there are some solutions. I already mentioned Puppet. In the Puppet world, you create modules to manage your servers in different ways. The idea is that servers are dynamic and not necessarily exact duplicates of each other. [Here's one clever approach](http://manuel.kiessling.net/2014/03/26/building-manageable-server-infrastructures-with-puppet-part-4/) that uses the same keys on different servers, but uses a different Puppet module for each user. This solution may or may not apply to you.

|

||||

|

||||

Or, another option is to shift gears altogether. In the world of Docker, you can take a different approach, as described in [this blog regarding SSH and Docker](http://blog.docker.com/2014/06/why-you-dont-need-to-run-sshd-in-docker/).

|

||||

|

||||

But what about managing the private keys? If you search, you're not going to find many software options, for the reasons I mentioned earlier; the private keys are sitting on your hard drive, and a management program might not provide much additional security. But I do manage my keys using this method:

|

||||

|

||||

First, I have multiple Host entries in my .ssh/config file. I have an entry for hosts that I log into, but sometimes I have more than one entry for a single host. That happens if I have multiple logins. I have two different logins for the server hosting my git repository; one is strictly for git, and the other is for general-purpose bash access. The one for git has greatly restricted rights on that machine. Remember what I said earlier about my git keys living on remote development machines? There we go. Although those keys can log into one of my servers, the accounts used are severely limited.

|

||||

|

||||

Second, most of these private keys include a passphrase. (For dealing with having to type the passphrase multiple times, considering using [ssh-agent](http://blog.docker.com/2014/06/why-you-dont-need-to-run-sshd-in-docker/).)

|

||||

|

||||

Third, I do have some servers that I want to guard a bit more carefully, and I don't have an entry into my Host file. This is more a social engineering aspect, because the key files are still present, but it might take an intruder a bit longer to locate the key file and figure out which machine they go with. In those cases, I just type out the long ssh command manually. (It's really not that bad.)

|

||||

|

||||

And you can see that I'm not using any special software to manage these private keys.

|

||||

|

||||

## One Size Doesn't Fit All

|

||||

|

||||

We occasionally get questions at linux.com for advice on good software for managing keys. But let's take a step back. The question actually needs to be re-framed, because there isn't a one-size-fits-all solution. The questions you ask should be based on your own situation. Are you simply trying to find a place to store your key files? Are you looking for a way to manage multiple users each with their own public key that needs to be inserted into the authorized_keys file?

|

||||

|

||||

Throughout this article, I've covered the basics of how all this fits together, and hopefully at this point you'll see that how you manage your keys, and whatever software you look for (if you even need additional software at all), should happen only after you ask the right questions.

|

||||

|

||||

|

||||

------------------------------------------------------------------------------

|

||||

|

||||

via: http://www.linux.com/learn/tutorials/838235-how-to-best-manage-encryption-keys-on-linux

|

||||

|

||||

作者:[Jeff Cogswell][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://www.linux.com/community/forums/person/62256

|

||||

@ -1,50 +0,0 @@

|

||||

Linux Systems Patched for Critical glibc Flaw

|

||||

=================================================

|

||||

|

||||

**Google exposed a critical flaw affecting major Linux distributions. The glibc flaw could have potentially led to remote code execution.**

|

||||

|

||||

Linux users today are scrambling to patch a critical flaw in the core glibc open-source library that could be exposing systems to a remote code execution risk. The glibc vulnerability is identified as CVE-2015-7547 and is titled, "getaddrinfo stack-based buffer overflow."

|

||||

|

||||

The glibc, or GNU C Library, is an open-source implementation of the C and C++ programming language libraries and is part of every major Linux distribution. Google engineers came across the CVE-2015-7547 issue when they were attempting to connect into a certain host system and a segmentation fault (segfault) occurred, causing the connection to crash. Further investigation revealed that glibc was at fault and the crash could potentially achieve an arbitrary remote code execution condition.

|

||||

|

||||

"The glibc DNS client side resolver is vulnerable to a stack-based buffer overflow when the getaddrinfo() library function is used," Google wrote in a blog post. "Software using this function may be exploited with attacker-controlled domain names, attacker-controlled DNS [Domain Name System] servers, or through a man-in-the-middle attack."

|

||||

|

||||

Actually exploiting the CVE-2015-7547 issue is not trivial, but it is possible. To prove that the issue can be exploited, Google has published proof-of-concept (PoC) code on GitHub that demonstrates if an end user or system is vulnerable.

|

||||

|

||||

"The server code triggers the vulnerability and therefore will crash the client code," the GitHub PoC page states.

|

||||

|

||||

Mark Loveless, senior security researcher at Duo Security, explained that the main risk of CVE-2015-7547 is to Linux client-based applications that rely on DNS responses.

|

||||

|

||||

"There are some specific conditions, so not every single application will be impacted, but it appears that several command-line utilities, including the popular SSH [Secure Shell] client could trigger the flaw," Loveless told eWEEK. "We deem this serious mainly because of the existing risks to Linux systems, but also because of the potential for other issues."

|

||||

|

||||

Other issues could potentially include a risk of an email-based attack that triggers the vulnerable glibc getaddrinfo() library call. Also of note is the fact that the vulnerability was in the code for years before it was discovered.

|

||||

|

||||

Google's engineers were not the first or only group to discover the security risk in glibc. The issue was first reported to a glibc bug [tracker](https://sourceware.org/bugzilla/show_bug.cgi?id=1866) on July 13, 2015. The roots of the flaw go back even further with the actual code commit that introduced the flaw first in glibc 2.9, which was released in May 2008.

|

||||

|

||||

Linux vendor Red Hat also independently was looking at the bug in glibc and on Jan. 6, 2016, Google and Red Hat developers confirmed that they had been independently working on the same vulnerability as part of the initial private discussion with upstream glibc maintainers.

|

||||

|

||||

"Once it was confirmed that both teams were working on the same vulnerability, we collaborated on potential fixes, mitigations and regression testing," Florian Weimer, principal software engineer for product security at Red Hat, told eWEEK. "We also worked together to make the test coverage as wide as possible to catch any related problems in the code to help prevent future issues."

|

||||

|

||||

It took years to discover that there was a security issue with the glibc code because that flaw isn't obvious or immediately apparent.

|

||||

|

||||

"To diagnose bugs in a networking component, like a DNS resolver, it is common to look at packet traces which were captured while the issue was encountered," Weimer said. "Such packet captures were not available in this case, so some experimentation was needed to reproduce the exact scenario that triggered the bug."

|

||||

|

||||

Weimer added that once the packet captures were available, considerable effort went into validating the fix, leading to a series of refinements culminating in the regression test suite that was contributed upstream to the glibc project.

|

||||

|

||||

In many cases in Linux, the Security Enhanced Linux (SELinux) mandatory access security controls can mitigate the risk of potential vulnerabilities, but that's not the case with the new glibc issue.

|

||||

|

||||

"The risk is a compromise of important system functionality due to the execution of arbitrary code supplied by an attacker," Weimer said. "A suitable SELinux policy can contain some of the damage an attacker might do and constrain their access to the system, but DNS is used by many applications and system components, so SELinux policies offer only limited containment for this issue."

|

||||

|

||||

Alongside the vulnerability disclosure today, there is now a patch available to mitigate the potential risk of CVE-2015-7547.

|

||||

|

||||

------------------------------------------------------------------------------

|

||||

|

||||

via: http://www.eweek.com/security/linux-systems-patched-for-critical-glibc-flaw.html

|

||||

|

||||

作者:[Michael Kerner][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:https://twitter.com/TechJournalist

|

||||

@ -1,54 +0,0 @@

|

||||

IS UBUNTU’S SNAP PACKAGING REALLY SECURE

|

||||

==========================================

|

||||

|

||||

|

||||

The recent release of [Ubuntu 16.04 LTS has brought a number of new features][1], one of which we covered was the [inclusion of ZFS][2]. Another feature that many people have been talking about is the Snap package format. But according to one of the developers of [CoreOS][3], the Snap packages are not as safe as the claim.

|

||||

|

||||

### WHAT ARE SNAP PACKAGES?

|

||||

|

||||

Snap packages are inspired by containers. This new package format allows [developers to issue updates for applications running on Ubuntu Long-Term-Support (LTS) releases][4]. This gives users the option to run a stable operating system, but keep their applications updated. This is accomplished by including all of the application’s dependencies in the same package. This prevents the program from breaking when a dependency updates.

|

||||

|

||||

Another advantage of Snap packages is that the applications are isolated from the rest of the system. This means that if you change something with a Snap package, it will not affect the rest of the system. It also prevents other applications from accessing your private information, which makes it harder for hackers to get your data.

|

||||

|

||||

### BUT WAIT…

|

||||

|

||||

According to [Matthew Garrett][5], Snap can’t quite deliver on the last promise. Garret works as a Linux kernel developer and security developer at CoreOS, so he should know what he’s talking about.

|

||||

|

||||

[According to Garret][6], “Any Snap package you install is completely capable of copying all your private data to wherever it wants with very little difficulty.”

|

||||

|

||||

[ZDnet][7] reported:

|

||||

|

||||

>*“To prove his point, he built a proof-of-concept attack package in Snap, which first shows an “adorable” teddy bear and then logs keystrokes from Firefox and could be used to steal private SSH keys. The PoC actually injects a harmless command, but could be tweaked to include a cURL session to steal SSH keys.”*

|

||||

|

||||

### BUT WAIT A LITTLE MORE…

|

||||

|

||||

Is it really that Snap has security flaws? Apparently not so.

|

||||

|

||||

Garret himself said that this problem was caused by the X11 window system and did not affect mobile devices that use Mir. So, it is the flaw in X11 that does it. It’s not Snap itself.

|

||||

|

||||

>how X11 trusts applications is a well-known security risk. Snap doesn’t change X11’s trust model, so the fact that applications can see what other applications are doing isn’t a weakness in the new package format, but rather X11’s.

|

||||

|

||||

Garrett is just actually trying to show that when Canonical is all praises for Snap and its security; Snap applications are not fully sandboxed. They are as risky as any other binaries.

|

||||

|

||||

Keeping the fact in mind that Ubuntu 16.04 still uses X11 display, and not Mir, downloading and installing Snap packages from unknown sources might be harmful. But that’s the case with any other packaging, isn’t it?

|

||||

|

||||

In related articles, you should check out [how to use Snap packages in Ubuntu 16.04][8]. And do let us know of your views on Snap and its security.

|

||||

|

||||

----------

|

||||

via: http://itsfoss.com/snap-package-securrity-issue/?utm_source=feedburner&utm_medium=feed&utm_campaign=Feed%3A+ItsFoss+%28Its+FOSS%21+An+Open+Source+Blog%29

|

||||

|

||||

作者:[ John Paul][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](https://linux.cn/) 荣誉推出

|

||||

|

||||

[a]: http://itsfoss.com/author/john/

|

||||

[1]: http://itsfoss.com/features-ubuntu-1604/

|

||||

[2]: http://itsfoss.com/oracle-canonical-lawsuit/

|

||||

[3]: https://en.wikipedia.org/wiki/CoreOS

|

||||

[4]: https://insights.ubuntu.com/2016/04/13/snaps-for-classic-ubuntu/

|

||||

[5]: https://mjg59.dreamwidth.org/l

|

||||

[6]: https://mjg59.dreamwidth.org/42320.html

|

||||

[7]: http://www.zdnet.com/article/linux-expert-matthew-garrett-ubuntu-16-04s-new-snap-format-is-a-security-risk/

|

||||

[8]: http://itsfoss.com/use-snap-packages-ubuntu-16-04/

|

||||

@ -1,3 +1,4 @@

|

||||

Translating by Bestony

|

||||

Scaling Collaboration in DevOps

|

||||

=================================

|

||||

|

||||

|

||||

@ -1,3 +1,4 @@

|

||||

[Translating by cposture]

|

||||

Python 3: An Intro to Encryption

|

||||

===================================

|

||||

|

||||

|

||||

@ -1,142 +0,0 @@

|

||||

ORB: NEW GENERATION OF LINUX APPS ARE HERE

|

||||

=============================================

|

||||

|

||||

|

||||

|

||||

We have talked about [installing applications offline in Ubuntu][1] before. And we are going to talk about it once again.

|

||||

|

||||

[Orbital Apps][2] has brought us a new type of application package, **ORB**, with portable applications, interactive installer support and offline usage ability.

|

||||

|

||||

Portable applications are always handy. Mostly because they can run on-the-fly without needing any administrator privileges, and also it can be carried around on small USB sticks along with all their settings and data. And these interactive installers will be able to allow us to install applications with ease.

|

||||

|

||||

### OPEN RUNNABLE BUNDLE (ORB)

|

||||

|

||||

ORB is a free & open-source package format and it’s different from the others in numerous ways. Some of the specifications of ORB is followings:

|

||||

|

||||

- **Compression**: All the packages are compressed with squashfs making them up-to 60% smaller.

|

||||

- **Portable Mode**: If a portable ORB application is run from a removable drive, it’ll store its settings and data on that drive.

|

||||

- **Security**: All ORB packages are signed with PGP/RSA and distributed via TLS 1.2.

|

||||

- **Offline**: All the dependencies are bundled with the package, so no downloading dependencies anymore.

|

||||

- **Open package**: ORB packages can be mounted as ISO images.

|

||||

|

||||

### VARIETY

|

||||

|

||||

ORB applications are now available in two varieties:

|

||||

|

||||

- Portable Applications

|

||||

- SuperDEB

|

||||

|

||||

#### 1. PORTABLE ORB APPLICATIONS

|

||||

|

||||

Portable ORB Applications is capable of running right away without needing any installation beforehand. That means it’ll need no administrator privileges and no dependencies! You can just download them from the Orbital Apps website and get to work.

|

||||

|

||||

And as it supports Portable Mode, you can copy it on a USB stick and carry it around. All its settings and data will be stored with it on that USB stick. Just connect the USB stick with any system running on Ubuntu 16.04 and you’ll be ready to go.

|

||||

|

||||

##### AVAILABLE PORTABLE APPLICATIONS

|

||||

|

||||

Currently, more than 35 applications are available as portable packages, including some very popular applications like: [Deluge][3], [Firefox][4], [GIMP][5], [Libreoffice][6], [uGet][7] & [VLC][8].

|

||||

|

||||

For a full list of available packages, check the [Portable ORB Apps list][9].

|

||||

|

||||

##### USING PORTABLE APPLICATION

|

||||

|

||||

Follow the steps for using Portable ORB Applications:

|

||||

|

||||

- Download your desired package from the Orbital Apps site.

|

||||

- Move it wherever you want (local drive / USB stick).

|

||||

- Open the directory where you’ve stored the ORB package.

|

||||

|

||||

|

||||

|

||||

- Open Properties of the ORB package.

|

||||

|

||||

|

||||

>Add Execute permission to ORB package

|

||||

|

||||

- Add Execute permission from Permissions tab.

|

||||

- Double-click on it.

|

||||

|

||||

Wait for a few seconds as it prepares itself for running. And you’re good to go.

|

||||

|

||||

#### 2. SUPERDEB

|

||||

|

||||

Another variety of ORB Applications is SuperDEB. SuperDEBs are easy and interactive installers that make the software installation process a lot smoother. If you don’t like to install software from terminal or software centers, SuperDEB is exactly for you.

|

||||

|

||||

And the most interesting part is that you won’t need an active internet connection for installing as all the dependencies are bundled with the installer.

|

||||

|

||||

##### AVAILABLE SUPERDEBS

|

||||

|

||||

More than 60 applications are currently available as SuperDEB. Some of the popular software among them are: [Chromium][10], [Deluge][3], [Firefox][4], [GIMP][5], [Libreoffice][6], [uGet][7] & [VLC][8].

|

||||

|

||||

For a full list of available SuperDEBs, check the [SuperDEB list][11].

|

||||

|

||||

##### USING SUPERDEB INSTALLER

|

||||

|

||||

- Download your desired SuperDEB from Orbital Apps site.

|

||||

- Add **Execute permission** to it just like before ( Properties > Permissions ).

|

||||

- Double-click on the SuperDEB installer and follow the interactive instructions:

|

||||

|

||||

|

||||

>Click OK

|

||||

|

||||

|

||||

>Enter your password and proceed

|

||||

|

||||

|

||||

>It’ll start Installing…

|

||||

|

||||

|

||||

>And soon it’ll be done…

|

||||

|

||||

- After finishing the installation, you’re good to use it normally.

|

||||

|

||||

### ORB APPS COMPATIBILITY

|

||||

|

||||

According to Orbital Apps, they are fully compatible with Ubuntu 16.04 [64 bit].

|

||||

|

||||

>Reading suggestion: [How To Know If You Have 32 Bit or 64 Bit Computer in Ubuntu][12].

|

||||

|

||||

As for other distros compatibility is not guaranteed. But we can say that, it’ll work on any Ubuntu 16.04 flavors (UbuntuMATE, UbuntuGNOME, Lubuntu, Xubuntu etc.) and Ubuntu 16.04 based distros (like upcoming Linux Mint 18). We currently have no information if Orbital Apps is planning on expanding its support for other Ubuntu versions/Linux Distros or not.

|

||||

|

||||