mirror of

https://github.com/LCTT/TranslateProject.git

synced 2025-03-12 01:40:10 +08:00

commit

4434dc0e36

@ -0,0 +1,401 @@

|

||||

想找点激烈的游戏?那就试试这 13 款 Roguelike 游戏吧!

|

||||

================================================================================

|

||||

Roguelike 是角色扮演游戏的一个子类。从字面上看,它的意思是 “像 Rogue 的游戏”。Rogue 是一个关于地下城冒险的视频游戏,于 1980 年第一次发行,以极其上瘾而著称。这个游戏的目标是取得深藏于第 26 层的 "Amulet of Yendor",再返回到顶层逃出生天。

|

||||

|

||||

Roguelike 的准确定义并不存在,但这类游戏通常具有下面的特点:

|

||||

|

||||

- 奇幻的叙事背景;

|

||||

- 用程序产生关卡。游戏中的绝大多数场景在开始新的游戏时由游戏自动创建。这样做是为了鼓励玩家不断重玩;

|

||||

- 回合制的地下城探险和战斗;

|

||||

- 随机生成的基于贴片的图形环境;

|

||||

- 随机发生战斗;

|

||||

- 永久死亡 :在游戏中,死亡真的存在,一旦你的角色死了,那就真的结束了;

|

||||

- 高难度。

|

||||

|

||||

这篇文章精心挑选了一些可运行在 Linux 平台下的 roguelike 游戏。假如你喜欢激烈、易上瘾的游戏,可以尝试这 13 款游戏。不要因它们原始的画质而退缩,一旦你沉浸其中,你将很快忘记画面的简陋。所有的这些都可以免费下载,并且几乎所有的游戏都是在开源协议下发行的。

|

||||

|

||||

----------

|

||||

|

||||

###Dungeon Crawl Stone Soup

|

||||

|

||||

|

||||

|

||||

Dungeon Crawl Stone Soup 是一个开源的,单用户角色扮演类的 roguelike 游戏,玩家要在遍布危险而充满敌意的怪兽的地下城中进行探险和寻找宝藏,并在任务中拯救传说中的神秘 Zot 宝珠。

|

||||

|

||||

Dungeon Crawl Stone Soup 是 Linley 开发的 Dungeon Crawl 游戏的延续。它是公开开发的,并邀请 Crawl 社区的人员来参与其中。

|

||||

|

||||

Dungeon Crawl 有着超棒且深层次的战术游戏环节,创新的魔法和信仰系统,以及数量宏大的和你战斗的怪兽。Crawl 也是最难以攻陷的 roguelike 游戏之一。当你最终在游戏中通关,将胜利宣言张贴在 rec.games.roguelike.misc 时,你才会知道这有多么令人骄傲!

|

||||

|

||||

特点包括:

|

||||

|

||||

- 丰富多彩的、富含深层次战术的 roguelike 游戏;

|

||||

- 手绘地图;

|

||||

- 无数的金库;

|

||||

- 漂亮的界面;

|

||||

- 创新的魔法和信仰系统;

|

||||

- 各种神灵,角色,物品和聪明的怪兽;

|

||||

|

||||

- 网站: [crawl.develz.org][1]

|

||||

- 开发者: Stone Soup 开发小组

|

||||

- 协议: Crawl General Public License

|

||||

- 版本号: 0.15.2

|

||||

|

||||

----------

|

||||

|

||||

###Dwarf Fortress

|

||||

|

||||

|

||||

|

||||

Dwarf Fortress 是一个单人魔幻游戏,与 NetHack 类似。你可以在一个随机生成的持久的世界中,控制一个矮人哨兵或一个冒险者。

|

||||

|

||||

这个游戏的特色有:三种游戏模式(矮人要塞,冒险者,传说模式),一个独特的随机生成的世界(由地形,野生生物和传奇生物等组成), 阴森的战斗机制以及各种邪恶鱼群。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 在这个世界里,你想玩多久都可以。可以经历许多次游戏,记录历史事件,对更改进行跟踪等;

|

||||

- 当你扮演的矮人在山群中寻找宝藏时,你可以对他们下达命令

|

||||

- 用各种材料来手工制作珍宝、物品,并可以用贵重金属、宝石等来改进它们;

|

||||

- 通过各种手段保护你自己,防御来自敌对文明的袭击;

|

||||

- 支持贵族,他们会管理你的民众

|

||||

- 让你的矮人高兴起来,了解他们工作和休闲时的想法;

|

||||

- 不同的 Z 坐标可以使你在多个层级上建造你的堡垒。建立塔台或征服地下深处;

|

||||

- 建立水闸来灌溉作物或用水淹没你的对手;

|

||||

- 扮演一个探险者并进行探索,为荣誉而战或复仇

|

||||

- 与以前的游戏中的对手相遇;

|

||||

- 在你经过的旅途中营救小城里的人们;

|

||||

- 没有繁琐的情节,只需要探索;

|

||||

- 无缝连接的漫游游戏世界-总共达到 197376 x 197376 平方 -可以在区域地图上更快速地穿行;

|

||||

- 接受小镇或文明社会的领导所委托的任务;

|

||||

- 可以找到你以前的角色,以一个新的角色带上他们来一场新的冒险,或者直接重新激活并使用他们;

|

||||

- 通过 Z 轴使得你可以在各个地下城的不同层级间和结构间平滑的上下移动来和对手战斗;

|

||||

- 战斗模式是通过技巧、身体部位、搏斗、在不同区域间蓄势和躲避,体验流血、疼痛,恶心及其他感受;

|

||||

- 一个动态的天气模型跟踪风,湿度及空气流动,以创造冷暖气流锋面、风、暴风雨雪;

|

||||

- 超过 200 种岩石和矿物类型被引入到了游戏世界,它们被放置在合适的地理环境中;

|

||||

- 通过可更改的文本文件来添加生物,武器,植物,金属和其他对象;

|

||||

- 以 16 色(包括黑色)渲染的扩展 ASCII 字符集,以及 8 种背景颜色(包括黑色);

|

||||

|

||||

- 网站: [www.bay12games.com/dwarves/][2]

|

||||

- 开发者: Tarn Adams

|

||||

- 协议: 免费软件

|

||||

- 版本号: 0.40.19

|

||||

|

||||

----------

|

||||

|

||||

###Ancient Domains of Mystery

|

||||

|

||||

|

||||

|

||||

Ancient Domains of Mystery (ADOM) 是一个 rogue-like 游戏,从 1994 年至今一直在不断开发。

|

||||

|

||||

它是一个包含复杂地下城的单用户游戏。你控制一个用种族、类别、属性、技巧和装备等描述的虚构角色。这个虚构角色正尝试着达到一个特定的目标(参考下面的介绍)并在一个困难的任务中取胜。为了完成任务,你必须在以前没有发现的隧道和地下城中探险,和丑陋的怪兽战斗,解开一系列遗忘的秘密,并找到宝藏。

|

||||

|

||||

在游戏期间,你在每次游戏时随机生成的各层地下城中探索。你也可能遇到某个特定的关卡,其中有着特定的挑战或者围绕某个特定主题而生成。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 拥有上百个地点的巨大游戏世界,例如城堡、随机生成的地下城、主题寺庙、墓地、古代遗迹、塔台和其他名胜;

|

||||

- 各种各样的种族(矮人、drakeling、雾精灵、hurthling、兽人、巨魔、ratling 等等)(LCTT注:种族信息可以参考[这里](http://ancardia.wikia.com/wiki/Race) 和丰富的职业(战士、 元素法师、 刺客、 混沌骑士,决斗士等等)带来无限的游戏乐趣;

|

||||

- 上百个怪兽和物品,其中的许多带有随机的增强特性;

|

||||

- 迫使你在对力量的欲望和对诅咒的恐惧之间进行权衡的腐败体系;

|

||||

- 法术、祈祷、思想技艺、炼金术、手工艺和更多;

|

||||

- 多样的任务和分支故事主线;

|

||||

- 许多完全不同的结局,可能改变现实本身。

|

||||

|

||||

- 网站: [www.adom.de][3]

|

||||

- 开发者: Thomas Biskup

|

||||

- 协议: Postcardware

|

||||

- 版本号: 1.20 Prelease 20

|

||||

|

||||

----------

|

||||

|

||||

###Tales of Maj’Eyal (ToME)

|

||||

|

||||

|

||||

|

||||

Tales of Maj’Eyal (ToME) (注:中文译名为 马基埃亚尔的传说) 是一个免费、开源的 roguelike 角色扮演游戏,包含特色的战术回合制战役和先进角色构建。它作为运行在 T-Engine 4.0 中的一个模块而被创造。

|

||||

|

||||

现在处于王权世纪(Age of Ascendancy),在长达一万年的冲突痛苦和混乱之后,我们所知的世界终于进入了一个相对和平的时期。 “魔法大爆裂(Spellblaze)” 留下的影响已经大为减缓, 大地的伤痕也慢慢地开始愈合。在薪火世纪(Age of Pyre)之后,各个文明也纷纷开始重建家园。(注:翻译来源于 [这里](http://www.qiyun.org/zhuanti/majiaiyaerdechuanshuo.htm))

|

||||

|

||||

特点包括:

|

||||

|

||||

- 适合于那些没有 rogueline 体验的玩家;

|

||||

- 同时支持图形界面和 ASCII 模式;

|

||||

- 某些角色拥有多达 40 种的能力;

|

||||

- 天赋系统;

|

||||

- 战役引擎;

|

||||

- 在线的持久状态/成就追踪;

|

||||

- IRC 聊天客户端;

|

||||

- 可扩展,可修改;

|

||||

- 充满激情的音乐;

|

||||

- 可解锁新的种族,类别,起始点,游戏模式和特点等;

|

||||

|

||||

- 网站: [te4.org][4]

|

||||

- 开发者: ToME 开发团队

|

||||

- 协议: GNU GPL v3.0

|

||||

- 版本号: 1.2.5

|

||||

|

||||

----------

|

||||

|

||||

###Cataclysm Dark Days Ahead

|

||||

|

||||

|

||||

|

||||

Cataclysm 是一个开源的 “后末世” roguelike 游戏,背景设定在由怪兽和僵尸带来的毁灭性的瘟疫后虚构的新英格兰(New England) 乡村。它是 Whale 开发的原有 Cataclysm 的继续,拓展了更多新的生物,建筑,游戏机制和其他特点。

|

||||

|

||||

尽管有些人描述它为一个 “僵尸游戏”,但 Cataclysm 远比一个“僵尸游戏”包含更多内容。玩家要在一个由程序生成的严酷、持久的世界中艰难生存下去。在一个死寂的文明世界中搜寻剩下的食物和装备,或者假如你足够幸运,搞到一辆装满汽油的汽车逃离 Dodge --这个如地狱一般的地方。从僵尸到巨型昆虫或机器人杀手以及更加奇怪和致命的东西,你要通过战斗来击败它们或逃离,以及和那些想要抢夺你的东西的那些同你一样的人战斗。

|

||||

|

||||

在许多方面上, Cataclysm 与大多数的 roguelike 游戏不同。它被设定在一个没有边界的三维世界里,而不是设定在一个垂直、线性的地下城中。这意味着相比于大多数的 roguel 游戏,探险将占一个更大的比重,而且这个游戏将具有更大的自由度。由于地图是如此的巨大,在每次游戏之间,它可以完全保持原样。假如你死了,并以一个新的角色开始,你的新游戏将会设定在同你最近呆过的游戏世界相同的世界里。同许多 roguelike 游戏一样,你可以获得先前角色的战利品;而与大多数 roguelike 不同的是,你也可以重新踏上先前角色的轨迹,并且对世界做出的任何戏剧性改变将会维持到你的下一次游戏。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 详细的角色创建,提供了数量众多的特性来选择;

|

||||

- 防御模式,这是一个有着快节奏作战的休息模式;

|

||||

- Bionics;类似于在许多其他游戏里的魔法系统;

|

||||

- 基因突变, 有好的和坏的变化;

|

||||

- 无界的,完全随机的世界地图,可以在角色交替时保持不变;

|

||||

- 创造物品

|

||||

- 新的制作方法可能需要通过练习或从书本中获得来磨练你的知识;

|

||||

- 逼真的火、烟和其他动态的地图特效;

|

||||

- 昼/夜循环,需要睡觉。假如你必须的话,可以使用咖啡因来保持更长时间的清醒,但这不健康;

|

||||

- 超过 300 种物品类型,包括众多的现实世界的枪支,药品和工具;

|

||||

- 许多药品是上瘾的,并需要持续使用来避免负面效果;

|

||||

- 通过修补门、窗、建造陷阱和巩固你的家的基石来防止一个僵尸的突然造访;

|

||||

- 能够构建你自己的木屋,包括墙和屋顶;

|

||||

- 可以驾驶在“后末世”发现的汽车兜风;

|

||||

- 这个可以根据你的需求来修改,或甚至你可以自己制造一辆;

|

||||

- 温度系统,太冷或太热都非常危险;

|

||||

- 初步支持贴片界面;

|

||||

- 根据选项生成世界,以及各种编辑方式;

|

||||

|

||||

- 网站: [en.cataclysmdda.com][5]

|

||||

- 作者: Kevin Granade 及其他

|

||||

- 协议: Creative Commons Attribution-ShareAlike 3.0 Unported License

|

||||

- 版本号: 0.B

|

||||

|

||||

----------

|

||||

|

||||

###Goblin Hack

|

||||

|

||||

|

||||

|

||||

Goblin Hack 是一个开源 roguelike 游戏,基于 OpenGL 的平滑滚动的ASCII 图形界面。这个游戏受 NetHack 外观的启发,但更加快速且使用更少的按键。

|

||||

|

||||

Goblin Hack 有一个简洁的界面,在今天这个过度强调渲染的游戏世界中,似乎它对所有年龄段的玩家都有吸引力,并启发了这些玩家的想象力。

|

||||

|

||||

在被投进一个随机的正在生成的地下城之前,玩家可以从几个角色类别中选择一个角色。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 令人印象深刻的界面(相比于许多其他的 roguelike 游戏);

|

||||

- 简洁的界面;

|

||||

- 在被投进一个随机的正在生成的第一层地下城之前,玩家可以从几个角色类别中选择一个角色;

|

||||

- 手动保存游戏;

|

||||

|

||||

- 网站: [goblinhack.sourceforge.net][6], [github.com/goblinhack/goblinhack][7]

|

||||

- 作者: Neil McGill

|

||||

- 协议: GNU GPL v2

|

||||

- 版本号: 1.19

|

||||

|

||||

----------

|

||||

|

||||

###SLASH'EM

|

||||

|

||||

|

||||

|

||||

Super Lotsa Added Stuff Hack - Extended Magic (SLASH'EM) 是一个角色扮演游戏,在其中你控制一个单独的角色。SLASH'EM 是 NetHack 的一个变种。它拥有一个和 Rogue、ADOM、Anghand 及 NetHack 相似的界面和游戏玩法。你通过键盘来控制角色的动作,以一个俯视的视角来查看这个世界。

|

||||

|

||||

背景: Amulet of Yendor 已被偷走,不仅如此,偷走 amulet 的 Wizard of Yendor(坏蛋)似乎深藏于 Dungeons of Doom(危险的地方)。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 提供额外的特色、怪兽和项目;

|

||||

- 新颖的特点包括僧人职业和类似推箱子的关卡;

|

||||

- 主地下城比在 NetHack 中的要大很多;

|

||||

|

||||

- 网站: [www.slashem.org][8]

|

||||

- 开发者: Slash'EM 开发团队

|

||||

- 协议: MIT License, NetHack General Public License

|

||||

- 版本号: 0.0.7E7F3

|

||||

|

||||

----------

|

||||

|

||||

###NetHack

|

||||

|

||||

|

||||

|

||||

NetHack 是一个极简,但又非常吸引人的具有地下城与龙风格的冒险游戏。“net”元素指的是它的发展已经根据网络进行了调整,“hack”元素指的是角色扮演游戏的一种类型,以乱砍、猛砍著称,着眼于战斗。

|

||||

|

||||

在 NetHack 中,你扮演凶猛的战士、巫师或许多其他职业中的一种,一路战斗着,为你的神灵获取 Amulet of Yendor(可以说这是一个倒退!)。在这个过程中,你可能会遇到一个或两个 quantum mechanic(LCTT 译注:从[这里](http://nethack.wikia.com/wiki/Quantum_mechanic)得知,这指的是一种怪兽),或者可能遇到一个小型的太空舰队,抑或是 —— 假如你*足够*幸运会遇到 —— Ravenous Bugblatter Beast of Traal。(LCTT 译注:我参考了[这里](http://nethack.wikia.com/wiki/Douglas_Adams))。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 45-50 个关卡, 其中的大多数随机生成;

|

||||

- 各种各样的物品:武器、盔甲、卷轴、药水、戒指、宝石和各种各样的工具,如钥匙和灯;

|

||||

- 祝福和诅咒;

|

||||

- 永久死亡: 若没有对当前的保存文件进行备份,失效的角色就找不回来了;

|

||||

- 界面:

|

||||

- 文本模式;

|

||||

- 图形化界面, 使用 X、Qt 工具集或 GNOME 库;

|

||||

|

||||

- 网站: [www.nethack.org][9]

|

||||

- 开发者: NetHack 开发团队

|

||||

- 协议: NetHack 通用公共许可证

|

||||

- 版本号: 3.4.3

|

||||

|

||||

----------

|

||||

|

||||

###Ascii Sector

|

||||

|

||||

|

||||

|

||||

Ascii Sector 是一个免费的太空战斗/探险/交易游戏,它基于经典的电脑游戏 `Wing Commander: Privateer`,后者由 Origine Systems 公司于 1993 年发布。

|

||||

|

||||

在 Ascii Sector 中,刚开始你将驾驶一艘简易的飞船,然后可以通过接受任务或者贩卖物品来挣得足够多的钱以升级你的飞船或重新再买一艘。不管是在太空中,还是在地面上,抑或是在飞船上,你可以专注于致命的战斗;并且通过使用 Ascii Sector 的脚本语言,你还可以为游戏创造自己的任务或享受其他玩家创造的任务。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 使用 ANSI 字符集生成图形界面;

|

||||

- 真正的深入到游戏中;

|

||||

- 提供各种基地,任务,商品和飞船;

|

||||

- 飞船型号包括: Broadsword, Centurion, Demon, Dralthi, Drayman, Galaxy, Gladius, Gothri, Kamekh, Nexus, Orion, Paradign, Stileto, Talon, Tarsus 和 Ulysses;

|

||||

- 四个象限: Alizarin, Crimson, Mauve, 和 Viridian;

|

||||

- 可下载的任务;

|

||||

- 任务可用脚本编辑;

|

||||

- Ascii Sector 任务语言,在 Ascii Sector 宇宙中创造你自己的故事;

|

||||

- 可以袭击或抢劫星球上的 NPC(非玩家控制角色);

|

||||

- 可以到处移动的持久性舰队、可以改变系统的控制、引来敌人的舰队、回基地修复或重建;

|

||||

- 可以登录系统受损的飞船;

|

||||

- 可下载高质量的音乐文件;

|

||||

|

||||

- 网站: [www.asciisector.net][10]

|

||||

- 开发者: Christian Knudsen

|

||||

- 协议: 免费软件

|

||||

- 版本号: 0.7.1.4

|

||||

|

||||

----------

|

||||

|

||||

###Angband

|

||||

|

||||

|

||||

|

||||

Angband 是一个免费、单用户、使用 ASCII 字符图形化的地下城探险游戏,在其中你将以一个冒险者的角色探索一个深深的地下城,与怪兽战斗,获得你能取得的最好武器,准备着与黑暗之主 Morgoth 的最后决战。从上世纪九十年代开始,它一直在持续地开发着。

|

||||

|

||||

Angband 沿袭了 Rogue 和 NetHack 的风格路线。它由 Moria 和 Umoria 游戏衍生而来,基于 Rogue 回合制。它经常被描述为一个 “roguelike”游戏,因为它的外观和游戏体验与 Rogue 非常相似。很多游戏中的新生物、物品都来自 J.R.R Tolkien 的画作,尽管有些野兽直接来源于经典的神话、龙与地下城、Rolemaster,或 Angband 的原开发者的脑海中。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 100 层地下城;

|

||||

- 随机产生的新关卡;

|

||||

- 可以选择成为人类、半精灵、精灵、霍比特人、地精、矮人,半兽人,半巨魔, 登丹人 ,高等精灵,或者狗头人;

|

||||

- 神器;

|

||||

- 施法;

|

||||

- 怪物;

|

||||

- 怪物坑;

|

||||

- 怪物巢穴;

|

||||

|

||||

- 网站: [rephial.org][11]

|

||||

- 开发者: Angband 开发小组

|

||||

- 协议: GNU GPL v2

|

||||

- 版本号: 3.5.0

|

||||

|

||||

----------

|

||||

|

||||

###UnNetHack

|

||||

|

||||

|

||||

|

||||

UnNetHack 是 NetHack 的一个分支版本。NetHack 最开始于 1987 年发行,并且许多游戏玩家认为它是计算机世界所能提供的最好游戏体验的游戏之一。

|

||||

|

||||

特点包括:

|

||||

|

||||

- 增加了许多针对 NetHack 的增强,如额外的怪兽、更多的关卡、许多新的元素、更多的危险、更具挑战性的游戏,以及最重要的,相比普通的 NetHack,它更具娱乐性;

|

||||

- 帮助新手开始的教程;

|

||||

|

||||

- 网站: [sourceforge.net/apps/trac/unnethack][12]

|

||||

- 作者: Patric Mueller

|

||||

- 协议: Nethack General Public License

|

||||

- 版本号: 5.1.0

|

||||

|

||||

----------

|

||||

|

||||

###Hydra Slayer

|

||||

|

||||

|

||||

|

||||

Hydra Slayer 是一个专注于杀死九头蛇的开源 Roguelike 游戏。它受到了希腊神话、地下城探险、MathRL seven day roguelike ,和一些关于勇者杀死多头野兽的数字谜题等启发。

|

||||

|

||||

特点如下:

|

||||

|

||||

- 独特的游戏机制;

|

||||

- 混合希腊神话和数字迷宫的主题;

|

||||

- 传统的 roguelike ASCII 字符界面或贴片/3D 界面;

|

||||

- 5 种人物角色,具有极为不同的战术、力量及弱点;

|

||||

- 28 种敌人类型:

|

||||

- 10 种基本的九头蛇类型(每种类型都有两种变种);

|

||||

- 8 种特殊类型的敌人;

|

||||

- 可用作战术工具的无害蘑菇;

|

||||

- 28 种装备(并包括材料和装备的大小/力量的变种);

|

||||

- 15 种武器材料;

|

||||

- 18 种非装备物品;

|

||||

- 3 种可供选择的地图;

|

||||

- 8 种关卡拓扑结构(包括莫比乌斯带和克莱因瓶);

|

||||

- 11 个关卡生成器;

|

||||

- 2 种结局;

|

||||

|

||||

- 网站: [www.roguetemple.com/z/hydra][13]

|

||||

- 开发者: Zeno Rogue

|

||||

- 协议: GNU GPL v2

|

||||

- 版本号: 16.1

|

||||

|

||||

----------

|

||||

|

||||

###Brogue

|

||||

|

||||

|

||||

|

||||

Brogue 是一个开源的 Roguelike 游戏,它可以运行在 Mac OS X, Windows, Linux, iOS 和 Android 等平台下。

|

||||

|

||||

Brogue 是 Rogue 的一个直系分支,后者是一个最早由 Michael Toy 和 Glenn Wichman 于 1980 年左右开发的地下城探险视频游戏。与其他受欢迎的现代 Roguelike 游戏不同, Brogue 追求简单而不是复杂性,同时尽力确保游戏的不同组成之间的联系是有趣且纷繁多彩。

|

||||

|

||||

这个游戏的目标是取得深藏于地下第 26 层的 "Amulet of Yendor",再返回到地面逃出生天。对于那些技术娴熟且想进一步探险的人来说,位于 26 层之下的每层均包含 3 颗 lumenstone (流明石)(LCTT 译注:此处与我在[这里](http://brogue.wikia.com/wiki/Lumenstone)看到的有些出入),获得它们,将在胜利的基础上被授予额外的得分。

|

||||

|

||||

Brogue 是一个富有挑战性的游戏,但玩起来非常有趣。尽量不要因游戏的高难度而灰心;试玩一段时间之后,你会发现它变得非常吸引人。

|

||||

|

||||

特点如下:

|

||||

|

||||

- 追求简单而非复杂;

|

||||

- 对用户友好;

|

||||

- 相比于 Rogue, Brogue 关卡生成更加复杂;

|

||||

- 移除了 XP 和 水平系统 ;

|

||||

- 陷阱,防护性物品;

|

||||

- 额外的怪兽类型和魔法物品;

|

||||

|

||||

- 网站: [sites.google.com/site/broguegame][14]

|

||||

- 作者: Brian Walker

|

||||

- 协议: GNU Affero GPL

|

||||

- 版本号: 1.7.3

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://www.linuxlinks.com/article/201412031524381/RoguelikeGames.html

|

||||

|

||||

作者:Frazer Kline

|

||||

译者:[FSSlc](https://github.com/FSSlc)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[1]:http://crawl.develz.org/

|

||||

[2]:http://www.bay12games.com/dwarves/index.html

|

||||

[3]:http://www.adom.de/

|

||||

[4]:http://te4.org/

|

||||

[5]:http://en.cataclysmdda.com/

|

||||

[6]:http://goblinhack.sourceforge.net/

|

||||

[7]:https://github.com/goblinhack/goblinhack

|

||||

[8]:http://www.slashem.org/

|

||||

[9]:http://www.nethack.org/

|

||||

[10]:http://www.asciisector.net/

|

||||

[11]:http://rephial.org/

|

||||

[12]:http://sourceforge.net/apps/trac/unnethack/

|

||||

[13]:http://www.roguetemple.com/z/hydra/

|

||||

[14]:lhttps://sites.google.com/site/broguegame/

|

||||

@ -0,0 +1,83 @@

|

||||

如何在Ubuntu 14.04上安装轻量级web服务器Cherokee

|

||||

================================================================================

|

||||

**Cherokee** 是一个免费,开源,高性能轻量级的全功能web服务器,支持大部分主流操作系统(Linux、 Mac OS X、 Solaris 和 BSD)。它支持TLS/SSL、FastCGI、 SCGI、 PHP、 uWSGI、 SSI、 CGI、 LDAP、 HTTP代理、 视频流处理、 内容缓存、 流量控制、 虚拟主机、Apache兼容的日志文件,以及负载均衡等功能。

|

||||

|

||||

今天我们介绍一下怎样在Ubuntu Server 14.04 LTS安装和配置轻量级的web服务器Cherokee,只需要注意修改软件源列表,同样适用于Ubuntu12.04,12.10和13.04。

|

||||

|

||||

在Ubuntu Server上逐步安装和配置Cherokee

|

||||

|

||||

### 1. 更新Ubuntu软件包索引 ###

|

||||

|

||||

首先登陆Ubuntu Server,执行以下命令,更新Ubuntu Server的软件源并安装可用的更新。

|

||||

|

||||

sudo apt-get update

|

||||

|

||||

sudo apt-get upgrade

|

||||

|

||||

### 2. 加入 PPA ###

|

||||

|

||||

通过运行以下命令增加Cherokee的PPA

|

||||

|

||||

sudo add-apt-repository ppa:cherokee-webserver

|

||||

|

||||

sudo apt-get update

|

||||

|

||||

对于运行14.04版本的服务器还需要执行以下步骤

|

||||

|

||||

cd /etc/apt/sources.list.d

|

||||

|

||||

nano cherokee-webserver-ppa-trusty.list

|

||||

|

||||

用`deb http://ppa.launchpad.net/cherokee-webserver/ppa/ubuntu saucy main` 替换 `deb http://ppa.launchpad.net/cherokee-webserver/ppa/ubuntu trusty main`

|

||||

|

||||

**再次运行命令:**

|

||||

|

||||

sudo apt-get update

|

||||

|

||||

### 3. 使用apt-get安装Cherokee ###

|

||||

|

||||

使用如下命令安装Cherokee和SSL模块

|

||||

|

||||

sudo apt-get install cherokee cherokee-admin cherokee-doc libcherokee-mod-libssl libcherokee-mod-streaming libcherokee-mod-rrd

|

||||

|

||||

### 4. 配置Cherokee ###

|

||||

|

||||

重启Cherokee服务:

|

||||

|

||||

sudo service cherokee start

|

||||

|

||||

使用Cherokee最大的好处就是能通过一个简单易用的web界面 cherokee-admin 来管理所有的配置选项。推荐通过浏览器来管理Cherokee。使用如下命令启动cherokee-admin

|

||||

|

||||

sudo cherokee-admin

|

||||

|

||||

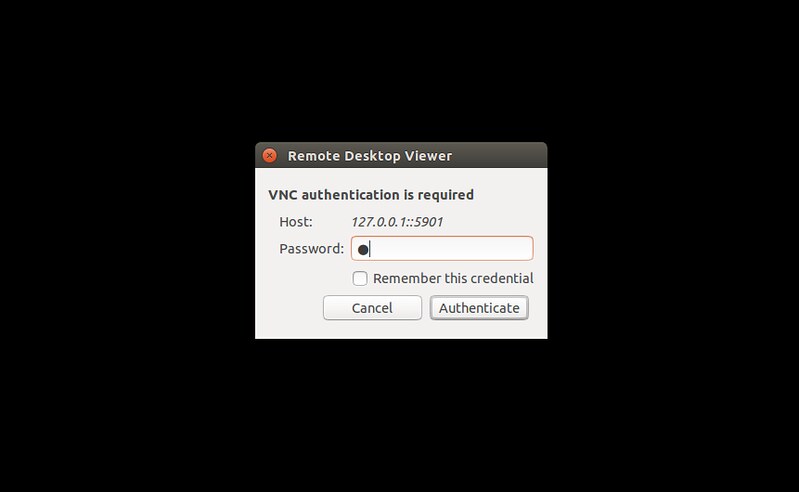

**注意: cherokee-admin 会显示用户名,一次性密码和web管理界面地址。**

|

||||

|

||||

**请记录下这个一次性密码,登录到管理界面时需要它。**

|

||||

|

||||

默认情况下,只能通过localhost访问Cherokee-admin,如果需要通过其它网络地址来访问,可以使用‘**-b**’参数。如果不指定任何IP地址,Cherokee-admin会自动监听所有网络端口。然后就可以通过网络访问Cherokee-admin

|

||||

|

||||

sudo cherokee-admin -b

|

||||

|

||||

通过指定IP地址访问Cherokee-admin

|

||||

|

||||

sudo cherokee-admin -b 192.168.1.102

|

||||

|

||||

### 5. 浏览cherokee-admin面板 ###

|

||||

|

||||

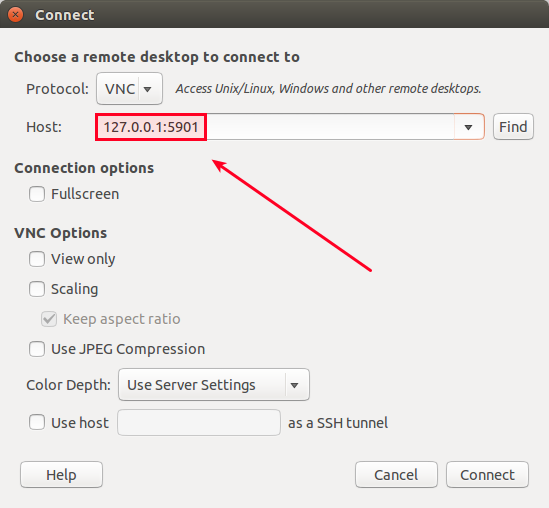

在你喜欢的浏览器中输入地址`http://主机名或 IP 地址:9090/`就可以进入控制面板了。例如我的是http://127.0.0.1:9090/,在浏览器中显示如下图

|

||||

|

||||

|

||||

|

||||

好了,到这里我们已经成功地在Ubuntu Server上安装和配置了Cherokee。

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://linoxide.com/ubuntu-how-to/install-cherokee-lightweight-web-server-ubuntu-14-04/

|

||||

|

||||

作者:[Arun Pyasi][a]

|

||||

译者:[ictlyh](https://github.com/ictlyh)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://linoxide.com/author/arunp/

|

||||

@ -1,15 +1,15 @@

|

||||

C语言数据类型是如何被大多数计算机系统所支持?

|

||||

---------

|

||||

========================

|

||||

|

||||

#问题:

|

||||

###问题:

|

||||

|

||||

在读K&R版的*The C Programming Language*一书时,我在[介绍,第3页]看到这样一条说明:

|

||||

在读K&R版的*The C Programming Language*一书时,我在[介绍,第3页]看到这样一条说明:

|

||||

|

||||

>因为C语言提供的数据类型和控制结构可以直接被大部分计算机系统所支持,所以在实现自包含程序时所需要的运行库文件一般很小。

|

||||

>**因为C语言提供的数据类型和控制结构可以直接被大部分计算机系统所支持,所以在实现自包含程序时所需要的运行库文件一般很小。**

|

||||

|

||||

这段黑体说明了什么?能找到一个例子来说明C语言中的某种数据类型或控制结构并不能被一种计算机系统所支持呢?

|

||||

这段黑体说明了什么?能否找到一个例子来说明C语言中的某种数据类型或控制结构不被某种计算机系统直接支持呢?

|

||||

|

||||

#回答:

|

||||

###回答:

|

||||

|

||||

事实上,C语言中确实有不被直接支持的数据类型。

|

||||

|

||||

@ -31,13 +31,13 @@ return _float_add(x, y);

|

||||

|

||||

另一个常见的例子是64位整型数(C语言标准中'long long'类型是1999年之后才出现的),这种类型在32位系统上也不能直接使用。古董级的SPARC系统则不支持整型乘法,所以在运行时必须提供乘法的实现。当然,还有一些其它例子。

|

||||

|

||||

##其它语言

|

||||

####其它语言

|

||||

|

||||

相比起来,其它编程语言有更加复杂的基本类型。

|

||||

|

||||

比如,Lisp中的symbol需要大量的运行时实现支持,就像Lua中的tables、Python中的strings、Fortran中的arrays,等等。在C语言中等价的类型通常要么不属于标准库(C语言没有标准symbols或tables),要么更加简单,而且并不需要那么多的运行时支持(C语言中的array基本上就是指针,以NULL结尾的字符串实现起来也很简单)。

|

||||

比如,Lisp中的symbol需要大量的运行时实现支持,就像Lua中的table、Python中的string、Fortran中的array,等等。在C语言中等价的类型通常要么不属于标准库(C语言没有标准symbol或table),要么更加简单,而且并不需要那么多的运行时支持(C语言中的array基本上就是指针,以NULL结尾的字符串实现起来也很简单)。

|

||||

|

||||

##控制结构

|

||||

####控制结构

|

||||

|

||||

异常处理是C语言中没有的一种控制结构。非局部的退出只有'setjmp()'和'longjmp()'两种,只能提供保存和恢复某些部分的处理器状态。相比之下,C++运行时环境必须先遍历函数调用栈,然后调用析构函数和异常处理函数。

|

||||

|

||||

@ -46,7 +46,7 @@ via:[stackoverflow](http://stackoverflow.com/questions/27977522/how-are-c-data-t

|

||||

|

||||

作者:[Dietrich Epp][a]

|

||||

译者:[KayGuoWhu](https://github.com/KayGuoWhu)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

@ -1,13 +1,13 @@

|

||||

如何在CentOS/RHEL中安装机遇Web监控的Linux-dash

|

||||

如何在CentOS/RHEL中安装基于Web的监控系统 linux-dash

|

||||

================================================================================

|

||||

**Linux-dash**是一款为Linux设计的基于web的轻量级监控面板。这个程序会显示实时时间、不同的系统属性,比如CPU负载、RAM使用率、磁盘使用率、网速、网络连接、RX/TX带宽、登录用户、运行的进程等等。它不会存储长期的统计。因为它没有后端数据库。

|

||||

**Linux-dash**是一款为Linux设计的基于web的轻量级监控面板。这个程序会实时显示各种不同的系统属性,比如CPU负载、RAM使用率、磁盘使用率、网速、网络连接、RX/TX带宽、登录用户、运行的进程等等。它不会存储长期的统计。因为它没有后端数据库。

|

||||

|

||||

本篇文章将会向你展示如何安装和设置Linux dash,这里的web服务器是**Nginx**.

|

||||

本篇文章将会向你展示如何安装和设置Linux dash,这里所使用的web服务器是**Nginx**.

|

||||

|

||||

### 安装 ###

|

||||

|

||||

首先我们要启用[EPEL 仓库][1]。

|

||||

|

||||

|

||||

**接下来,我们需要用下面的命令安装nginx。**

|

||||

|

||||

sudo yum install nginx

|

||||

@ -59,7 +59,7 @@

|

||||

|

||||

sudo vim /etc/php-fpm.d/www.conf

|

||||

|

||||

**确保设置了“listn”,“user”和“group”字段。你可以保留下面的配置不变。**

|

||||

**确保设置了如下的“listen”,“user”和“group”字段。你可以保留其它的配置不变。**

|

||||

|

||||

. . .

|

||||

listen = /var/run/php-fpm.sock

|

||||

@ -73,25 +73,25 @@

|

||||

sudo cp -r linux-dash/ /var/www/

|

||||

sudo chown -R nginx:nginx /var/www

|

||||

|

||||

**接下来,重启 Nginx和php-fpm**

|

||||

**接下来,重启 Nginx和php-fpm。**

|

||||

|

||||

sudo service nginx restart

|

||||

sudo service php-fpm restart

|

||||

|

||||

**设置nginx和php-fpm开机自动启动**

|

||||

**设置nginx和php-fpm开机自动启动。**

|

||||

|

||||

sudo chkconfig nginx on

|

||||

sudo chkconfig php-fpm on

|

||||

|

||||

在本例中,我们使用TCP端口8080配置linux-dash。因此确保防火墙没有阻止8080 TCP端口。

|

||||

在本例中,我们使用TCP端口8080配置linux-dash。因此需确保防火墙没有阻止8080 TCP端口。

|

||||

|

||||

### 用linux-dash监控Linux服务器 ###

|

||||

|

||||

你现在可以在浏览器中输入**http://<linux-IP-address>:8080/linux-dash/**来访问Linux-dash。

|

||||

你现在可以在浏览器中输入**http://\<IP地址>:8080/linux-dash/**来访问Linux-dash。

|

||||

|

||||

web面板包含了不同的组件,每个都显示独特的系统属性。你可以自定义web面板的外观也可以关闭一些组件。

|

||||

|

||||

|

||||

|

||||

|

||||

美好的一天!

|

||||

|

||||

@ -104,9 +104,9 @@ via: http://www.unixmen.com/install-linux-dash-web-based-monitoring-system-cento

|

||||

|

||||

作者:[Jijo][a]

|

||||

译者:[geekpi](https://github.com/geekpi)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://www.unixmen.com/author/jijo/

|

||||

[1]:http://www.unixmen.com/install-epel-repository-centos-rhel-7/

|

||||

[1]:http://linux.cn/article-2324-1.html

|

||||

@ -8,7 +8,7 @@ Linux 有问必答:如何在Linux 中修复“fatal error: x264.h: No such fil

|

||||

|

||||

[x264][1]是GNU GPL授权的H.264/MPEG-4 AVC编码库。x264库被广泛用于视频编码/转码程序比如Avidemux、[FFmpeg][2]、 [HandBrake][3]、 OpenShot、 MEncode等等。

|

||||

|

||||

要解决这个问题,你需要安装x264的开发库文件。你可以这么做。

|

||||

要解决这个问题,你需要安装x264的开发库文件。你可以如下做。

|

||||

|

||||

###在 Debian、 Ubuntu 或者 Linux Mint 中安装像x264库和开发文件 ###

|

||||

|

||||

@ -24,7 +24,7 @@ RPM Fusion设置完成后,你可以使用下面的命令安装x264开发文件

|

||||

|

||||

$ sudo yum --enablerepo=rpmfusion-free install x264-devel

|

||||

|

||||

注意RPM Fusion仓库在CentOS 7中还没有,因此上面的方法在CentOS 7中还不可行。万一是CentOS 7 ,你可以从源码编译并安装x264,下面会解释的。

|

||||

注意RPM Fusion仓库在CentOS 7中还没有,因此上面的方法在CentOS 7中还不可行。万一是CentOS 7 ,你可以从源码编译并安装x264,下面会解释的。

|

||||

|

||||

### 在Debian、 Ubuntu 或者 Linux Mint中源码编译x264库 ###

|

||||

|

||||

@ -81,7 +81,7 @@ x264库将会安装在/usr/local/lib。要让其他程序可以使用这个库

|

||||

via: http://ask.xmodulo.com/fatal-error-x264-h-no-such-file-or-directory.html

|

||||

|

||||

译者:[geekpi](https://github.com/geekpi)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

@ -1,10 +1,10 @@

|

||||

如何使用btsync通过网络实现电脑间文件共享

|

||||

如何使用btsync通过网络实现计算机间的文件共享

|

||||

================================================================================

|

||||

如果你是使用各式设备在网上工作的这类人,我相信你肯定需要一个在不同设备间同步文件及目录的方法,至少是非常渴望有这种功能。

|

||||

如果你是那种使用各式设备在网上工作的人,我相信你肯定需要一个在不同设备间同步文件及目录的方法,至少是非常渴望有这种功能。

|

||||

|

||||

BitTorrent Sync简称btsync,是一个基于BitTorrent(著名P2P文件分享协议)的免费跨平台同步工具。与传统BitTorrent客户端不同的是btsync用于传输加密和访问授权的是不同操作系统及设备中自动生成的键。

|

||||

BitTorrent Sync简称btsync,是一个基于BitTorrent(著名P2P文件分享协议)的免费跨平台同步工具。与传统BitTorrent客户端不同的是,btsync可以在不同操作系统及设备之间加密数据传输和基于自动生成的密钥来授予访问共享文件的权限。

|

||||

|

||||

更具体点,当你想要通过btsync共享一些文件或文件夹,相应的读/写键(所谓的秘密编码)已经创建。这些键将会通过不同的途径例如HTTPS链接,电子邮件,二维码等被分享。一旦两台设备通过一个键配对成功,链接内容将会直接在其间同步。如果没有事先设置,传输将不会有文件大小和速度的限制。你可以在btsync中创建账号,以此来创建和管理通过网络分享的键和文件。

|

||||

更具体点,当你想要通过btsync共享一些文件或文件夹,相应的读/写密钥(所谓的密码)就创建好了。这些密钥可以通过HTTPS链接,电子邮件,二维码等在不同的设备间共享传递。一旦两台设备通过一个密钥配对成功,其所对应的内容将会直接在其间同步。如果没有事先设置,传输将不会有文件大小和速度的限制。你可以在btsync中创建账号,这样你可以通过 web 界面来创建和管理通过网络分享的密钥和文件。

|

||||

|

||||

BitTorrent Sync可以在许多的操作系统上运行,包括Linux,MacOS X,Windows,在 [Android][1]和[iOS][2]上也可以使用。在这里,我们将教你在Linux环境(一台家用服务器)与Windows环境(一台笔记本电脑)之间如何使用BitTorrent Sync来同步文件。

|

||||

|

||||

@ -12,7 +12,7 @@ BitTorrent Sync可以在许多的操作系统上运行,包括Linux,MacOS X

|

||||

|

||||

BitTorrent Sync可以在[项目主页][3]直接下载。由于Windows版本的BitTorrent Syn安装起来十分简单,所以我们假设笔记本上已经安装了。我们把焦点放到Linux服务器上的安装和配置。

|

||||

|

||||

在下载页面中选择你的系统架构,右键相应链接,选择复制连接地址(或者简单的依靠浏览器判断),将链接粘贴到在终端中用wget下载,如下:

|

||||

在下载页面中选择你的系统架构,右键相应链接,复制连接地址(或者类似的功能,不同浏览器可能不同),将链接粘贴到在终端中用wget下载,如下:

|

||||

|

||||

**64位Linux:**

|

||||

|

||||

@ -36,11 +36,11 @@ BitTorrent Sync可以在[项目主页][3]直接下载。由于Windows版本的Bi

|

||||

|

||||

export PATH=$PATH:/usr/local/bin/btsync

|

||||

|

||||

或者在在该文件夹中运行btsync的二进制文件。我们推荐使用第一种方式,虽需要少量的输入但更容易记忆。

|

||||

或者在该文件夹中运行btsync的二进制文件。我们推荐使用第一种方式,虽需要少量的输入但更容易记忆。

|

||||

|

||||

### 配置Btsync ###

|

||||

### 配置btsync ###

|

||||

|

||||

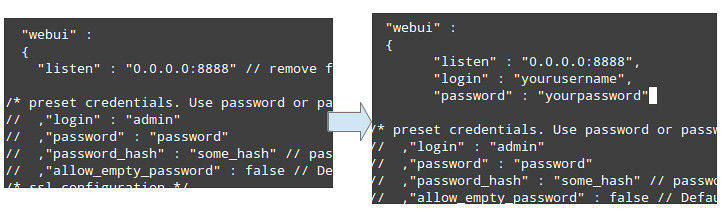

Btsync带有一个内置的网络服务器被用作其管理接口。想要使用这个接口你需要创建一个配置文件。你可以使用以下命令来创建:

|

||||

btsync带有一个内置的网络服务器,用作其管理接口。想要使用这个接口你需要创建一个配置文件。你可以使用以下命令来创建:

|

||||

|

||||

# btsync --dump-sample-config > btsync.config

|

||||

|

||||

@ -54,19 +54,21 @@ Btsync带有一个内置的网络服务器被用作其管理接口。想要使

|

||||

|

||||

|

||||

|

||||

如果你将来想要优化一下它的配置,可以看一下 /usr/local/bin/btsync 目录下的 README 文件,不过现在我们先继续下面的步骤。

|

||||

|

||||

### 第一次运行btsync ###

|

||||

|

||||

作为一个系统的最高执行者我们需要依赖日志文件!所以在我们启动btsync之前,我们将先为btsync创建一个日志文件。

|

||||

|

||||

# touch /var/log/btsync.log

|

||||

|

||||

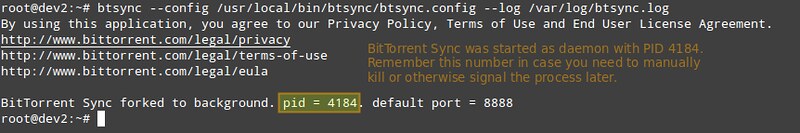

最后,让我们开启btsync:

|

||||

最后,让我们启动btsync:

|

||||

|

||||

# btsync --config /usr/local/bin/btsync/btsync.config --log /var/log/btsync.log

|

||||

|

||||

|

||||

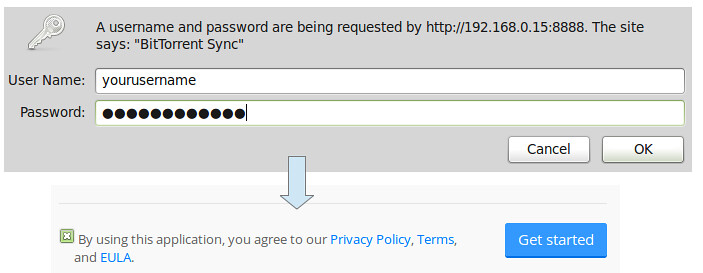

|

||||

现在在你的浏览器中输入正在运行btsync监听的服务器IP地址和端口(我这是192.168.0.15:8888),同意隐私政策,条款和最终用户许可协议:

|

||||

现在在你的浏览器中输入正在运行的btsync所监听的服务器IP地址和端口(我这是192.168.0.15:8888),同意其隐私政策,条款和最终用户许可协议:

|

||||

|

||||

|

||||

|

||||

@ -80,33 +82,29 @@ Btsync带有一个内置的网络服务器被用作其管理接口。想要使

|

||||

|

||||

现在这样就够了。在运行接下来的步骤之前,请先在Windows主机(或你想使用的其他Linux设备)上安装BitTorrent Sync。

|

||||

|

||||

### Btsync分享文件 ###

|

||||

### btsync分享文件 ###

|

||||

|

||||

下方的视频将会展示如何在安装Windows8的电脑[192.168.0.106]上分享现有的文件夹。在添加好想要同步的文件夹后,你会得到它的键,通过“Enter a key or link”菜单(上面的图已经展示过了)添加到你安装到的Linux机器上,并开始同步:

|

||||

这个[视频][5](需要翻墙)展示了如何在安装Windows8的电脑[192.168.0.106]上分享现有的文件夹。在添加好想要同步的文件夹后,你会得到它的密钥,通过“Enter a key or link”菜单(上面的图已经展示过了)添加到你安装到的Linux机器上,并开始同步。

|

||||

|

||||

注释:youtube视频

|

||||

<iframe width="615" height="346" frameborder="0" allowfullscreen="" src="http://www.youtube.com/embed/f7kLM0lAqF4?feature=oembed"></iframe>

|

||||

现在用别的设备试试吧;找一个想要分享的文件夹或是一些文件,并通过Linux服务器的网络接口将密钥导入到你安装的“中央”btsync中。

|

||||

|

||||

现在用别的设备试试吧;找一个想要分享的文件夹或是一些文件,并通过Linux服务器的网络接口将键导入到你安装的“核心”btsync中。

|

||||

|

||||

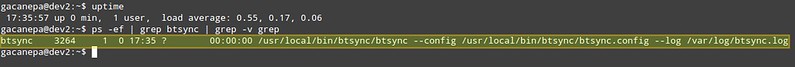

### 使用常规用户开机自动运行btsync ###

|

||||

### 以常规用户开机自动运行btsync ###

|

||||

|

||||

你们可能注意到了,视频中在同步文件时是使用'root'组的用户创建/btsync目录的。那是因为我们使用超级用户手动启动BitTorrent Sync的原因。在通常情况下,你会希望它开机自动使用无权限用户(www_data或是专门为此创建的账户,例如btsync)启动。

|

||||

|

||||

所以,我们创建了一个叫做btsync的用户,并在/etc/rc.local文件(exit 0行前)添加如下字段:

|

||||

所以,我们创建了一个叫做btsync的用户,并在/etc/rc.local文件(exit 0 这一行前)添加如下字段:

|

||||

|

||||

sudo -u btsync /usr/local/bin/btsync/btsync --config /usr/local/bin/btsync/btsync.config --log /var/log/btsync.log

|

||||

|

||||

最后,创建pid文件:

|

||||

|

||||

# touch /usr/local/bin/btsync/.sync//sync.pid

|

||||

# touch /usr/local/bin/btsync/.sync/sync.pid

|

||||

|

||||

并递归更改/usr/local/bin/btsync的所属用户:

|

||||

并递归更改 /usr/local/bin/btsync的所属用户:

|

||||

|

||||

# chown -R btsync:root /usr/local/bin/btsync

|

||||

|

||||

现在重启试试,看看btsync是否正在由预期中的用户运行:

|

||||

Now reboot and verify that btsync is running as the intended user:

|

||||

|

||||

|

||||

|

||||

@ -114,7 +112,7 @@ Now reboot and verify that btsync is running as the intended user:

|

||||

|

||||

### 尾注 ###

|

||||

|

||||

如你所见,BitTorrent Sync对你几乎就像一个无服务器的Dropbox。我说“几乎”的原因是:当你在局域网内同步数据时,同步在两个设备之间直接进行。然而如果你想要跨网段同步数据,并且你的设备可能要穿过防火墙的限制来配对,那就只能通过一个提供BitTorrent的第三方中继服务器来完成同步传输。虽然声称传输经过 [AES加密][4],你还是可能遇到不想放生的状况。为了你的隐私着想,务必在你共享的每个文件夹中关掉中继/跟踪选项。

|

||||

如你所见,BitTorrent Sync对你而言几乎就像一个无服务器的Dropbox。我说“几乎”的原因是:当你在局域网内同步数据时,同步在两个设备之间直接进行。然而如果你想要跨网段同步数据,并且你的设备可能要穿过防火墙的限制来配对,那就只能通过一个提供BitTorrent的第三方中继服务器来完成同步传输。虽然声称传输经过 [AES加密][4],你还是可能会遇到不想发生的状况。为了你的隐私着想,务必在你共享的每个文件夹中关掉中继/跟踪选项。

|

||||

|

||||

希望这些对你有用!分享愉快!

|

||||

|

||||

@ -123,8 +121,8 @@ Now reboot and verify that btsync is running as the intended user:

|

||||

via: http://xmodulo.com/share-files-between-computers-over-network.html

|

||||

|

||||

作者:[Gabriel Cánepa][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

译者:[martin2011qi](https://github.com/martin2011qi)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

@ -133,3 +131,4 @@ via: http://xmodulo.com/share-files-between-computers-over-network.html

|

||||

[2]:https://itunes.apple.com/us/app/bittorrent-sync/id665156116

|

||||

[3]:http://www.getsync.com/

|

||||

[4]:http://www.getsync.com/tech-specs

|

||||

[5]:https://youtu.be/f7kLM0lAqF4

|

||||

@ -0,0 +1,85 @@

|

||||

如何设置Ubuntu14.04 的 SSH 无密码登录

|

||||

================================================================================

|

||||

大家好,今天我来向大家介绍如何在 Ubuntu12.04 上设置 SSH 的无密码登录功能。仅在工作站上有正确的(公私)密钥对以供匹配时SSH服务端才会允许你登录,反之访问将不会被允许。

|

||||

|

||||

正常情况下,我们需要连上SSH的控制台输入用户名及其密码才行。如果两者全部正确,我们就可以访问,反之访问被服务端拒绝。不过相比而言还有一种比用密码更安全的登录方式,我们可以在登录SSH时通过加密密钥进行无密码登录。

|

||||

|

||||

如果你想启用这个安全的方式,我们只需简单的禁用密码登录并只允许加密密钥登录即可。使用这种方式时,客户端计算机上会产生一对私钥和公钥。接着客户端得把公钥上传到SSH服务端的authorized_key文件中去。在授予访问前,服务器及客户端电脑会校验这个密钥对。如果服务器上的公钥与客服端提交的私钥匹配则授予访问权限,否则访问被拒绝。

|

||||

|

||||

这是认证到SSH服务器的非常安全的一种做法,如果你想为单一的SSH用户登录实现安全登录,这也是备受推崇的方式。这里快速的过一遍如何启用无密码登录SSH的配置过程。

|

||||

|

||||

### 1.安装Openssh服务端 ###

|

||||

|

||||

首先,我们需要更新我们的本地库索引。所以如下所见,我们需要先输入“apt-get update”

|

||||

|

||||

$ sudo apt-get update

|

||||

|

||||

|

||||

|

||||

现在我们可以通过以下命令安装openssh-server:

|

||||

|

||||

$ sudo apt-get install openssh-server

|

||||

|

||||

|

||||

|

||||

### 2. 开启openssh服务 ###

|

||||

|

||||

在OpenSSH已经成功安装在Ubuntu14.04操作系统上了之后,我们要启动OpenSSH的服务。以下命令让你启动/开启服务。

|

||||

|

||||

$ sudo service ssh start

|

||||

|

||||

或

|

||||

|

||||

$ sudo /etc/init.d/ssh start

|

||||

|

||||

### 3. 配置密钥对 ###

|

||||

|

||||

在我们安装并启动了OpenSSH服务以后。现在终于到了要我们搞定公私钥对的时候了,在终端中运行以下命令:

|

||||

|

||||

$ ssh-keygen -t rsa

|

||||

|

||||

在运行完以上命令了以后,我们需要回答一系列的问题。首先选择保存密钥的路径,按回车将会选择默认路径即家目录的一个隐藏的.ssh文件夹。下一个提示是请输入口令提醒。我个人将此留空(直接回车)。之后密钥对就会创建,大功告成。

|

||||

|

||||

|

||||

|

||||

在密钥对生成以后,我们需要将**客户端上的公钥复制到SSH服务端**或者主机,来创建对客户端的信任关系。运行以下命令复制客户端的公钥到服务端。

|

||||

|

||||

$ ssh-copy-id user@ip_address

|

||||

|

||||

在公钥上传之后,我们现在可以禁用通过密码登陆SSH的方式了。为此,我们需要通过以下命令用文本编辑器打开**/etc/ssh/ssh_config**。

|

||||

|

||||

$ sudo nano /etc/ssh/sshd_config

|

||||

|

||||

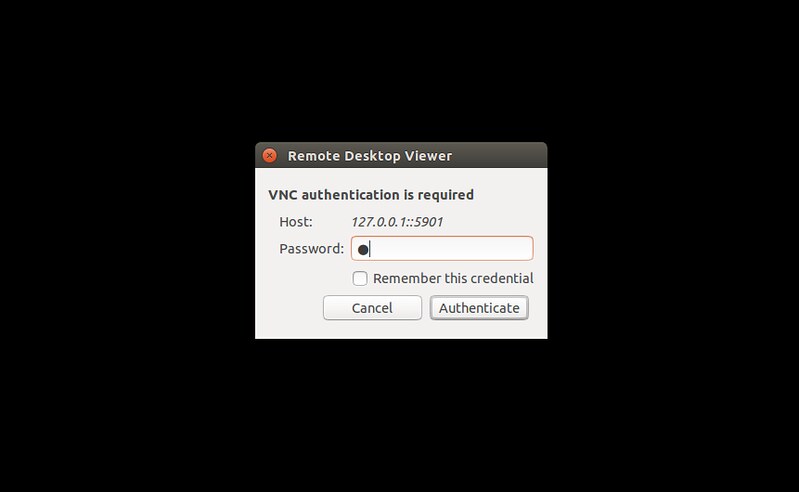

现在,我们需要按照下图所示去掉几行注释并进行一些赋值。

|

||||

|

||||

|

||||

|

||||

### 4. 重启SSH服务 ###

|

||||

|

||||

最后,在我们配置完SSH服务端后,为了使改动生效我们需要重启SSH服务。在终端或控制台运行以下命令重启。

|

||||

|

||||

$ sudo service ssh restart

|

||||

|

||||

或

|

||||

|

||||

$ sudo /etc/init.d/ssh restart

|

||||

|

||||

|

||||

|

||||

现在,我们可以试试不用密码仅用密钥对的方式登录ssh服务端了。

|

||||

|

||||

### 总结 ###

|

||||

|

||||

太好了!我们成功的配置了无密码登录SSH。使用加密密钥对进行SSH服务器认证是非常安全的一种做法,如果你想为SSH的单一用户登录实施安全的认证这也是备受推崇的方式。所以,如果你还有什么问题或建议,请在意见框中向我们反馈。很欣慰你能读完,希望你能喜欢加密的SSH安全登录 :-)

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://linoxide.com/ubuntu-how-to/setup-passwordless-ssh-logon-ubuntu-14-04/

|

||||

|

||||

作者:[Arun Pyasi][a]

|

||||

译者:[martin2011qi](https://github.com/martin2011qi)

|

||||

校对:[wxy](https://github.com/wxy)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://linoxide.com/author/arunp/

|

||||

@ -0,0 +1,35 @@

|

||||

The VirtualBox 5.0 beta is finally here

|

||||

=======================================

|

||||

**Oracle's desktop virtualization software gets its first major point revision in almost five years, but the changes are more evolutionary than revolutionary.**

|

||||

|

||||

VirtualBox, the open source virtualization system originally created by Sun and now under Oracle's stewardship, has released its first revision to the left of the decimal point in nearly five years.

|

||||

|

||||

Don't expect anything truly revolutionary, though, judging from the release notes for and the behavior of the beta itself. With this release, VirtualBox picks up a bit more polish, both visually and technologically, but its main advantage over VMware remains with its offer of a free incarnation of many of the same core features.

|

||||

|

||||

The last major version of VirtualBox 4.0 was released in December 2010, and it delivered a heavily reworked version of the program with a new GUI, new virtual hardware, and a reorganized project design. But the pace of major releases for the project was slow, with the last major release (version 4.3) arriving in late 2013. Everything since then has been officially designated as a "maintenance" release.

|

||||

|

||||

**VirtualBox 5.0**

|

||||

|

||||

*The first beta of VirtualBox 5.0 adds features like the ability to edit the menus and shortcut icons for VM windows, as shown here.*

|

||||

|

||||

Among the biggest changes for VirtualBox 5.0 is support for more instruction set extensions that run with hardware-assisted virtualization. The AES-NI instruction set, typically used for hardware acceleration of encryption, and the SSE 4.1 and SSE 4.2 instructions sets were included among them. Also new is paravirtualization support for Windows and Linux guests, a new architecture for abstracting host audio, and support for USB 3 (xHCI) controller in guests.

|

||||

|

||||

Most of the usability updates are improvements to the VirtualBox GUI. One big change is the ability to customize the menus and the toolbar for individual virtual machines so that little- or never-used options can be removed entirely. Another major addition is the ability to encrypt virtual volumes from within the VirtualBox interface, rather than relying on the guest OS's own disk-encryption system (assuming it has one).

|

||||

|

||||

Oracle warns that this is beta software and should be treated accordingly. Sure enough, the main GUI and the guest OS windows all sport black-and-red Beta warnings in one corner. But a Windows 10 VM created with the previous VirtualBox release (4.3.26) booted and ran fine, and the 5.0 version of the VirtualBox Guest Additions -- for better video support, bidirectional copy and paste, and other features -- installed without issues. (Fixes to better support Windows 10 have been showing up since version 4.3.18.)

|

||||

|

||||

No word has been given yet on when the final version of 5.0 will be out, but Oracle [encourages users][1] to download and try out the beta -- in a nonproduction environment -- and file bug reports with their [beta feedback forum][2].

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://www.infoworld.com/article/2905098/virtualization/oracle-virtualbox-5-0-beta-is-finally-here.html

|

||||

|

||||

作者:[Serdar Yegulalp][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://www.infoworld.com/author/Serdar-Yegulalp/

|

||||

[1]:https://forums.virtualbox.org/viewtopic.php?f=15&t=66904

|

||||

[2]:https://forums.virtualbox.org/viewforum.php?f=15

|

||||

@ -1,3 +1,5 @@

|

||||

Translating by FSSlc

|

||||

|

||||

Chess in a Few Bytes

|

||||

================================================================================

|

||||

I am showing my age by mentioning that my introduction to computing was a ZX81, a home computer produced by a UK developer (Sinclair Research) which had a whopping 1KB of RAM. The 1KB is not a typographical error, the home computer really shipped with a mere 1KB of onboard memory. But this memory limitation did not prevent enthusiasts producing a huge variety of software. In fact the machine sparked a generation of programming wizards who were forced to get to grips with its workings. The machine was upgradable with a 16KB RAM pack which offered so many more coding possibilities. But the unexpanded 1KB machine still inspired programmers to release remarkable software.

|

||||

@ -111,4 +113,4 @@ via: http://www.linuxlinks.com/article/20150222033906262/ChessBytes.html

|

||||

|

||||

[1]:http://nanochess.org/chess6.html

|

||||

[2]:http://www.pouet.net/prod.php?which=64962

|

||||

[3]:http://home.hccnet.nl/h.g.muller/max-src2.html

|

||||

[3]:http://home.hccnet.nl/h.g.muller/max-src2.html

|

||||

|

||||

@ -1,87 +0,0 @@

|

||||

How to Install Cherokee Lightweight Web Server on Ubuntu 14.04

|

||||

================================================================================

|

||||

**Cherokee** is an free and open source high performance, lightweight, full-featured web server and running on major platform (Linux, Mac OS X, Solaris, and BSD). It is compatible with TLS/SSL,FastCGI, SCGI, PHP, uWSGI, SSI, CGI, LDAP, HTTP proxying, video streaming, content caching, traffic shaping, virtual hosts, Apache compatible log files, and load balancing.

|

||||

|

||||

Today we'll explains how to install and configure the Light Weight Cherokeeweb server on Ubuntu Server edition 14.04 LTS (Trusty) and should also work with 12.04, 12.10 and 13. 04, just skip the modification of source list.

|

||||

|

||||

Step by step install and configure the Cherokee web server on Ubuntu Server edition

|

||||

|

||||

### 1. Updating Ubuntu Package Index ###

|

||||

|

||||

First, Login into Ubuntu Server and make sure your ubuntu server update, run the following commands one by one, and install any available updates:

|

||||

|

||||

sudo apt-get update

|

||||

|

||||

sudo apt-get upgrade

|

||||

|

||||

### 2. Adding PPA ###

|

||||

|

||||

Add the PPA cherokee webserver. by running the following commands

|

||||

|

||||

sudo add-apt-repository ppa:cherokee-webserver

|

||||

|

||||

sudo apt-get update

|

||||

|

||||

Now, only for servers running Ubuntu 14.04 LTS (Trusty) follow this step below

|

||||

|

||||

cd /etc/apt/sources.list.d

|

||||

|

||||

nano cherokee-webserver-ppa-trusty.list

|

||||

|

||||

replace:

|

||||

|

||||

deb http://ppa.launchpad.net/cherokee-webserver/ppa/ubuntu trusty main

|

||||

|

||||

to:

|

||||

|

||||

deb http://ppa.launchpad.net/cherokee-webserver/ppa/ubuntu saucy main

|

||||

|

||||

**then again run:**

|

||||

|

||||

sudo apt-get update

|

||||

|

||||

### 3. Installing Cherokee Web Server using apt-get ###

|

||||

|

||||

Enter the following command to install the Cherokee web server including Module SSL

|

||||

|

||||

sudo apt-get install cherokee cherokee-admin cherokee-doc libcherokee-mod-libssl libcherokee-mod-streaming libcherokee-mod-rrd

|

||||

|

||||

### 4. Configuring Cherokee ###

|

||||

|

||||

sudo service cherokee start

|

||||

|

||||

The best part about using its Web Server is being able to manage all of its configurations through a simple to use web interface. This interface, known as cherokee-admin, is the recommended means of administering cherokee web server through web browser. Start cherokee-admin by running the following command:

|

||||

|

||||

sudo cherokee-admin

|

||||

|

||||

**Note: The cherokee-admin will display the administration user name, One-time Password and administration web interface.**

|

||||

|

||||

**Note down your One-Time password. You will need this when you login to its admin web interface.**

|

||||

|

||||

By default, cherokee-admin can only accessed from localhost. If you need to access the admin for other network address using the parameter ‘**-b**’. If you doesn’t mention any ip address, it will automatically listen to all network interfaces. Then you can connect to cherokee-admin from other network address.

|

||||

|

||||

sudo cherokee-admin -b

|

||||

|

||||

If you need to access its admin from specific network address

|

||||

|

||||

sudo cherokee-admin -b 192.168.1.102

|

||||

|

||||

### 5. Browse your Cherokee Admin Panel ###

|

||||

|

||||

Now you can access the administration panel from you favorite browser by typing http://hostname_or_IP:9090/ for me its http://127.0.0.1:9090/, it will appear on your browser like this:

|

||||

|

||||

|

||||

|

||||

Hurray, we have successfully installed and configured Cherokee Web Server in our Ubuntu Server.

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://linoxide.com/ubuntu-how-to/install-cherokee-lightweight-web-server-ubuntu-14-04/

|

||||

|

||||

作者:[Arun Pyasi][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://linoxide.com/author/arunp/

|

||||

@ -1,79 +0,0 @@

|

||||

How to Bind Apache Tomcat to IPv4 in Centos / Redhat

|

||||

================================================================================

|

||||

Hi all, today we'll learn how to bind tomcat to ipv4 in CentOS 7 Linux Distribution.

|

||||

|

||||

**Apache Tomcat** is an open source web server and servlet container developed by the [Apache Software Foundation][1]. It implements the Java Servlet, JavaServer Pages (JSP), Java Unified Expression Language and Java WebSocket specifications from Sun Microsystems and provides a web server environment for Java code to run in.

|

||||

|

||||

Binding Tomcat to IPv4 is necessary if we have our server not working due to the default binding of our tomcat server to IPv6. As we know IPv6 is the modern way of assigning IP address to a device and is not in complete practice these days but may come into practice in soon future. So, currently we don't need to switch our tomcat server to IPv6 due to no use and we should bind it to IPv4.

|

||||

|

||||

Before thinking to bind to IPv4, we should make sure that we've got tomcat installed in our CentOS 7. Here's is a quick tutorial on [how to install tomcat 8 in CentOS 7.0 Server][2].

|

||||

|

||||

### 1. Switching to user tomcat ###

|

||||

|

||||

First of all, we'll gonna switch user to **tomcat** user. We can do that by running **su - tomcat** in a shell or terminal.

|

||||

|

||||

# su - tomcat

|

||||

|

||||

|

||||

|

||||

### 2. Finding Catalina.sh ###

|

||||

|

||||

Now, we'll First Go to bin directory inside the directory of Apache Tomcat installation which is usually under **/usr/share/apache-tomcat-8.0.x/bin/** where x is sub version of the Apache Tomcat Release. In my case, its **/usr/share/apache-tomcat-8.0.18/bin/** as I have version 8.0.18 installed in my CentOS 7 Server.

|

||||

|

||||

$ cd /usr/share/apache-tomcat-8.0.18/bin

|

||||

|

||||

**Note: Please replace 8.0.18 to the version of Apache Tomcat installed in your system. **

|

||||

|

||||

Inside the bin folder, there is a script file named catalina.sh . Thats the script file which we'll gonna edit and add a line of configuration which will bind tomcat to IPv4 . You can see that file by running **ls** into a terminal or shell.

|

||||

|

||||

$ ls

|

||||

|

||||

|

||||

|

||||

### 3. Configuring Catalina.sh ###

|

||||

|

||||

Now, we'll add **JAVA_OPTS= "$JAVA_OPTS -Djava.net.preferIPv4Stack=true -Djava.net.preferIPv4Addresses"** to that scripting file catalina.sh at the end of the file as shown in the figure below. We can edit the file using our favorite text editing software like nano, vim, etc. Here, we'll gonna use nano.

|

||||

|

||||

$ nano catalina.sh

|

||||

|

||||

|

||||

|

||||

Then, add to the file as shown below:

|

||||

|

||||

**JAVA_OPTS= "$JAVA_OPTS -Djava.net.preferIPv4Stack=true -Djava.net.preferIPv4Addresses"**

|

||||

|

||||

|

||||

|

||||

Now, as we've added the configuration to the file, we'll now save and exit nano.

|

||||

|

||||

### 4. Restarting ###

|

||||

|

||||

Now, we'll restart our tomcat server to get our configuration working. We'll need to first execute shutdown.sh and then startup.sh .

|

||||

|

||||

$ ./shutdown.sh

|

||||

|

||||

Now, well run execute startup.sh as:

|

||||

|

||||

$ ./startup.sh

|

||||

|

||||

|

||||

|

||||

This will restart our tomcat server and the configuration will be loaded which will ultimately bind the server to IPv4.

|

||||

|

||||

### Conclusion ###

|

||||

|

||||

Hurray, finally we'have got our tomcat server bind to IPv4 running in our CentOS 7 Linux Distribution. Binding to IPv4 is easy and is necessary if your Tomcat server is bind to IPv6 which will infact will make your tomcat server not working as IPv6 is not used these days and may come into practice in coming future. If you have any questions, comments, feedback please do write on the comment box below and let us know what stuffs needs to be added or improved. Thank You! Enjoy :-)

|

||||

|

||||

--------------------------------------------------------------------------------

|

||||

|

||||

via: http://linoxide.com/linux-how-to/bind-apache-tomcat-ipv4-centos/

|

||||

|

||||

作者:[Arun Pyasi][a]

|

||||

译者:[译者ID](https://github.com/译者ID)

|

||||

校对:[校对者ID](https://github.com/校对者ID)

|

||||

|

||||

本文由 [LCTT](https://github.com/LCTT/TranslateProject) 原创翻译,[Linux中国](http://linux.cn/) 荣誉推出

|

||||

|

||||

[a]:http://linoxide.com/author/arunp/

|

||||

[1]:http://www.apache.org/

|

||||

[2]:http://linoxide.com/linux-how-to/install-tomcat-8-centos-7/

|

||||

@ -1,3 +1,4 @@

|

||||

[boredivan翻译中]

|

||||

How To Scan And Check A WordPress Website Security Using WPScan, Nmap, And Nikto

|

||||

================================================================================

|

||||

### Introduction ###

|

||||

@ -421,4 +422,4 @@ via: http://www.unixmen.com/scan-check-wordpress-website-security-using-wpscan-n

|

||||

[4]:http://www.unixmen.com/install-nikto-web-scanner-check-vulnerabilities

|

||||

[5]:https://cirt.net/nikto/

|

||||

[6]:http://osvdb.org/

|

||||

[7]:http://www.unixmen.com/secure-wordpress-website/

|

||||

[7]:http://www.unixmen.com/secure-wordpress-website/

|

||||

|

||||

@ -1,298 +0,0 @@

|

||||

theo-l translating

|

||||

|

||||

How to Limit the Network Bandwidth Used by Applications in a Linux System with Trickle

|

||||

================================================================================

|

||||

Have you ever encountered situations where one application dominated you all network bandwidth? If you have ever been in a situation where one application ate all your traffic, then you will value the role of the trickle bandwidth shaper application. Either you are a system admin or just a Linux user, you need to learn how to control the upload and download speeds for applications to make sure that your network bandwidth is not burned by a single application.

|

||||

|

||||

|

||||

Install Trickle Bandwidth Limit in Linux

|

||||

|

||||

### What is Trickle? ###

|

||||

|

||||

Trickle is a network bandwidth shaper tool that allows us to manage the upload and download speeds of applications in order to prevent any single one of them to hog all (or most) of the available bandwidth. In few words, trickle lets you control the network traffic rate on a per-application basis, as opposed to per-user control, which is the classic example of bandwidth shaping in a client-server environment, and is probably the setup we are more familiar with.

|

||||

|

||||

### How Trickle Works? ###

|

||||

|

||||

In addition, trickle can help us to define priorities on a per-application basis, so that when overall limits have been set for the entire system, priority apps will still get more bandwidth automatically. To accomplish this task, trickle sets traffic limits to the way in which data is sent to, and received from, sockets using TCP connections. We must note that, other than the data transfer rates, trickle does not modify in any way the behavior of the process it is shaping at any given moment.

|

||||

|

||||

### What Can’t Trickle do? ###

|

||||

|

||||

The only limitation, so to speak, is that trickle will not work with statically linked applications or binaries with the SUID or SGID bits set since it uses dynamic linking and loading to place itself between the shaped process and its associated network socket. Trickle then acts as a proxy between these two software components.

|

||||

|

||||

Since trickle does not require superuser privileges in order to run, users can set their own traffic limits. Since this may not be desirable, we will explore how to set overall limits that system users cannot exceed. In other words, users will still be able to manage their traffic rates, but always within the boundaries set by the system administrator.

|

||||

|

||||

In this article we will explain how to limit the network bandwidth used by applications in a Linux server with trickle. To generate the necessary traffic, we will use ncftpput and ncftpget (both tools are available by installing ncftp) on the client (CentOS 7 server – dev1: 192.168.0.17), and vsftpd on the server (Debian Wheezy 7.5 – dev2: 192.168.0.15) for demonstration purposes. The same instructions also works on RedHat, Fedora and Ubuntu based systems.

|

||||

|

||||

#### Prerequisites ####

|

||||

|

||||

1. For RHEL/CentOS 7/6, [enable the EPEL repository][1]. Extra Packages for Enterprise Linux (EPEL) is a repository of high-quality free and open-source software maintained by the Fedora project and is 100% compatible with its spinoffs, such as Red Hat Enterprise Linux and CentOS. Both trickle and ncftp are made available from this repository.

|

||||

|

||||

2. Install ncftp as follows:

|

||||

|

||||

# yum update && sudo yum install ncftp [On RedHat based systems]

|

||||

# aptitude update && aptitude install ncftp [On Debian based systems]

|

||||

|

||||

3. Set up a FTP server in a separate server. Please note that although FTP is inherently insecure, it is still widely used in cases when security in uploading or downloading files is not needed. We are using it in this article to illustrate the bounties of trickle and because it shows the transfer rates in stdout on the client, and we will leave the discussion of whether it should or should not be used for another date and time :).

|

||||

|

||||

# yum update && yum install vsftpd [On RedHat based systems]

|

||||

# aptitude update && aptitude install vsftpd [On Debian based systems]

|

||||

|

||||

Now, edit the /etc/vsftpd/vsftpd.conf file on the FTP server as follows:

|

||||

|

||||

anonymous_enable=NO

|

||||

local_enable=YES

|

||||

chroot_local_user=YES

|

||||

allow_writeable_chroot=YES

|

||||

|

||||

After that, make sure to start vsftpd for your current session and to enable it for automatic start on future boots:

|

||||

|

||||

# systemctl start vsftpd [For systemd-based systems]

|

||||

# systemctl enable vsftpd

|

||||

# service vsftpd start [For init-based systems]

|

||||

# chkconfig vsftpd on

|

||||

|

||||

4. If you chose to set up the FTP server in a CentOS/RHEL 7 droplet with SSH keys for remote access, you will need a password-protected user account with the appropriate directory and file permissions for uploading and downloading the desired content OUTSIDE root’s home directory.

|

||||

|

||||

You can then browse to your home directory by entering the following URL in your browser. A login window will pop up prompting you for a valid user account and password on the FTP server.

|

||||

|

||||

ftp://192.168.0.15

|

||||

|

||||

If the authentication succeeds, you will see the contents of your home directory. Later in this tutorial you will be able to refresh that page to display the files that have been uploaded during previous steps.

|

||||

|

||||

|

||||

FTP Directory Tree

|

||||

|

||||

### How to Install Trickle in Linux ###

|

||||

|

||||

1. Install trickle via yum or aptitude.

|

||||

|

||||

To ensure a successful installation, it is considered good practice to make sure the currently installed packages are up-to-date (using yum update) before installing the tool itself.

|

||||

|

||||

# yum -y update && yum install trickle [On RedHat based systems]

|

||||

# aptitude -y update && aptitude install trickle [On Debian based systems]

|

||||

|

||||

2. Verify whether trickle will work with the desired binary.

|

||||

|

||||

As we explained earlier, trickle will only work with binaries using dynamic, or shared, libraries. To verify whether we can use this tool with a certain application, we can use the well-known ldd utility, where ldd stands for list dynamic dependencies. Specifically, we will look for the presence of glibc (the GNU C library) in the list of dynamic dependencies of any given program because it is precisely that library which defines the system calls involved in communication through sockets.

|

||||

|

||||

Run the following command against a given binary to see if trickle can be used to shape its bandwidth:

|

||||

|

||||

# ldd $(which [binary]) | grep libc.so

|

||||

|

||||

For example,

|

||||

|

||||

# ldd $(which ncftp) | grep libc.so

|

||||

|

||||

whose output is:

|

||||

|

||||

# libc.so.6 => /lib64/libc.so.6 (0x00007efff2e6c000)

|

||||

|

||||

The string between brackets in the output may change from system to system and even between subsequent runs of the same command, since it represents the load address of the library in physical memory.

|

||||

|

||||

If the above command does not return any results, it means that the binary it was run against does not use libc and thus trickle cannot be used as bandwidth shaper in that case.

|

||||

|

||||

### Learn How to Use Trickle ###

|

||||

|

||||

The most basic usage of trickle is in standalone mode. Using this approach, trickle is used to explicitly define the download and upload speeds of a given application. As we explained earlier, for the sake of brevity, we will use the same application for download and upload tests.

|

||||

|

||||

#### Running Trickle in Standalone Mode ####

|

||||

|

||||

We will compare the download and upload speeds with and without using trickle. The -d option indicates the download speed in KB/s, while the -u flag tells trickle to limit the upload speed by the same unit. In addition, we will use the -s flag, which specifies that trickle should run in standalone mode.

|

||||

|

||||

The basic syntax to run trickle in standalone mode is as follows:

|

||||

|

||||

# trickle -s -d [download rate in KB/s] -u [upload rate in KB/s]

|

||||

|

||||

In order to perform the following examples on your own, make sure to have trickle and ncftp installed on the client machine (192.168.0.17 in my case).

|

||||

|

||||

**Example 1: Uploading a 2.8 MB PDF file with and without trickle.**

|

||||

|

||||

We are using the freely-distributable Linux Fundamentals PDF file (available from [here][2]) for the following tests.

|

||||

|

||||

You can initially download this file to your current working directory with the following command:

|

||||

|

||||

# wget http://linux-training.be/files/books/LinuxFun.pdf

|

||||

|

||||

The syntax to upload a file to our FTP server without trickle is as follows:

|

||||

|

||||

# ncftpput -u username -p password 192.168.0.15 /remote_directory local-filename

|

||||

|

||||

Where /remote_directory is the path of the upload directory relative to username’s home, and local-filename is a file in your current working directory.

|

||||

|

||||

Specifically, without trickle we get a peak upload speed of 52.02 MB/s (please note that this is not the real average upload speed, but an instant starting peak), and the file gets uploaded almost instantly:

|

||||

|

||||

# ncftpput -u username -p password 192.168.0.15 /testdir LinuxFun.pdf

|

||||

|

||||

Output:

|

||||

|

||||

LinuxFun.pdf: 2.79 MB 52.02 MB/s

|

||||

|

||||

With trickle, we will limit the upload transfer rate at 5 KB/s. Before uploading the file for the second time, we need to delete it from the destination directory; otherwise, ncftp will inform us that the file at the destination directory is the same that we are trying to upload, and will not perform the transfer:

|

||||

|

||||

# rm /absolute/path/to/destination/directory/LinuxFun.pdf

|

||||

|

||||

Then:

|

||||

|

||||

# trickle -s -u 5 ncftpput -u username -p password 111.111.111.111 /testdir LinuxFun.pdf

|

||||

|

||||

Output:

|

||||

|

||||

LinuxFun.pdf: 2.79 MB 4.94 kB/s

|

||||

|

||||

In the example above, we can see that the average upload speed dropped to ~5 KB/s.

|

||||

|

||||

**Example 2: Downloading the same 2.8 MB PDF file with and without trickle**

|

||||

|

||||

First, remember to delete the PDF from the original source directory:

|

||||

|

||||

# rm /absolute/path/to/source/directory/LinuxFun.pdf

|

||||

|

||||

Please note that the following cases will download the remote file to the current directory in the client machine. This fact is indicated by the period (‘.‘) that appears after the IP address of the FTP server.

|

||||

|

||||

Without trickle:

|

||||

|

||||

# ncftpget -u username -p password 111.111.111.111 . /testdir/LinuxFun.pdf

|

||||

|

||||

Output:

|

||||

|

||||

LinuxFun.pdf: 2.79 MB 260.53 MB/s

|

||||

|

||||

With trickle, limiting the download speed at 20 KB/s:

|

||||

|

||||

# trickle -s -d 30 ncftpget -u username -p password 111.111.111.111 . /testdir/LinuxFun.pdf

|

||||

|

||||

Output:

|

||||

|

||||

LinuxFun.pdf: 2.79 MB 17.76 kB/s

|

||||

|

||||

### Running Trickle in Supervised [unmanaged] Mode ###

|

||||

|

||||

Trickle can also run in unmanaged mode, following a series of parameters defined in /etc/trickled.conf. This file defines how trickled (the daemon) behaves and manages trickle.

|

||||

|

||||

In addition, if we want to set global settings to be used, overall, by all applications, we will need to use the trickled command. This command runs the daemon and allows us to define download and upload limits that will be shared by all the applications run through trickle without us needing to specify limits each time.

|

||||

|

||||

For example, running:

|

||||

|

||||

# trickled -d 50 -u 10

|

||||

|

||||

Will cause that the download and upload speeds of any application run through trickle be limited to 30 KB/s and 10 KB/s, respectively.

|

||||

|

||||

Please note that you can check at any time whether trickled is running and with what arguments:

|

||||

|

||||

# ps -ef | grep trickled | grep -v grep

|

||||

|

||||

Output:

|

||||

|

||||

root 16475 1 0 Dec24 ? 00:00:04 trickled -d 50 -u 10

|

||||

|

||||

**Example 3: Uploading a 19 MB mp4 file to our FTP server using with and without trickle.**

|

||||

|

||||

In this example we will use the freely-distributable “He is the gift” video, available for download from [this link][3].

|

||||

|

||||

We will initially download this file to your current working directory with the following command:

|

||||

|

||||

# wget http://media2.ldscdn.org/assets/missionary/our-people-2014/2014-00-1460-he-is-the-gift-360p-eng.mp4

|

||||

|

||||

First off, we will start the trickled daemon with the command listed above:

|

||||

|

||||

# trickled -d 30 -u 10

|

||||

|

||||

Without trickle:

|

||||

|

||||

# ncftpput -u username -p password 192.168.0.15 /testdir 2014-00-1460-he-is-the-gift-360p-eng.mp4

|

||||

|

||||

Output:

|

||||

|

||||

2014-00-1460-he-is-the-gift-360p-eng.mp4: 18.53 MB 36.31 MB/s

|

||||

|

||||

With trickle:

|

||||

|

||||

# trickle ncftpput -u username -p password 192.168.0.15 /testdir 2014-00-1460-he-is-the-gift-360p-eng.mp4

|

||||

|

||||

Output:

|

||||

|

||||

2014-00-1460-he-is-the-gift-360p-eng.mp4: 18.53 MB 9.51 kB/s

|

||||

|

||||

As we can see in the output above, the upload transfer rate dropped to ~10 KB/s.

|

||||

|

||||

**Example 4: Downloading the same video with and without trickle**

|

||||

|

||||